UNE GRANDE DIVERSITE D’OUTILS DISPONIBLES

LES TECHNOLOGIES DE LA COMMUNICATION

Les Technologies de l’information et de la communication sont définies comme « l’ensemble des outils et des ressources qui permettent de recevoir, d’émettre, de stocker, d’échanger et de traiter les différentes informations et connaissances entre les individus » (Bobillier-Chaumon, Brangier & Fadier (2014). Dans ce cadre large, les TIC désignent à fois des outils de communications et des outils de gestion (de connaissances, de données, de projets, etc…) (Bobillier-Chaumon, Cuvillier, Sarnin, & Bekkadja, 2015). Nous nous sommes focalisés sur les technologies permettant une communication. Cela recouvre toutes les technologies qui permettent une « augmentation du partage d’information et de la collaboration dans l’organisation » (McAfee, 2006).

La diversité des outils de communication est décrite par de multiples termes dans la littérature (Wolf & Blomberg, 2020). Les deux auteurs listent ainsi plusieurs appellations : « constellations technologiques » (Rossitto, Bogdan & Severinson Eklundh, 2014), « écologies d’artéfacts/de communications » (Turner, Qvarfordt, Biehl, Golovchinsky & Back, 2010 ; Vasiliou, Ioannou & Zaphiris, 2015), « paysage de dispositifs » (Stolterman, Jung & Siegel, 2013). Si tous ne s’accordent pas sur le terme générique de cette catégorie ; ils désignent les mêmes outils. Il s’agit de messagerie électronique, appels téléphoniques, messagerie instantanée, visioconférence et réseaux sociaux.

Plusieurs auteurs (Turner & al, 2010, Jarrahi & Sawyer, 2013, Forsgren & Byström, 2018) soulignent que l’apparition d’un nouvel outil ne remplace pas l’outil précédent. Aussi le salarié travaille avec une multitude d’outils complémentaires, de nouveaux usages se créent en fonction des besoins de l’utilisateur et des fonctionnalités des différents outils. Il s’agit donc pour le salarié de naviguer entre plusieurs outils en fonction de ses attentes. Ce choix n’est pourtant pas toujours aisé, l’implémentation très régulière de nouveaux outils et l’absence de prescription par l’organisation provoquent parfois un flou pour le salarié quant à l’outil qu’il doit utiliser (Oostervink, Agterberg & Huysman, 2016).

FORCES ET FAIBLESSES DES OUTILS DE COMMUNICATION

Afin de mieux comprendre les différentes technologies utilisées, des auteurs classent les outils en utilisant la théorie de la richesse des médias (Clark & Brennan, 1991). Cette théorie suppose qu’une communication médiée réussie nécessite plusieurs éléments : la visibilité, l’audibilité, la co-temporalité, la simultanéité, la séquentialité, la présence de retours et le droit à l’erreur. Les auteurs ajoutent que l’expérience de la communication médiée dépend de l’expérience de l’utilisateur (la connaissance du média et le contexte organisationnel) ainsi que d’aspects cognitifs (motivation et capacité à traiter les informations) (Robert & Dennis, 2005).

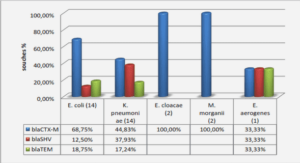

Turner & al (2010) décrivent les différents outils en fonction de leurs forces et faiblesses en utilisant 4 critères (Tableau 2) :

– Fonctionnalité (F) : signaux disponibles, connaissances préliminaires, traçabilité

– Immédiateté (I) : synchronicité, disponibilité, immédiateté

– Efficience (PE) : qualité du message, efficience, expressivité, distanciation

– Aspects Sociaux (SA) : caractéristiques sociales, privacité, affects…

L’usage de ces technologies est parfois simultané ; c’est notamment le cas avec les messages instantanés (Reinsch, Turner & Tinsley, 2008). En 2011, une étude décrivait par exemple l’usage de la messagerie instantanée comme annonce de l’envoi d’un mail. Cette notification de transmission d’un message entraîne souvent une interruption de tâche chez celui qui la reçoit (Licoppe, Proulx & Cudicio, 2011). Si en 2010, le mail était encore décrit par les auteurs comme un outil asynchrone ne causant pas d’interruptions du travail et ne provoquant pas de notion d’urgence, dès 2012, une étude sur le travail des cadres avec des TIC montrait que la quantité de mails reçus sur une heure de travail engendrait 36 minutes passées sur des tâches annexes induites par ceux-ci (Bobillier-Chaumon, 2012). Aussi le mail est-il devenu au fil des années « la bête noire » des salariés et des organisations.

Le mail : symbole d’une communication virtuelle défaillante

Avec 183 milliards de mails échangés tous les jours (Radicati & Levenstein, 2013) et 36 consultations de sa boîte de réception par heure (Renaud, Ramsey & Hair, 2006), l’email est devenu un véritable symbole du stress au travail. Alors que ce dispositif permettait une interaction rapide et efficace, nombre de salariés croulent aujourd’hui sous le poids de ces informations et sous la charge de la gestion de celles-ci. Dans un premier temps nous verrons comment le mail est passé d’un outil asynchrone à un outil (quasi-)synchrone et comment des mails dits « problématiques » complexifient encore leur traitement.

Un dispositif d’interaction synchrone

A l’origine, le traitement des mails était supposé différé dans le temps, puisque cela passait par l’écrit, il ne semblait pas essentiel de répondre dans l’instant ; pourtant les chercheurs ont remarqué l’émergence d’un sentiment de nécessité de répondre dans l’urgence à ces messages. Le fait que des notifications liées aux mails soient activées chez beaucoup d’utilisateurs, à la fois sur l’ordinateur et sur le smartphone, et qu’elles apparaissent dès la réception du mail, attire l’attention de l’utilisateur (Brooks, 2015). Ainsi, bien que la personne ne veuille pas forcément répondre immédiatement à la sollicitation, la présence de cette alerte va d’une part la déconcentrer et d’autre part l’inciter ou lui suggérer de traiter cette information. A ce titre, Datchary & Licoppe (2007) parlent de messages « obstinément présents ». Le dispositif est donc devenu dans les faits synchrone car l’utilisateur ne peut ignorer lorsqu’il reçoit une notification, devenue le rappel d’une sollicitation d’autrui potentiellement urgente.

Un tri préalable nécessaire et chronophage

A cela s’ajoute un recours massif aux mails pour tous types d’échanges, les salariés engageant aujourd’hui plus de communications via des TIC qu’en face à face (Wacjman & Rose, 2011). De plus, certains mails reçus ne sont pas pertinents, plusieurs études montrent une utilisation inappropriée des fonctions de mise en copie et « répondre à tous », ce qui ajoute une tâche de tri très peu utile aux salariés et allonge le temps consacré au traitement des mails (Boudokhane-Lima & Felio, 2015). La difficulté de régulation provient du manque de temps pour répondre à ces mails mais également de la quantité d’informations reçues quotidiennement. Ce traitement nécessite des compétences particulières de classification et de repérage des messages réellement importants (Vacher, 1998). Cette quantité importante de mails, pertinents ou non, participe à la surcharge informationnelle dont disent souffrir souffrent 70% des managers (Félio, 2016).

Cette surcharge engendre cinq phénomènes définis par Créno & Cahour en 2016 :

– un allongement du temps de travail, avec un dépassement des horaires de travail établis ;

– une porosité de la frontière vie privée/vie professionnelle ;

– une dérive vers une certaine addiction : les cadres rapportent des périodes de privation douloureuse (accentuée par l’usage du Smartphone) ;

– un travail fragmenté par la gestion des « urgences » : les e-mails ralentissent et déconstruisent le travail en sollicitant de manière ininterrompue le travailleur ;

– une disparition progressive de toute stratégie de régulation autre qu’une tentative de limitation de la surcharge.

Des emails problématiques

Créno & Cahour ont décrit en 2016, suite à une étude avec des cadres, le contenu d’e-mails dits « problématiques ». Nous pouvons distinguer plusieurs catégories de problèmes :

– une inadéquation de contenu ; des emails qui n’intéressent pas directement le récepteur, comme certains mails reçus en copie ou en réponse à tous (qualifié de «mails parapluies » par ces auteures) ;

– une ambiguïté de contenu ; des mails qui nécessitent un effort d’interprétation à fournir car la rédaction est peu claire ;

– une prescription d’activité urgente ; le mail annonce une nouvelle tâche à réaliser, avec une consigne implicite ou explicite d’urgence (e.g. lire un texte avant une réunion qui a lieu sous peu) ;

– une agressivité ; mail problématique qualifié d’agressif ou d’attaque avec des phrases brèves ou mettant en copie la personne critiquée ;

– une inadéquation de forme.

Felio (2015) ajoute que les mésusages du courrier électronique (désinhibition, impulsivité, mauvaise interprétation) sont souvent évoqués pour expliquer la dégradation du climat de travail. Nous obtenons donc quelques éléments de réponses sur les potentiels problèmes liés à l’usage des technologies de la communication. Il existe une grande diversité d’outils, ceux-ci ne sont pas toujours implémentés avec l’accord ou la consultation du salarié et ils provoquent des interactions pas toujours désirées (interruptions par messages instantanées) ou des communications pas toujours bien comprises ou vécues (emails problématiques). Ces travaux scientifiques nous conduirons à nous interroger, dans le cadre de nos études empiriques, sur les pratiques de connexion des cadres et les enjeux psychosociaux d’une connexion professionnelle quantitativement importante.

|

Table des matières

Introduction

Contexte de réalisation de la thèse

Partie I : revue de littérature

Chapitre 1: Technologies de la communication, connexion et relation à la technologie

1.1 Une grande diversité d’outils disponibles

1.1.1 Les technologies de la communication

1.1.2. Forces et faiblesses des outils de communication

1.1.2.1. Le mail : symbole d’une communication virtuelle défaillante

1.2. La normalisation de la connexion numérique

1.2.1. Vers une définition de la connexion, de l’hyperconnexion et de la surconnexion numérique

1.2.2. L’injonction à la connexion permanente

1.2.2.1. La connexion : symbole d’engagement du cadre

1.2.2.2. La connexion : une façon de mettre en visibilité son travail

1.2.2.3. Un facilitateur de la connexion continue : le Smartphone

1.3. La relation à la technologie

1.3.1. Acceptation opératoire et acceptation sociale des TIC

1.3.2. La théorie de la symbiose

1.3.3. Une relation incarnée à la technologie dans et par l’activité : l’acceptation située

Chapitre 2 : Les incidences de l’usage des Technologies de la Communication et de la connexion numérique

2.1. Atteintes à la qualité de l’activité

2.1.1. Un travail déstructuré avec un ancrage spatio-temporel flou

2.1.1.1. Un espace de travail étendu

2.1.2. Une accélération du temps

2.1.2.1. Intensification et sentiment d’urgence

2.1.2.2. Une perte de sens liée à une impossibilité de prendre du recul

2.1.2.3. L’anxiété provoquée par la crainte de manquer une information

2.1.2.4. Les interruptions par des notifications : fragmentation de l’activité

2.2. La qualité de vie au travail

2.2.1. Un équilibre vie de travail / vie hors travail fragilisé

2.2.1.1. La porosité des différentes sphères de vie

2.2.1.2. Modèles d’interactions entre les sphères de vie

2.2.2. Risques liés à la santé

2.2.2.1. L’impact sur la santé

2.2.2.2. Les Risques Psycho-sociaux (RPS)

2.3. La nécessité d’une prise de conscience du problème de surconnexion

2.3.1. La surconnexion : un sujet tabou ?

2.3.2. La difficulté à exprimer ses émotions au travail

2.3.2.1. L’entreprise : lieu de performance et de rationalisation

2.3.2.2. Exprimer des émotions négatives au travail

2.3.2.3. L’aveu d’un sentiment de surconnexion : l’aveu d’une faiblesse ?

2.3.2.4. Comment aborder un sujet tabou en entreprise ?

Chapitre 3 : Réguler les pratiques de connexion en entreprise

3.1. Les stratégies de régulations de la connexion présentes en entreprise

3.1.1. Les stratégies de régulation individuelles

3.1.2. Les stratégies de régulations institutionnelles

3.1.2.1. Chartes et accords

3.1.2.2. Des formations pour réguler la connexion ?

3.2. La mise en place d’espaces d’échanges dans l’entreprise

3.2.1. Développer une pratique réflexive

3.2.1.1. Transformer les pratiques en développant une réflexivité

3.2.2. Transformer les pratiques en développant une réflexivité par la mise en théâtre

3.2.2.1. Le psychodrame

3.2.2.2. Les méthodes théâtralisées issues de l’éducation populaire

3.2.2.3. L’organidrame, une variante du théâtre-forum

3.3.3. Les leviers de transformation mis en œuvre par le théâtre-forum

3.3.3.1. Les tensions et conflits vus comme une perspective de développement

3.3.3.2. La corporalité

3.3.3.3. Le vécu expérientiel et les prises de conscience, sources de réflexivité

3.3.3.4. La présence d’un collectif pluri-acteurs orienté compréhension et transformation de l’activité

Partie 2 : Contribution empirique

Chapitre 4 : Stratégie de recherche

4.1. Problématique

4.2. Présentation du terrain : L’entreprise Orange et le service de santé au travail

4.2.1. Démarche et articulation des méthodes

4.2.1.1. Accord avec le Servicede Santé au Travail

4.2.1.2. Articulation des méthodes

Chapitre 5 : Caractérisation des pratiques de connexion et de déconnexion des cadres : étude quantitative

5.1. Méthodologie

5.1.1. Objectifs et questions de recherche

5.1.2. Population

5.1.3. Méthode de recueil

5.1.3.1. Constitution collaborative du questionnaire

5.1.3.2. Composition du questionnaire

5.1.3.3. Passation du questionnaire

5.1.4. Méthode d’analyse

5.2. Résultats

5.2.1. Des analyses différenciées parmi la population investiguée

5.2.1.1. Groupes de niveau de connexion

5.2.1.2. Niveau de connexion selon les fonctions et les statuts

5.2.1.3. Catégorisations par caractéristiques : genre et âge

5.2.2. Travail hors horaires et ressentis

5.2.2.1. Ressentis concernant la possibilité de travail hors horaires et effets sur le travail et les relations

5.2.2.2. Conséquences d’une connexion/déconnexion

5.2.2.3. Régulations individuelles

5.2.2.4. Obstacles à la déconnexion

5.2.2.5. Liens subjectifs entre connexion et troubles de santé

5.3. Discussion des résultats quantitatifs

Chapitre 6 : Activités et vécus de la connexion numérique professionnelle au travail et hors travail : étude qualitative

6.1. Méthodologie

6.1.1. Objectifs et questions de recherches

6.1.2. Population

6.1.3. Méthode de recueil

6.1.3.1. Les entretiens semi-directifs sur les pratiques et régulations de la connexion

6.1.3.2. L’explicitation de chroniques d’activités

6.1.4. Méthode d’analyse

6.1.4.1. Méthode d’analyse des entretiens non situés

6.1.4.2. Méthode d’analyse des chroniques d’activités

6.2. Résultats

6.2.1. Trois catégories de population

6.2.1.1. Détermination de critères de catégorisation

6.2.1.2. Notre échantillon

6.2.2. Usages des technologies de communication et leurs articulations dans l’activité

6.2.2.1. Les différentes Technologies de la Communication et leurs usages

6.2.2.2. La multi-activité, une pratique très courante en partie liée aux réunions

6.2.2.3. La prise en compte des sollicitations dans la planification du travail

6.2.3. La connexion : essentielle pour le travail

6.2.3.1. Les pratiques de connexion sur une journée

6.2.3.2. Une connexion indispensable pour tous

6.2.3.3. Les interactions avec l’externe, source de tensions

6.2.3.4. Les interactions en interne

6.2.3.5. Les sources de mal-être liées à la connexion identifiées par les participants

6.2.3.6. Un désir de déconnexion très présent

6.2.4. Les stratégies de régulation de la connexion

6.2.4.1. Les stratégies de régulation individuelles

6.2.4.2. Les régulations institutionnelles

6.2.4.3. Les régulations collectives.

6.2.5. L’explicitation d’une journée représentative : 4 chroniques de vécu de l’activité

6.2.5.1. Présentation des quatre études de cas

6.2.5.2. Yvan: un commercial surconnecté d’une cinquantaine d’année (M50CS)

6.2.5.3. Tristan: un directeur de plateau hyperconnecté (M50TUAT)

6.2.5.4. Aline: une commerciale en agence entreprise surconnectée (F30CAE)

6.2.5.5. Elsa: Une soutien formatrice surconnectée (F50TSF)

6.2.5.6. Eléments mis en lumière par les études de cas

6.3. Discussion

6.3.1. L’évolution des usages des technologies de la communication

6.3.2. Une connexion indispensable parfois vecteur d’interactions négatives mal vécues

6.3.3. Des stratégies de régulation individuelles et institutionnelles

6.3.4. Des régulations collectives qui permettent d’améliorer le vécu de la connexion

6.3.5. Les pratiques de connexion et le réel de l’activité

Conclusion

![]() Télécharger le rapport complet

Télécharger le rapport complet