Télécharger le fichier pdf d’un mémoire de fin d’études

Technologie ULB (ou UWB pour Ultra Wide Band)

Caractéristiques

La RFID Ultra large bande (ULB) est une discipline récente représentant une alternative intéressante aux systèmes RFID. Ce qui a motivé les équipes de recherches et les industriels à explorer cette technologie est avant tout la possibilité de localiser précisément les tags en plus de les identifier. En effet en communication ULB, des impulsions ultra-courtes (de l’ordre de la nanoseconde) sont utilisées pour véhiculer les données, ce qui permet d’estimer avec précision la durée d’un trajet aller-retour ou temps de vol (TOF pour Time Of Flight) effectué par les signaux. Ceci permet également de choisir de manière très précise la zone de détection des tags si l’antenne lecteur est capable de modifier, de manière dynamique, son diagramme de rayonnement.

Fréquences de fonctionnement

Un système communiquant ULB est caractérisé par une bande passante supérieure ou égale à 500 MHz. Les autorités de régulations américaines FCC (Federal Communications Commission), autorisent des communications ULB entre 3.1 et 10.6 GHz. En Europe l’ECC (Electronic Communications Committee) autorise des communications entre 3.1 et 9 GHz avec une bande non autorisée entre 4.8 et 6 GHz. La densité spectrale de puissance maximum autorisée est de – 41.3 dBm.

Technologie sans puce

La technologie RFID sans puce est étudiée depuis quelques années dans le but de diminuer le coût de réalisation des tags RFID avec puce ainsi que de permettre leur utilisation dans des environnements sévères où la puce électronique peut être détériorée (rayonnement ou température élevée). En contrepartie, les fonctionnalités d’un tag RFID sans puce sont moindres, notamment on ne peut pas écrire de données à distance, seule la lecture d’un identifiant est possible. La quantité d’information stockée dans un tag RFID sans puce est de l’ordre de 50 bits maximum, ce qui est de loin inférieur à la capacité d’enregistrement des puces RFID. Enfin, le dernier inconvénient d’un tag sans puce vient du fait qu’il est plus difficile d’extraire son information dans un environnement où les objets sont mobiles. Malgré ces baisses de performances, il paraît tout à fait intéressant d’appliquer cette technologie pour instrumenter les vêtements, car elle nécessite un investissement et un coût de réalisation quasi nul. [8]

Figure 1.11: les types de tags RFID

Liaison montante et liaison descendante

Les échanges ayant lieu entre une station de base et un tag se présentent sous deux formes :

• « de la base station vers le tag », dite liaison montante ;

• « du tag vers la base station », dite liaison descendante.

La liaison montante de la station de base vers le tag

Elle a pour mission d’assurer le transport de l’énergie vers le tag afin que celui-ci puisse assurer la tâche qui lui incombe. Elle sert également de support à l’envoi de données de la station vers le tag. Dans le sens montant, le lecteur doit se faire comprendre par le tag au travers d’un codage numérique, d’un protocole de com6munication et d’un système de modulation de la fréquence porteuse ne devant pas affecter la qualité d’une télé-alimentation simultanée. [8]

La liaison descendante du tag vers la station de base

Pour assurer une communication descendante, le lecteur fournit un support physique sous la forme d’une fréquence « porteuse » entretenue, non modulée, et le tag réussit à se faire comprendre en modulant ses caractéristiques électriques. Pour cela, deux techniques basées sur le même principe de « modulation de l’impédance de charge d’antenne du tag » sont habituellement utilisées dans la plupart des tags disponibles sur le marché. On parle de :

• « couplage magnétique » pour les LF et HF ;

• « retro réflexion » ou « rayonnement » ou « back scattering » de l’onde incidente pour les UHF et SHF. [7]

Technique de modulation de charge

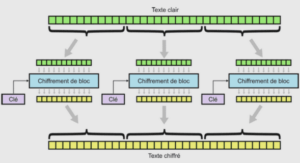

Lorsque la station de base fournit une porteuse non modulée au tag, elle laisse ce dernier agir totalement à sa guise selon son propre fonctionnement. Celui-ci, à son rythme, module en tout ou rien (modulation de type OOK, On Off Keying) selon un codage binaire spécifique, tout ou partie de la charge électrique équivalente qu’il représente aux bornes de son antenne.

Figure 1.12: les types de tags RFID

Pour les fréquences LF et HF, en modulant la charge qu’il représente (variation de résistance ou de capacité), il modifie la consommation d’énergie qu’il représente dans le champ magnétique et, du fait du couplage magnétique existant entre tag et station de base, tend à modifier, via le couplage magnétique existant, la valeur du courant circulant dans le circuit de l’antenne de la station de base.

Pour les fréquences UHF, SHF et plus, en modulant l’impédance de charge de son antenne de réception, ceci a pour effet de modifier la proportion d’onde réfléchie vers la station de base.

Principe de communication

Lors d’un échange, qui commence la communication ? La station de base ou le tag ? Les deux modes de communications suivants répondent à cette question.

Tag Talks First (TTF) et Answer To Reset (ATR)

Cette approche correspond au fait que dès qu’un tag entre dans la zone d’action du lecteur et qu’il

est alimenté, sans autre forme de procès il commence immédiatement à communiquer pour

signaler sa présence, d’où son appellation TTF. La présence de l’onde porteuse montante a effectué sans le savoir ce que l’on appelle une requête, une invitation au dialogue, et ce tag de type

TTF entrant dans le champ effectue une réponse à cette requête de type ATR. [7]

Reader (Interrogators) Talks First (RTF ou ITF) et Answer To reQuest (ATQ)

Le problème majeur avec les tags TTF est la collision de signaux lorsque plusieurs tags émettent en même temps. Il est nécessaire de disposer alors de tags possédant une éducation supérieure qui attendent d’abord un ordre particulier de la station de base avant de communiquer. D’où le nom de RTF dont la requête ou l’invitation à parler s’appelle ATQ. [8]

Couplage Tag/lecteur RFID

Les technologies LF et HF utilisent un couplage en champ proche de nature inductif ou bien capacitif pour se communiquer. Par contre, plus les fréquences sont élevées, plus la communication correspond à un couplage en champ lointain de nature électromagnétique.

Le type de couplage dépend de l’application visée et aura une influence sur le choix de la fréquence pour le système RFID.

Les zones de rayonnement autour d’une antenne émettrice

Généralement, en s’éloignant d’une antenne, on peut distinguer trois zones différentes : zone de champ proche réactif, la zone des champs proches (zone de Rayleigh et zone de Fresnel) et la zone des champs lointains (zone de Fraunhofer). La figure 1.13 illustre ces zones.

Figure 1.13: les types de tags RFID

• La région de champ proche réactif

La région du champ proche réactif est définie comme la partie de la région du champ proche entourant immédiatement l’antenne dans lequel le champ réactif prédomine et qui contient la majeure partie de l’énergie stockée. C’est une région où les champs électriques E et magnétiques H ne sont pas orthogonaux et se situe à une distance de l’antenne inférieure à ⁄2 (0.16 λ), (valable pour les petites antennes où D << λ).

• La région de champ proche radiatif

La région de champ proche radiatif (zone de Fresnel) est une région intermédiaire entre la région du champ proche (zone de Rayleigh) et la zone du champ lointain. Dans cette région, le diagramme d’antenne prend sa forme, mais n’est pas totalement formée, et les mesures de gain de l’antenne varie avec la distance. Cette zone se situe à des distances de l’antenne entre 2⁄2λ et 2 2⁄λ, avec D la plus grande dimension de l’antenne et λ est la longueur d’onde.

• La zone de champ lointain

La zone du champ lointain (zone de Fraunhofer) est la région la plus éloignée de l’antenne et se situe à une distance de l’antenne supérieure à 2 2⁄λ. La distribution de champ sous forme d’une onde plane est essentiellement indépendante de la distance de l’antenne. [7][8]

1.8.2 Techniques de couplage RFID en champ proche

Afin de concevoir et d’optimiser les systèmes de communication en champ proche avec succès, il est essentiel d’étudier le couplage d’antenne qui se produit lorsque les antennes sont placées en étroite proximité. Le couplage de proximité pour un système RFID peut être un couplage inductif ou bien capacitif.

Couplage capacitif

Ce couplage est le passage de l’énergie électrique à travers un diélectrique. Un système RFID avec couplage capacitif utilise des effets capacitifs où les antennes interagissent avec un champ électrique et assurant ainsi la liaison entre le tag et le lecteur. Le couplage capacitif utilise les électrodes du condensateur afin d’assurer la liaison requise. Le signal généré par le lecteur est capté et rectifiée dans le tag RFID et utilisée pour alimenter le Tag. Là encore, les données sont réaccordées pour le lecteur RFID en modulant la charge. L’antenne adaptée aux systèmes de couplage capacitif est le dipôle puisque le champ électrique domine le champ magnétique.

Comme la force de couplage dépend de la quantité de charges accumulées, les systèmes basés sur un couplage capacitif sont beaucoup moins utilisés que les systèmes à couplages inductifs. [7][

Couplage inductif

En termes de fonctionnement, le couplage inductif est le transfert d’énergie d’un circuit à un autre par l’intermédiaire de l’inductance mutuelle entre les deux circuits.

Dans un système RFID à couplage inductif, les bobines à la fois du lecteur et du tag se comportent comme des antennes.

Lorsque le tag est placé assez proche de lecteur RFID une tension est générée dans la bobine d’antenne du tag par induction. Cette tension est redressée et sert comme source d’alimentation pour la puce. Un condensateur Cr est connecté en parallèle avec l’antenne de lecteur, la capacité étant sélectionnée de sorte que cela fonctionne avec l’inductance de l’antenne-bobine pour former un circuit résonnant parallèle avec une fréquence de résonance qui correspond à la fréquence d’émission du lecteur. La bobine d’antenne du tag et le condensateur C1 forment un circuit résonnant accordé à la fréquence d’émission du lecteur.

Pour permettre à des données d’être transmises à partir du tag au lecteur ; le lecteur envoie une commande en modulant la porteuse en amplitude avec un indice de modulation 100%. Au niveau du tag, un simple détecteur à diodes permet de démoduler la requête lecteur. Apres analyse de la requête par la puce, la réponse du tag est envoyée en utilisant un principe de modulation de charge. Le transfert de puissance entre l’antenne de bobine du lecteur et du tag est proportionnel à la fréquence de fonctionnement, le nombre d’enroulements, la surface entourée par la bobine d’antenne, l’angle des deux bobines par rapport à l’autre, et la distance entre les deux bobines. La figure 1.14 illustre ce mécanisme de couplage inductif. [8] [9]

Le rapport de stage ou le pfe est un document d’analyse, de synthèse et d’évaluation de votre apprentissage, c’est pour cela rapport-gratuit.com propose le téléchargement des modèles complet de projet de fin d’étude, rapport de stage, mémoire, pfe, thèse, pour connaître la méthodologie à avoir et savoir comment construire les parties d’un projet de fin d’étude.

|

Table des matières

INTRODUCTION GENERALE

CHAPITRE 1 GENERALITES SUR LA TECHNOLOGIE RFID

1.1 Introduction

1.2 Définition de la technologie RFID

1.3 Marché mondial de la RFID

1.4 Historique et application de la RFID

1.4.1 Naissance de RFID

1.4.2 Les différentes applications

1.4.3 Futurs de RFID

1.5 Notion de communication sans contact

1.5.1 Courte distance

1.5.2 Proximité

1.5.3 Voisinage

1.5.4 Longue distance

1.5.5 Très longue distance

1.6 Les composants d’un système RFID

1.6.1 Les tags

1.6.1.1 Structure d’une étiquette électronique

1.6.1.2 Catégories de tags

1.6.1.3 Le Mifare

1.6.2 La station de base

1.6.3 Le middleware RFID

1.7 Principe de fonctionnement

1.7.1 Technologies LF et HF

1.7.1.1 Technologie de champ proche

1.7.1.2 Fréquences de fonctionnements

1.7.1.3 Principe de fonctionnement générale

1.7.2 Technologies UHF et SHF

1.7.2.1 Fréquences de fonctionnements

1.7.2.2 Types d’antenne utilisées

1.7.2.3 Portée de lecture

1.7.3 Technologie ULB (ou UWB pour Ultra Wide Band)

1.7.3.1 Caractéristiques

1.7.3.2 Fréquences de fonctionnement

1.7.4 Technologie sans puce

1.7.5 Liaison montante et liaison descendante

1.7.5.1 La liaison montante de la station de base vers le tag

1.7.5.2 La liaison descendante du tag vers la station de base

1.7.5.3 Technique de modulation de charge

1.7.6 Principe de communication

1.7.6.1 Tag Talks First (TTF) et Answer To Reset (ATR)

1.7.6.2 Reader (Interrogators) Talks First (RTF ou ITF) et Answer To reQuest (ATQ)

1.8 Couplage Tag/lecteur RFID

1.8.1 Les zones de rayonnement autour d’une antenne émettrice

1.8.2 Techniques de couplage RFID en champ proche

1.8.2.1 Couplage capacitif

1.8.2.2 Couplage inductif

1.8.3 Techniques de couplage RFID en champ lointain

1.9 Normalisation internationale

1.9.1 Pour le système RFID

1.9.2 L’identité de l’étiquette

1.10 Avantages et limites

1.10.1 Avantages de la RFID

1.10.2 Les limites du RFID

1.11 Conclusion

CHAPITRE 2 GENERALITES SUR LES TECHNOLOGIES RESEAUX

2.1 Introduction

2.2 Généralité sur le réseau

2.2.1 Présentation du réseau

2.2.1.1 Standardisation

2.2.1.2 Catégories

2.2.2 Client/serveur

2.2.2.1 Un serveur

2.2.2.2 Un client

2.2.2.3 Architecture client/serveur

2.2.2.4 Algorithme de la communication

2.2.3 Le protocole TCP/UDP

2.2.3.1 Protocole TCP

2.2.3.2 Protocole UDP

2.2.4 Les différents modèles de client-serveur

2.2.4.1 Le client-serveur de donnée

2.2.4.2 Client-serveur de présentation

2.2.4.3 Client-serveur de traitement

2.3 Le réseau Ethernet

2.3.1 Les réseaux Ethernet partagés

2.3.1.1 Les normes des réseaux Ethernet partagés

2.3.1.2 Caractéristiques des réseaux Ethernet partagés

2.3.1.3 Gestion des collisions

2.3.1.4 La trame Ethernet

2.3.2 Le mode commuté

2.3.2.1 Types de commutation

2.3.2.2 Gestion des trames dans le commutateur

2.4 Le réseau Wifi

2.4.1 Généralité

2.4.2 Les performances d’un Réseau WIFI

2.4.3 La norme IEEE 802.11

2.4.4 Les modes d’architectures d’un Réseau WIFI

2.4.5 Principe du Wi-Fi

2.4.6 La sécurité du Wi-Fi

2.4.6.1 SSID (Service Set ID) :

2.4.6.2 Contrôle d’accès :

2.4.6.3 WEP (Wired Equivalent Privacy) :

2.4.6.4 WPA (Wi-Fi Protected Access)

2.4.6.5 RADIUS, serveur 802.1x :

2.4.6.6 VPN

2.5 Conclusion

CHAPITRE 3 CONCEPTION ET REALISATION

3.1 Introduction

3.2 Les matériels utilisés

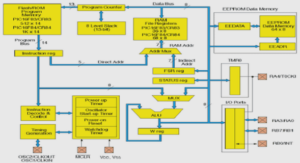

3.2.1 Le matériel Arduino Uno

3.2.2 Ethernet Shield

3.2.3 Lecteur RC522

3.2.4 Tags Mifare 1Ko

3.3 Câblage et connecteurs RJ45

3.3.1 Routeur

3.4 Programmation des matériels

3.4.1 Les interconnexions des matériels

3.4.1.1 Le logiciel Frietzing

3.4.1.2 Interconnexion

3.4.2 Environnement de développement Arduino

3.4.3 Le code de l’algorithme

3.5 Programmation de l’application « Middleware »

3.5.1 Modélisation avec UML

3.5.1.1 Présentation de l’UML

3.5.1.2 Diagramme de classe de l’application

3.5.1.3 Les diagrammes de cas d’utilisation de l’application

3.5.2 Le langage Java

3.5.3 Les bibliothèques utilisées

3.5.3.1 Joda-Time

3.5.3.2 Itextpdf

3.5.3.3 Synthetica

3.5.3.4 Com.mysql.jdbc

3.5.3.5 jasypt

3.5.4 Captures d’écrans de l’application

3.5.4.1 Authentification

3.5.4.2 Accueil

3.5.4.3 Onglet Surveillance

3.5.4.4 Onglet Sauvegarde

3.5.4.5 Onglet Fiche personnelle

3.5.4.6 Onglet A propos

3.6 La base de données

3.7 Mise en relation du système

3.7.1 Configuration de l’AP

3.7.2 Configuration des matériels

3.7.2.1 L’ordinateur

3.7.2.2 Adresses IP des lecteurs

3.7.2.3 La station de base en mode client

3.7.3 Schémas finals

3.7.3.1 Schéma sous le logiciel PowerAMC

3.7.3.2 Schéma avec le boitier

3.8 Conclusion

CONCLUSION GENERALE

ANNEXE 1 ONDE RADIO ET RFID

ANNEXE 2 CLASSIFICATION DES SYSTEMES RFID

ANNEXE 3 CERTAINS DIAGRAMMES DE CLASSES DE L’ACC.University

BIBLIOGRAPHIE

Télécharger le rapport complet