Notion de cryptanalyse

Une opération de cryptanalyse permet de retrouver le message clair sans connaître la clé K. La personne qui ne connait pas la clé est appelé le cryptanalyste. Ce dernier peut tenter de cryptanalyser selon différentes techniques d’attaques, classées par ordre de difficultés décroissant :

à cryptogramme connu : le cryptanalyste connaît une longue portion du cryptogramme ;

à couples clairs/cryptogrammes connus : le cryptanalyste connaît un morceau du texte clair et du cryptogramme ;

à clair choisi : le cryptanalyste dispose du mécanisme de chiffrement et chiffre des clairs de son choix pour obtenir des informations sur la clé.

Utilisation d’un certificat dans un contexte symétrique

Dans un contexte symétrique, le but de la certification est d’établir une communication sécurisée entre deux parties (Alice et Bob) avec preuve de leur identité lorsqu’ils ne se connaissent pas. Dans ce cas, tout repose sur l’autorité de certification (AC), également appelée tiers de confiance. L’AC partage une clé secrète avec chacun des utilisateurs. Lors d’une demande de communication entre Alice et Bob, l’autorité de certification va engendrer une nouvelle clé de session. L’ensemble des utilisateurs doivent avoir une confiance absolue dans l’autorité de certification puisque celle-ci partage une clé secrète avec chacun d’entre eux. [1] [3] [4]

VPN et notion de Tunnel

Un VPN consiste à la mise en place de tunnel sécurisé sur un réseau peu fiable comme Internet. Dans un tunnel, des paquets IP avec des adresses internes ou privées sont confiés à un équipement tel qu’un routeur ou un pare-feu. Celui-ci les envoie sur un canal souvent public comme l’Internet à l’extrémité distante. Pour cela les paquets « internes » sont encapsulés dans des paquets IP avec les adresses IP publiques des extrémités destinataires et sources. L’équipement distant désencapsule chaque paquet pour remettre sur le réseau des paquets dotés seulement des adresses locales de la source et de la destination.

Tunnel Sécurisé Le tunnel décrit précédemment ne constitue pas un VPN car nous avons vu qu’il fallait aussi que le tunnel soit sécurisé. Pour que ceux-ci soit considéré comme sécurisé, nous devons mettre en place des mesures : [3] [4]

– D’authentification pour valider l’identité de l’émetteur ;

– D’intégrité pour valider le contenu du message ;

– De confidentialité pour assurer le secret du message ;

– D’anti-rejeu pour assurer l’unicité du message.

C’est seulement quand toutes ces mesures sont en place dans un tunnel que nous pouvons considérer que celui-ci est en fait un VPN.

Les différents types VPN SSL/TLS

On distingue deux types de VPN utilisant le protocole SSL/TLS : [4] [5]

– SSL-based VPN Actuellement, les VPNs les plus couramment utilisés sont les SSL-based VPNs qui utilisent le protocole SSL/TLS. Ces VPN sont souvent appelés clientless VPNs ou encore VPNs basés sur le Web cependant il existe des revendeurs d’équipements qui fournissent des logiciels clients distincts tels que CISCO AnyConnect et Microsoft SSTP (Secure Socket Tunneling Protocol). Aucun standard n’est encore défini pour ce type de VPN mais la plupart utilise SSL/TLS pour mettre en place une connexion sécurisée en utilisant des certificats X.509 et un couple identifiant/mot de passe afin d’authentifier la connexion. Comme on peut le voir, sa mise en œuvre est presque similaire à un site sécurisé Https, en effet le protocole TCP avec un port 443 est souvent utilisé.

– OpenVPN : Créé en 2002, OpenVPN permet à des pairs de s’authentifier entre eux à l’aide d’une clé privée partagée à l’avance, de certificats électroniques X.509 ou de couples de noms d’utilisateur/mot depasse. Il utilise de manière intensive une bibliothèque d’authentification OpenSSL ainsi que le protocole SSL/TLS. Disponible avec une multitude d’environnements tel que Solaris, OpenBSD, FreeBSD, NetBSD, Linux (Debian, Redhat, Ubuntu, etc.), Mac OS X, Windows XP, Vista, 7, 8 et 10, il offre de nombreuses fonctions de sécurité et de contrôle. Comme le protocole SSL/TLS est utilisé pour effectuer la sécurisation, certains l’assimilent comme des SSL-based VPNs. Cependant, OpenVPN peut utiliser HMAC en combinaison avec des algorithmes de hachage pour assurer l’intégrité des paquets acheminés. Or ces fonctionnalités ne sont pas offertes par SSL-based VPNs. Lors de sa mise en oeuvre, OpenVpn utilise des cartes réseaux virtuels (tun/tap devices) comme interface entre le noyau du système et l’application usager.

L’identifiant d’interface

La construction du suffixe ou de l’identifiant d’interface ID peut être obtenue de plusieurs manières :

– Le suffixe peut être dérivé de l’adresse MAC de l’interface Ethernet, codée sur 48 bits ou d’un identifiant EUI (Extended Unique Identifier) de l’interface IEEE 1 394, codé sur 8 octets.

Comme cette adresse est unique, le suffixe le sera également.

– La configuration du suffixe est manuelle ;

Cette solution convient aux serveurs comme le DNS (Domain Name System) dont l’adresse est configurée dans les postes utilisateurs. Une modification du suffixe par changement de carte d’interface Ethernet rend caduque la configuration du poste utilisateur ;

– La détermination du suffixe peut être faite à partir d’un calcul d’un nombre aléatoire. Cette disposition permet d’empêcher le suivi d’une machine à partir du suffixe quel que soit son emplacement et d’éviter ainsi toute atteinte à la vie privée ;

– Le calcul du suffixe peut être lié à la clé publique générant un identifiant CGA (Cryptographic Generated Addresses). Cette disposition permet de sécuriser le mécanisme de découverte des voisins. [7] [9] [10]

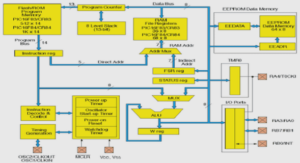

Le contrôleur SDN

Défnition Les contrôleurs ont pour mission de fournir une couche d’abstraction du réseau et de présenter ce dernier comme un système. Le contrôleur SDN permet d’implémenter rapidement un changement sur le réseau en traduisant une demande globale en une suite d’opérations sur les équipements réseau (requêtes Netconf, ajouts d’états Openflow). Les ordres sont donnés au contrôleur par une application via une API dite « Northbound » ou Nord. Les éditeurs de logiciels de contrôleurs publient la documentation de l’API afin de permettre d’interfacer des applications. Le contrôleur communique avec les équipements via une ou plusieurs API dites « Southbound » ou Sud. Openflow se positionne comme une API sud agissant directement sur le plan de données. D’autres API permettent d’agir sur le plan de management ou de contrôle. Netconf est par exemple une API sud permettant au contrôleur de configurer un équipement. [11] [13]

Northbound API : REST API La programmation des équipements réseau nécessite sur ces derniers la capacité de recevoir des directives de l’extérieur. Pour cela des interfaces de programmation sont nécessaires : des API (Application Programming Interface). Il existe de nombreuses API, standards ou propriétaires, pouvant agir sur la couche de control et de management. Actuellement, celle qui est le plus populaire est le REST API, il est utilisé comme Northboud API dans l’architecture SDN. On parle de RESTful API quand les directives fournies sont faites via des directives de type HTTP (GET, POST, DELETE…) La principale caractéristique d’une API RESTful est qu’elle est sans état. En outre, chaque requête correspond à une demande. Il n’y a pas de dialogue possible entre les extrémités de la chaîne via une connexion préalablement établie. [11] [13]

Communication entre Control Layer et Infrastructure layer via OpenFlow Le protocole de communication le plus avancé entre un plan de contrôle logiquement centralisé (sur un ou plusieurs contrôleurs) et le plan de données est OpenFlow. Il est standardisé par l’ONF et implémenté par de nombreux équipementiers, dont HP (créateur avec Stanford university), Cisco(ACI format propriétaire), IBM, Juniper, NEC et Ericsson. La version 1.0 de la spécification date de février 2011. Dans OpenFlow, les décisions de routage sont prises par le contrôleur pour chaque flux de données et poussées dans les switches sous forme de simples instructions de commutation. [13]

GNS3 et Packet Tracer

GNS 3 est un émulateur d’équipement réseau contrairement à Packet Tracer. En effet, GNS 3 permet de mettre en place des réseaux en utilisant des équipements utilisant un authentique IOS donnant à l’utilisateur la possibilité de tester l’équipement comme s’il en a la possession. Or, en Packet tracer, on simule un réseau ainsi que ces équipements de ce fait on est limité par le programme.

|

Table des matières

REMERCIEMENTS

NOTATIONS ET ABREVIATIONS.

INTRODUCTION GENERALE

CHAPITRE 1 LA CRYPTOLOGIE

1.1 Introduction

1.2 Définition

1.3 Notion de cryptanalyse

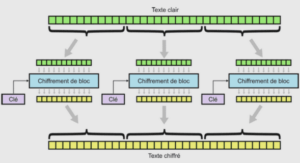

1.4 Cryptologie à clé secrète robuste AES (Advanced Encryption Standard)

1.4.1 Principe de fonctionnement d’un système à clé secrète

1.4.2 Présentation de l’AES

1.4.3 Description de l’algorithme

1.4.4 Mode de fonctionnement

1.5 Cryptographie à clé publique

1.5.1 Cryptosystème à clé publique

1.5.2 RSA

1.5.3 Protocole d’échange de Clé de Diffie-Hellman

1.5.4 Signature électronique et Identification

1.5.5 Certificat X.509

1.6 Conclusion

CHAPITRE 2 LA TECHNOLOGIE VPN

2.1 Introduction

2.2 VPN et notion de Tunnel

2.2.1 Tunnel Sécurisé

2.3 Le VPN d’entreprise

2.4 Les Principaux protocoles

2.5 Mise en place d’un VPN avec les protocoles SSL/TLS

2.5.1 Principe de fonctionnement de SSL/TLS

2.5.2 Présentations des principaux protocoles mise en œuvre

2.5.3 Etablissement d’une session SSL/TLS

2.5.4 Les différents types VPN SSL/TLS

2.6 Fonctionnement de l’OpenVPN

2.6.1 Carte réseau Virtuelle Tun/Tap

2.6.2 Mode de Tunnel

2.6.3 Les canaux de control et de donnée

2.6.4 Les algorithmes de chiffrement et de hachage en OpenVPN

2.6.5 OpenSSL

2.6.6 Les Certificats et PKIs

2.7 Conclusion

CHAPITRE 3 LE PROTOCOLE IPv6 ET LA TECHNOLOGIE SDN

3.1 Introduction

3.2 Le protocole IPv6

3.2.1 Pénurie d’adresse IPv4

3.2.2 En-tête IPv6

3.2.3 Les extensions de l’en-tête

3.2.4 Adressage IPv6

3.2.5 Adresse unicast

3.2.6 Les adresses multicast

3.2.7 Les adresses anycast

3.2.8 Les protocoles niveau supérieur au Protocole IPv6

3.2.9 Le mécanisme de transition IPv4 vers IPv6

3.3 Software Defined Networking

3.3.1 Définition

3.3.2 Les avantages de la technologie

3.3.3 L’architecture SDN

3.3.4 Le contrôleur SDN

3.3.5 Le protocole Openflow

3.4 Conclusion

CHAPITRE 4 SIMULATION DE L’OpenVPN, L’IPv6 ET SDN SOUS GNS3

4.1 Introduction

4.2 Le logiciel GNS 3

4.2.1 Organisation du logiciel

4.2.2 GNS3 et Packet Tracer

4.2.3 Avantages

4.2.4 Inconvénients

4.3 Les machines virtuelles

4.3.1 Les propriétés des VMs

4.3.2 Connexion au réseau d’une machine virtuelle

4.4 Mise en place de la topologie

4.4.1 Adressage

4.4.2 Transition IPv4 vers IPv6

4.4.3 Mise en place de l’OpenVPN

4.4.4 La mise en place du réseau SDN

4.5 Conclusion

CONCLUSION GENERALE

BIBLIOGRAPHIE

PAGE DE RENSEIGNEMENTS

ABSTRACT

Télécharger le rapport complet