Codage – décodage

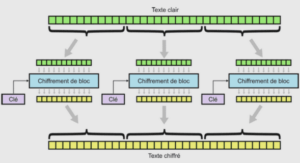

Le codage est une notion complexe qui recouvre un certain nombre d’opérations. On présente ici les concepts généraux permettant une bonne compréhension de son rôle et de sa place dans un système de communication numérique. Le module de codage (figure 2.1) peut être subdivisé entroisélémentsdistincts.Dansl’ordrechronologiquedetraitement,ontrouve,toutd’abord,le codage de source, qui compresse l’information utile, puis le codage de chiffrement, permettant, si besoin est, une transformation cryptographique du message et, enfin, le codage de canal, qui ajoute de la redondance à l’information afin d’augmenter la robustesse de la transmission. Defaçonanalogue,lemodulededécodageseracomposé,dansl’ordrechronologiquedetraitement,d’un décodage de canal, puis d’un module de déchiffrement, permettant la transformation cryptoanalytique du message, et, enfin, d’un décodage de source pour décompresser l’information utile. Parmi les opérations les plus utilisées, on peut en citer quelques unes pour chaque transformation : • codeurs de source sans perte (codage RLE, codage LZW, etc.) et avec pertes (MP3, JPEG, MPEG, etc.); • codeurs de chiffrement utilisant des algorithmes de chiffrement faible (ROT13, chiffre de César, etc.), des algorithmes de chiffrement symétriques et asymétriques, des fonctions de hachage, etc.; • codeurs de canal tels que le code de Reed-Solomon, l’entrelacement, les codeurs convolutifs, les turbo codes, etc. Les opérations de codage-décodage de canal sont souvent appliquées dans le cas de canaux bruités ou pour la gestion de grands volumes de données, i.e., là où la probabilité d’altération des symboles émis est forte. Elles détectent ou réduisent, voire éliminent, les erreurs. Elles peuvent également prendre des décisions de correction, en cas d’effacement de données (décision concernant l’état probable d’un bit manquant). Rendement et débit binaire utile. L’opération de codage de canal augmente la robustesse d’une transmission mais diminue le débit en ajoutant un ou plusieurs bits de redondance. Ainsi, un message ayant subi un codage de canal sera composé de n bits : k bits d’information utile 2. Brouillage : opération intentionnelle d’occupation d’une bande de fréquence afin de diminuer le RSB dans cette bande et rendre d’autres communications potentielles impossibles. 3. FHSS : abréviation du terme anglais Frequency Hopping Spread Spectrum. 4. DSSS : abréviation du terme anglais Direct Sequence Spread Spectrum. 5. CSS : abréviation du terme anglais Chirp Spread Spectrum. 9- Ch.2 Communications acoustiques et (n−k) bits de redondance. On peut alors exprimer le débit binaire utile Dbu, en fonction du débit binaire Db (cf. équation (2.9)) et du rendement R du codage de canal, tel que Dbu = RDb. (2.11) En pratique, l’information envoyée, comme dans le cas d’une conversation téléphonique, n’est pas de taille finie connue à priori. Afin de pouvoir appliquer un codage à de telles transmissions, l’information est généralement segmentée en blocs; on parle de codage en bloc. Dans ce cas particulier ,et pour un système de communication pour lequel on fait l’hypothèse que la fonction d’émission est une fonction bijective, on obtient alors R = k/n. À titre d’exemple, Stimshop utilise uniquement une opération de chiffrement et, pour certaines applications, une redondance à l’émission, i.e., la répétition de l’envoi d’une même information. Dans les travaux présentés dans ce manuscrit, toutes les opérations de codage-décodage sont laissées de côté; un bit ou une trame de bits est directement considéré(e) comme l’information entrante et sortante du système de communication. Évaluation de la qualité d’une transmission. Afin d’évaluer la performance d’un système de communication, on utilise la probabilité d’erreurs à la réception r, également appelée BER6, qui peut être estimée à l’aide de nombreuses méthodes avancées (estimation par noyau, modèle de mélange gaussien, etc.), notamment dans des cas de réception à l’aveugle, comme le montre J. Dong [dong_estimation_2013] dans ses travaux de thèse. Expérimentalement, on évalue le BER à l’aide d’un estimateur, noté ˆ r, qui est donné par le rapport entre le nombre d’erreurs constatées au décodage Nerr et le nombre de bits transmis Nbits, i.e.,ˆ r = Nerr Nbits. (2.12) La précision de cet estimateur non biaisé augmentera avec Nbits et permettra de converger vers le BER. Le BER peut être calculé avec ou sans codage. En pratique, dans le cas des communications RF, on considère que r est acceptable lorsqu’il est de l’ordre de 10−5 avant l’application du codage. En effet, des BER de cet ordre atteindront facilement des valeurs de l’ordre de 10−9 une fois la correction d’erreurs effectuée. BER et IES. En pratique ,le BER dépend principalement du RSB mais également de l’effet du signal sur lui-même; on parle alors d’interférence entre symboles (IES ou ISI7). Ce phénomène est une forme de distorsion, qu’on assimile à du bruit, et qui se traduit par la perturbation d’un symbole par le (ou les) symbole(s) précédent(s). La principale cause à l’apparition d’IES est la propagation multi-trajets : les réflexions de la transmission dans le milieu de propagation produisent des échos qui s’ajoutent au signal reçu, induisant ainsi un décalage temporel des symboles les uns par rapport aux autres .Si ce décalage devient trop grand, alors le débordement d’un symbole sur l’autre vient distordre le signal et entraîne des erreurs de détection. Les travaux d’H.Nyquist présentent un certain nombre de critères à respecter afin d’éliminer tout IES [nyquist_certain_1924; nyquist_certain_1928]. Parmi les techniques typiquement mises en place pour contrer l’IES, on peut citer l’égalisation adaptée à la réception ou l’utilisation de codes correcteurs d’erreurs. Ces outils sont utilisés pour toute communications numériques, quelque soit le milieu de propagation considéré et le type d’onde utilisé, parmi les ondes électromagnétiques et mécaniques. Chaque type aura des caractéristiques et des propriétés propres.

Recouvrement de symbole

La bonne résolution en temps lors de la détection des chirps linéaires, du fait de la compression d’impulsion, permet d’envisager une première étape pour améliorer le débit : le recouvrement partiel de symboles successifs. On souhaite conserver la robustesse du signal d’origine et la puissance d’émission pour un émetteur donné. En pratique, afin de profiter au maximum des capacités d’émission du matériel audio utilisé, le signal est généralement émis au meilleur rapport puissance/qualité. C’est-à-dire que si la puissance dépasse cette limite, la qualité décroît (dégradation du signal, distorsion, etc.). Par convention, si le signal à émettre à une amplitude supérieure à 1, la puissance d’émission doit être diminuée pour conserver la qualité de cette dernière. Par conséquent, pour une distance de propagation donnée, une diminution de la qualité ou de la puissance d’émission entraîne une augmentation du BER. Ainsi, en considérant un signal, d’amplitude maximale 1, on fixe une condition au recouvrement de symbole : il ne doit pas engendrer de fluctuation significative du maximum de l’enveloppe du signal. La figure 3.4 représente un signal sans recouvrement comportant toutes les combinaisons de chirps successifs possibles, ou transition d’un état à l’autre (montant ou descendant). On cherche à estimer l’impact du taux de recouvrement, en fonction du temps symbole, sur le maximum du signal contenant toutes les transitions de chirps. On n’a considéré que les cas de recouvrement en dessous de 50% de la taille d’un symbole ;l’effet du recouvrement d’un symbole avec plus d’un symbole qui lui succèdent n’est pas donc traité ici. On définit tout d’abord le maximum de l’enveloppe extraite du signal sans recouvrement, comme référence. On applique ensuite un taux de recouvrement ∆ au signal par pas de 1%,et on compare le maximum de l’enveloppe extraite au maximum de référence. La figure 3.5 représente l’évolution du maximum de l’enveloppe du signal en fonction du taux de recouvrement. Le fenêtrage, appliqué aux chirps, engendre, au voisinage des transitions, des creux sur l’enveloppe du signal. Tout d’abord, le recouvrement réduit la profondeur de ces creux, sans dépasser le maximum de référence, comme le montre le plateau de l’amplitude (à gauche de la limite de dépassement du maximum de référence) de la figure 3.5. Ensuite, le recouvrement induit, toujours au voisinage des transitions, des valeurs d’enveloppe supérieures au maximum de référence, comme le montre l’évolution quasi-linéaire de l’amplitude (à droite de la limite de dépassement du maximum de référence)de la figure3.5.

|

Table des matières

1 Introduction

1.1 Objectifs

1.2 Publications

1.3 Organisation

2 Communications acoustiques

2.1 Éléments de la théorie de l’information

2.1.1 Systèmes de communication numérique

2.1.2 Canal de propagation

2.1.3 Mise en forme

2.1.4 Codage – décodage

2.2 Éléments d’acoustique

2.2.1 Classification des sons

2.2.2 Historique des ultrasons

2.2.3 Formation de voies

3 Communications mono-élément

3.1 Introduction

3.1.1 État de l’art

3.1.2 Objectifs

3.2 Chirps linéaires

3.3 Optimisations

3.3.1 Recouvrement de symbole

3.3.2 Chirps non linéaires

3.4 Modèle de BER

3.4.1 Modèle de BER analytique

3.4.2 Validation du modèle

3.4.3 Approximation du modèle

3.5 Expériences

3.5.1 Dispositif expérimental et méthodes

3.5.2 Lieux et configurations

3.5.3 Résultats de mesures

3.6 Validation expérimentale du modèle de BER

3.7 Conclusion

4 Communications multi-éléments

4.1 Introduction

4.1.1 État de l’art

4.1.2 Objectifs

4.2 Retournement temporel

4.2.1 Renversement du temps

4.2.2 Miroir à retournement temporel

4.2.3 Retournement temporel et télécommunications

4.3 Modèle de BER multi-éléments

4.4 Expériences

4.4.1 Dispositif expérimental et méthodes

4.4.2 Lieux et configurations

4.4.3 Télécommunications

4.5 Variations du temps symbole

4.6 Robustesse

4.6.1 Robustesse à la mobilité

4.6.2 Robustesse à la stationnarité

4.7 Conclusion

5 Communications appliquées – MRT et smartphone

5.1 Introduction

5.2 Présentation et caractérisation

5.2.1 Dispositif mobile

5.2.2 Caractérisation acoustique

5.3 Non-co-localisation émetteur-récepteur

5.3.1 Canal et sens de propagation

5.3.2 Estimation bidirectionnelle

5.3.3 Estimation unidirectionnelle

5.3.4 Synchronisation des horloges internes

5.3.5 Linéarité du traitement audio embarqué

5.4 Expériences

5.4.1 Dispositif expérimental

5.4.2 Lieux et configurations

5.4.3 Résultats de mesures de focalisation

5.4.4 Résultats de mesures de communication

5.5 Application «réaliste»

5.5.1 Lieux et configurations

5.5.2 Résultats de mesures de focalisation

5.5.3 Résultats de mesures de communication

5.6 Conclusion

6 Conclusion

6.1 Contributions

6.2 Perspectives

Télécharger le rapport complet