L’évolution rapide des réseaux informatiques, privés ou publics, engendre un volume toujours plus important de données sauvegardées et transmises, générant ainsi de nouveaux besoins en matière de sécurité. Dans un monde où l’entreprise dépend de plus en plus de son système informatique, la sécurité est donc devenue une préoccupation primordiale. Dans ce contexte, la cryptographie demeure une partie indispensable de la sécurité informatique moderne. Néanmoins, tout utilisateur non averti peut ne pas comprendre l’utilité du chiffrement et risque de s’en passer. Etant une science de coder des messages secrets, la cryptographie préserve le texte en clair de l’indiscrétion des criminels informatiques, fournissant non seulement la confidentialité des données mais aussi l’authentification, l’intégrité, la non répudiation et le contrôle d’accès.

Rappels Mathématiques

Indicatrice d’Euler

• Définition

L’indicatrice d’Euler (ou la fonction indicatrice d’Euler ou Euler totient en anglais), notée avec la lettre grecque phi : φ(n) ou Φ(n) est le nombre représentant le nombre d’entiers inférieurs à n qui sont premiers avec n

• L’indicatrice d’Euler Φ (n) (indicatrice Euler) se calcule de plusieurs manières, la formule la plus connue est Φ(n) = nQ p/n (1 − 1/p) où p est un facteur premier qui divise n.

• Théorème d’Euler

La fonction indicatrice d’Euler (phi) est utilisée en arithmétique modulaire. Elle est notamment utilisée dans le Théorème d’Euler : Soit n est un entier supérieur à 1 et a un entier premier avec n, alors a φ(n) ≡ 1 mod n

Théorème de Fermat

• Petit théorème de Fermat

Le théorème de Fermat est un corollaire immédiat du théorème d’Euler. Il s’agit du cas particulier où n est un nombre premier. Si a n’est pas divisible par p premier, alors a p−1 ≡ 1 mod p

• Grand théorème de Fermat

Soit n ≥ 3 un entier. Les solutions de xn + yn = zn , où x, y, et z sont des entiers, vérifient toutes xyz = 0.

Notion de Groupe

Définition 1 Un groupe est un ensemble non vide muni d’une loi de composition interne (G, ∗) tels que :

(1) ∗ est associative ;

(2) ∗ admet un neutre eG ;

(2) tout élément de G est symétrisable (admet un symétrique) pour ∗ .

Si ∗ est commutative, on dit que (G, ∗) est commutatif, ou encore abélien.

Définition 2

Un sous-groupe d’un groupe (G, ∗) est une partie non vide H de G telle que :

(1) ∗ induit sur H une loi de composition interne.

(2) Muni de cette loi, H est un groupe.

On note alors : H < G.

Généralité sur la Cryptographie

La cryptographie

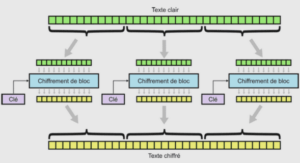

La cryptographie[W3] permet la transformation, au moyen d’un algorithme de chiffrement, d’un message dit clair en un message chiffré. Grâce à ce procédé, deux interlocuteurs peuvent échanger de manière confidentielle et sécurisée, pourvu qu’ils possèdent la clé leur permettant de chiffrer ou de déchiffrer leurs messages. La cryptographie sert aussi d’autres applications telles que l’authentification et la signature (numérique) des messages.Le chiffrement comprend le traitement,le stockage et la transmission sécurisée des donnéés Depuis longtemps, la transmission des données sensibles a nécessité l’utilisation d’un système de sécurisation performant.Les services secrets des grandes puissances économiques et Politiques ont développé tout d’abord des codages alpha-numériques simples, puis des techniques cryptographiques plus poussées, grâce à des l’outils mathématique pour rendre leurs données sensibles inviolables et inexploitables. La cryptologie, véritable science régissant le codage de l’information, a connu une réelle explosion avec le développement des systèmes informatiques, passant d’une ère artisanale et confidentielle à des systèmes de très hautes technologies nécessitant une importante puissance de calcul. Elle a connu un plus large essor encore avec l’arrivée des systèmes de communications modernes (internet, etc…) où il y a une nécessité absolue de protéger les données échangées pour respecter les individus.

Qu’entend-on par clé ?

On appelle clé une valeur utilisée dans un algorithme de cryptographie afin de chiffrer une donnée. Il s’agit en fait d’un nombre complexe dont la taille se mesure en bits. On peut imaginer que la valeur correspondante à 1024 bits est absolument gigantesque. Plus la clé est grande, plus elle contribue à élever la sécurité de la solution. Toutefois, c’est la combinaison d’algorithme complexe et de clés importantes qui seront la garantie d’une solution bien sécurisée. Les clés doivent être stockées de manière sécurisée de sort que seul leur propriétaire soit en mesure de les reçevoire et de les utiliser.

Terminologie de la cryptographie

• Chiffrer : transformer[3] à l’aide d’une clé de chiffrement un message en clair en un message incompréhensible sans la clé de déchiffrement

• Déchiffrer : retrouver à l’aide de la clé de déchiffrement le message en clair à l’origine du message chiffré

• Chiffre : algorithme utilisé pour le chiffrement

• Cryptogramme : message chiffré

• Décrypter : retrouver le message en clair correspondant à un cryptogramme sans connaitre la clé de déchiffrement (“casser” le code secret)

• Cryptographie : science de la protection des messages par des clés

• Cryptanalyse : science du décryptage

• Cryptologie : cryptographie et cryptanalyse .

Symboles usuels

• Message en clair (plain-text) : P

• Cryptogramme (cipher-text) : C

• Clé de chiffrement (encryption-key) : ke

• Clé de déchiffrement (decryption-key) : kd

• Fonction de chiffrement (encrypt) : E(ke, P) = C

• Fonction de déchiffrement (decrypt) : D(kd, C) = P

• L’ensemble doit respecter : D(kd, E(ke, P)) = P

• Fonction de hachage (hash/message-digest) : M d(P) = H

|

Table des matières

Introduction Générale

Contexte

Problematique

Objectifs

1 Proxy Unidirectionnel et Bidirectionnel

1.1 Rappels Mathématiques

1.1.1 Indicatrice d’Euler

1.1.2 Théorème de Fermat

1.1.3 Notion de Groupe

1.1.4 Notion d’anneau

1.1.5 Corps

1.2 Généralité sur la Cryptographie

1.2.1 La cryptographie

1.2.2 Terminologie de la cryptographie

1.2.3 Symboles usuels

1.2.4 Entités et canaux de communication

1.2.5 Fonctions cryptographiques et terminologies

1.2.6 Principes et Objectifs de la Cryptographie

1.2.7 Systèmes de la cryptographie

1.2.8 Certificats numériques

1.2.9 Efficacité des algorithmes de chiffrement

1.2.10 Fonctions de Hachage et Signature Numérique

1.3 Notion de proxy

1.3.1 Fonction proxy de cryptage Unidirectionnel

1.3.2 Fonction proxy de la signature Unidirectionnel

1.3.3 Fonction proxy de cryptage bidirectionnel

1.3.4 Fonction proxy de la signature Bidirectionnel

1.4 Chiffrement et Signature Unidirectionnel

1.4.1 Fonction de Chiffrement Unidirectionnel

1.4.2 Chiffrement Unidirectionnel

1.4.3 Signature Unidirectionnel

1.4.4 Primitives de cryptage unidirectionnel

1.4.5 Primitives de signature unidirectionnelle

1.5 Chiffrement et Signature Bidirectionnel

1.5.1 Chiffrement Bidirectionnel

1.5.2 Signature Bidirectionnel

1.5.3 Primitives de cryptage bidirectionnel

1.5.4 Primitives de signature bidirectionnelle

1.6 Sécurité des schémas Uni(bi)directionnel

1.6.1 Notion de Sécurité

1.6.2 Sécurité pour le chiffrement Uni(bi)directionnel

1.6.3 Sécurité pour la signature Uni(bi)directionnel

2 RSA Unidirectionnel et Bidirectionnel

2.1 Chiffrement RSA

2.2 Principe du chiffrement

2.3 Signature RSA

2.4 Algorithmes de chiffrement et de signature asymétriques

2.5 Efficacité et robustesse de RSA

2.6 Un exemple

2.7 Sécurité de RSA

2.8 RSA Unidirectionnel

2.9 Signature unidirectionnelle basée sur RSA

2.10 RSA Bidirectionnel

2.10.1 Schéma de chiffrement bidirectionnel basée sur RSA

2.10.2 Système de signature bidirectionnelle basée sur RSA

3 Application de RSA Standard et RSA Unidirectionnel

3.1 Implémentation de RSA Standard

3.1.1 Chiffrement/déchiffrement

3.1.2 Signature/Vérification

3.2 Implémentation de RSA Unidirectionnel

3.2.1 Chiffrement/Déchiffrement

3.3 Test et Validation

3.3.1 RSA standard

3.3.2 RSA Unidirectionnel

Conclusion