Le réseau avec infrastructure

Un réseau sans fil avec infrastructure est un ensemble de cellules de base, ce réseau sans fil est également appelé réseau cellulaire. Chaque cellule se compose de deux types de terminaux :

• Les points d’accès ou stations de base.

• Les terminaux mobiles ou nœuds mobiles. [1]

Les points d’accès sont des terminaux fixes reliés en général à une source d’énergie illimitée et chargés de relayer les informations qui circulent dans leurs cellules. En mode infrastructure, toute transmission de données et toute communication se font systématiquement vers le point d’accès le plus proche qui se charge ensuite de les relayer à la destination, donc le point d’accès joue aussi un rôle de routeur à l’intérieur du réseau sans fil et sert souvent de passerelle vers un réseau filaire. Donc les terminaux mobiles ne communiquent jamais directement les uns avec les autres. On peut étendre la couverture globale du réseau et résoudre le problème d’affaiblissement du signal, en déployant plusieurs points d’accès. Chaque point d’accès administre alors une zone géographique et assure la liaison avec d’autres zones, avec un réseau filaire et/ou avec internet. En effet comme les points d’accès n’ont pas de problèmes d’énergie et sont fixes, la topologie du réseau demeure assez stable dans l’ensemble. [1][2][3] Il existe cependant des problèmes ouverts auxquels s’intéressent de nombreux travaux de recherche. Parmi eux nous pouvons citer celui du changement de réseau aussi appelé handover, un thème que nous allons approfondir plus tard. [1][2]

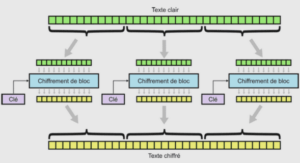

La couche Physique

Dans le domaine des réseaux informatiques, la couche physique est la première couche du modèle OSI. Elle gère essentiellement la transmission des bits sur le support de communication, les niveaux électriques et les modulations. Pour assurer ces communications sans fil, trois principales méthodes physiques peuvent être utilisées :

• Les techniques d’étalement de spectre : DSSS ou Direct Sequence Spread Spectrum, et FHSS ou Frequency Hopping Spread Spectrum.

• L’OFDM ou Orthogonal frequency-division multiplexing.

• IR ou Infrarouge.

Les deux premières technologies utilisent des techniques radios à spectre élargi en l’occurrence DSSS et FHSS. Le troisième est un procédé de codage de signaux numériques par répartition en fréquences orthogonales sous forme de multiples sous-porteuses. La dernière variante utilise quant à elle une diffusion infrarouge. L’évolution de la norme 802.11 a conduit à la naissance de Wi-Fi ou Wireless Fidelity, de Wi-Fi 5 et de l’IEEE 802.11g. Mais il n’a pas entraîné de changements radicaux dans la structure de la couche MAC. [3][4][5]

Concept de mobilité dans les réseaux WLAN de l’IEEE 802.11

Dans les réseaux IP, on distingue généralement deux types de déplacements. Un changement du point d’attachement physique au réseau est référencé par le terme handover de niveau 2 car il ne fait intervenir que les deux premières couches du modèle OSI, physique et liaison de données. A la suite d’un handover de niveau 2, les terminaux mobiles disposent d’une connectivité de niveau 2, c’est-à-dire qu’ils sont capables de communiquer avec les différents équipements situés sur le même lien. Tant que les terminaux ne changent pas de sous-réseau IP, ils disposent également d’une connectivité de niveau 3. [6]

EUI-64

L’adresse globale et l’adresse lien-local utilisent toutes les deux un identifiant d’interface sur 64 bits pour désigner un nœud sur un lien. Afin de faciliter l’auto-configuration d’adresses IPv6 et de disposer d’un identifiant unique au niveau d’Internet pour chaque interface, plusieurs techniques ont été élaborées. La plus répandue est la proposition de IEEE qui permet de construire un identifiant d’interface sur 64 bits en utilisant l’adresse MAC du nœud, cette technique s’appelle EUI-64.

Obtention d’adresses temporaires

Lorsque le nœud mobile détecte qu’il a changé de sous-réseau (à travers les messages explicités cidessus), il doit acquérir une nouvelle adresse temporaire et doit s’enregistrer auprès de son agent mère HA et de l’agent visité FA du réseau visité. Il y a deux types d’adresses temporaires qui diffèrent par la façon de les obtenir.

Care-of adress CoA C’est une adresse temporaire fournie par un FA grâce aux messages Agent Advertisement. Dans ce cas, l’adresse temporaire est l’adresse IP du FA. C’est donc cet agent qui est à l’extrémité du tunnel ; lorsqu’il reçoit les paquets tunnelés, il les décapsule et remet le paquet d’origine au mobile. Ce mode d’acquisition d’adresse temporaire est préférable car il permet à de nombreux nœuds mobiles de partager une même adresse temporaire.

Co-located CoA ou CCoA C’est une adresse IP locale acquise par des moyens externes que le mobile associe à l’une de ses interfaces de réseau. Cette adresse peut être acquise dynamiquement par des mécanismes tels que DHCP (Dynamic Host Control Protocol), ou autres. Vu que l’utilisation d’une CoA est préférable au détriment d’une CCoA, nous considérerons par la suite que le MN se procurera son adresse temporaire par l’intermédiaire d’un FA. Une fois que le nœud mobile a obtenu une adresse temporaire valide, il démarre ensuite la procédure d’enregistrement auprès du HA et du FA.

|

Table des matières

INTRODUCTION GENERALE

CHAPITRE 1 LES RESEAUX WLAN ET WIMAX

1.1 Introduction

1.2 Généralités sur les réseaux sans fil

1.2.1 Topologie des réseaux sans fil

1.2.2 Catégories des réseaux sans fil

1.2.3 Le modèle OSI

1.3 Les normes adoptées dans les réseaux WLAN

1.3.1 Présentation des normes IEEE 802.11

1.3.2 Récapitulatif des amendements aux standards 802.11

1.4 Architecture protocolaire des réseaux de 802.11

1.4.1 La couche Physique

1.4.2 La couche Liaison de donnée

1.4.3 Concept de mobilité dans les réseaux WLAN de l’IEEE 802.11

1.5 Handover de niveau 2 dans les réseaux WLAN de l’IEEE 802.11

1.5.1 Phase de découverte

1.5.2 Phase d’authentification

1.5.3 Phase d’association

1.6 Généralité sur la technologie WiMax

1.6.1 Définition

1.6.2 Vue d’ensemble

1.6.3 Les normes 802.16

1.7 Norme IEEE 802.16e

1.7.1 Spécifications de la norme 802.16e

1.7.2 Architecture du WiMax mobile

1.7.3 Couches Protocolaires

1.8 Couche MAC du WiMax

1.8.1 Structure de la couche MAC

1.8.2 Classe de service dans le WiMax mobile

1.9 Etude de la mobilité niveau 2 dans le WiMax mobile

1.9.1 Hard handover

1.9.2 MDHO

1.9.3 FBSS

1.10 Conclusion

CHAPITRE 2 LES PROTOCOLES IPv4 et IPv6

2.1 Introduction

2.2 Le Protocole IPv4

2.2.1 Adressage IPv4

2.2.2 Les masques de (sous-)réseau

2.2.3 Description du datagramme IP

2.3 Le protocole IPv6

2.3.1 Généralités

2.3.2 En-Tête IPv6

2.3.3 Découverte de voisins

2.3.4 Découverte de routeurs

2.3.5 Adressage IPv6

2.3.6 Auto-configuration d’adresses sans état

2.3.7 Mécanismes de transition d’IPv4 vers IPv6

2.3.8 Principaux apports d’IPv6

2.4 Conclusion

CHAPITRE 3 LES PROTOCOLES MOBILE IPv4 ET MOBILE IPv6

3.1 Introduction

3.2 Protocoles de mobilité

3.2.1 Généralité sur le handover

3.2.2 Protocole de mobilité

3.3 Le protocole Mobile IPv4

3.3.1 Généralités sur le Protocole IP Mobile

3.3.2 Découverte des agents de mobilité

3.3.3 Obtention d’adresses temporaires

3.3.4 Phase d’enregistrement

3.3.5 Communication

3.4 Le protocole Mobile IPv6

3.4.1 Le protocole Mobile IPv6

3.4.2 Détection de mouvement

3.4.3 Auto-configuration d’adresses

3.4.4 Enregistrement en mode non optimisé

3.4.5 Enregistrement en mode optimisé

3.4.6 Mise à jour d’association avec le HA

3.4.7 Routabilité de retour

3.4.8 Mis à jour d’association avec le CN

3.4.9 Echanges des paquets dans MIPv6

3.5 Conclusion

CHAPITRE 4 SIMULATION DES DIFFERENTS SCENARIOS

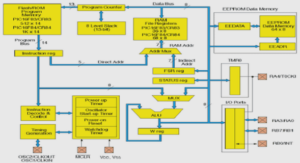

4.1 Présentation de OPNET

4.1.1 Analyse des différents simulateurs

4.1.2 Présentation d’OPNET

4.2 La simulation

4.2.1 Topologie du réseau simulé

4.2.2 Paramètres de la simulation

4.2.3 Les différents modèles de scénarios

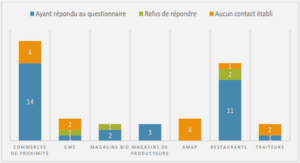

4.3 Analyse des résultats

4.3.1 Intérêt de l’utilisation des protocoles Mobile IP

4.3.2 Statistiques globales

4.3.3 Statistiques individuelles

4.3.4 Déploiement

4.3.5 Performances des protocoles Mobile IP dans un environnement de transition

4.4 Conclusion

CONCLUSION GENERALE

Télécharger le rapport complet