Principe de Data Loss Prevention

Etude et présentation des différents acteurs du marché

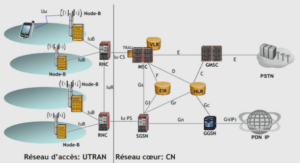

De nombreux fournisseurs assurent d’être présents sur le marché du DLP (Data Loss Prevention), qui lutte contre la fuite d’informations. Mais les solutions qui traitent ce genre de problèmes sont rares. La technologie semblerait mature si l’on se réfère à l’âge des principaux outils, nés il y a pas longtemps. Mais ces produits émanaient de petits éditeurs récemment rachetés par les leaders, qui ne les ont pas encore tous intégrés dans leurs gammes. RSA (division d’EMC), Symantec, McAfee et Websense ont ainsi respectivement absorbé Tablus, Vontu, Reconnex et Port Authority. Cisco ajoute pour sa part des fonctions de DLP dans ses produits et Microsoft vient de s’associer à RSA. Enfin, Code Green Networks est l’un des rares spécialistes encore indépendants. Bien que cela varie d’un fournisseur à un autre, il y a généralement trois niveaux différents d’une solution DLP dépend de type de donnes soit des données au repos (poste de travail), les données en mouvement (réseaux) et les données stockage (serveurs).par la suite je vais vous présenté les différents fournisseurs qui opèrent dans le domaine de DLP.

Un grand investisseur a un jour déclaré qu’il fallait vingt ans pour se forger une réputation, mais que cinq minutes suffisaient à la détruire. Lorsque des services informatiques protègent les données sensibles d’une entreprise contre la perte ou un usage abusif, ils contribuent par la même occasion à préserver son image et sa réputation. Chaque société dispose de données sensibles qui sont indispensables à son fonctionnement. Il s’agit, par exemple, de données financières, d’informations relatives aux clients, de brevets et de formules de produit. L’utilisation appropriée de ces informations étant essentielle pour le fonctionnement de la société, il convient de les protéger contre diverses formes de perte et d’usage abusif.

Performance

Workshare propose une stratégie équilibrée et une intégration étroite dans Microsot Office. Il est également le seul fournisseur qui peut nettoyer les métadonnées dans les documents. Orchestria expose de haute précision, facilité de déploiement, et de grande administration et de reporting. Code Green Networks fournit une solution solide, facile à mettre en oeuvre avec l’utilisation des appareils DLP qui sont très rentable McAfee et Trend Micro cherchent à étendre leurs offres de sécurité au sens large avec de solides capacités de protection des données. Bien que les deux commencent à partir de l’extrémité, McAfee intègre le chiffrement (SafeBoot) et la gestion ePolicy, tandis que les moules Trend Micro le Provilla DIU (Data in use) produit dans sa suite de sécurité. InfoWatch est un concurrent, offre des services spécialisés valeur pour les clients en Russie et en Europe de l’Est.

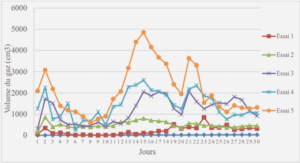

Le produit offre une bonne administration et de solides capacités de DIM (Data in motion), mais manque dans de nombreuses autres fonctionnalités. Donc Forrester a évalué de principaux fournisseurs DLP de données à travers approximativement 74 critères, elle a constaté que Websense et Reconnex se sont trouvés en première position en raison de leur forte stratégie du marché. Verdasys est un leader dû à la fonctionnalité équilibrée et à l’analyse basée sur contexte riche au Desktop. RSA Security se distingue par sa vision intégrée et les capacités de découverte de premier plan, tandis que Vericept complète la tête de la catégorie de l’année 2008 en raison de sa couverture DLP très équilibré et d’analyse solides.

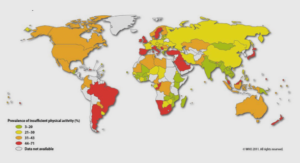

Code Green Networks est facile à utiliser, rentable, et un ajustement idéal pour les petites et moyennes entreprises (PME).McAfee propose désormais une forte intégration avec le cryptage ; Trend Micro leader international fort en matière de protection des données en utilisation. Basé en Russie InfoWatch est un concurrent et offre une solution simple DLP pour de nombreuses organisations en Europe orientale et au Moyen-Orient. En fin de compte, DLP sera une nécessité qui est intégré à l’infrastructure de sécurité; à plus long terme, il s’étendra à la gestion de l’information.

Classification et suivi de contenu sensible En matière de sécurité, toutes les données n’ont pas la même importance. La première étape consiste donc à déterminer les plus sensibles – ou celles exposées à des risques supérieurs – afin de prioriser les efforts et politiques de protection. Pour cela il est nécessaire d’avoir une parfaite compréhension de la structure métier de l’entreprise, ses départements et ses lignes d’activités et d’identifier les exigences de sécurité réglementaires et internes applicables à chacun. Une fois le contexte réglementaire et de conformité identifié, il est possible de prioriser les données en les regroupant en « classes » – 1 à 3 par exemple, allant des données les plus sensibles (résultats financiers non publiés) jusqu’aux informations les moins critiques (frais de livraison des fournisseurs, etc.). McAfee Host Data Loss Prevention vous offre plusieurs méthodes de classification du contenu sensible. Les différentes classifications aident les entreprises à créer le marquage granulaire et les règles de protection permettant de contrôler différents contenus de différentes façons. La solution McAfee offre trois possibilité pour classifie le contenu à savoir.

Dictionnaire Un dictionnaire est un ensemble de mots ou d’expressions clés ; chaque entrée d’un dictionnaire se voit affecter une pondération. Les règles de classification en fonction du contenu utilisent des dictionnaires spécifiés pour classer un document lorsqu’un seuil prédéfini (pondération totale) a été dépassé, c’est à dire, si suffisamment de mots du dictionnaire apparaissent dans le document. Une règle de marquage de dictionnaire apporte plus de flexibilité ; en effet, on peut définir un seuil, ce qui rend la règle relative. En plus de la possibilité de créer des dictionnaires personnalisés, McAfee Host Data Loss Prevention comprend plusieurs dictionnaires intégrés contenant des termes couramment utilisés dans la santé, les banques, la finance et d’autres secteurs. Les dictionnaires peuvent être créés (et modifiés) manuellement ou par couper/coller à partir d’autres documents.

Suivi de contenu

La solution McAfee Host Data Loss Prevention effectue le suivi et contrôle les informations sensibles au moyen de deux mécanismes similaires : les marqueurs et les catégories de contenu. Les règles de marquage permettent d’associer fichiers et données aux marqueurs appropriés. Les règles de classification associent les fichiers et les données aux catégories de contenu. Dans les deux cas, une étiquette est appliquée aux informations sensibles et reste associée au contenu même s’il est copié dans un autre document ou s’il est sauvegardé dans un format différent. Les marqueurs rendent possible la classification du contenu et l’exploitation pratique de cette classification.

Les règles de marquage affectent des marqueurs au contenu issu d’applications ou situé à des emplacements spécifiques. Une fois affectée au contenu, le marqueur reste associé à ce contenu même si ce dernier est déplacé ou copié, s’il est inclus ou joint à d’autres fichiers ou types de fichier. Pour les catégories de contenu s’utilisent avec les règles de classification afin de classifier les groupes de documents enregistrés et le contenu. Elles peuvent également être directement spécifiées dans la plupart des règles de protection.

|

Table des matières

Liste des figures

Liste des tableaux

Abréviations

Introduction

Chapitre I: Principe de Data Loss Prevention

1 Organisme D’accueil

2 Constats, Risques & Enjeux

3 Qu’est-ce que le DLP ?

4 Sources des violations de données

5 Fonctionnement de DLP

6 les avantages principaux du DLP

7 Conclusion

Chapitre II : Etude et présentation des différents acteurs du marché

1 CA DLP (Orchestria)

2 EMC/RSA

3 Symantec DLP

4 Vericept

5 Websense

6 McAfee Data Loss Prevention

7 Conclusion

Chapitre III : Etude comparative

1 Le Choix de la solution

2 Etude comparative

3 Etude FORRESTER

4 Etude Gartner

5 Conclusion

Chapitre VI : Focus sur McAfee Host Data Loss Prevention

1 Qu’est-ce que McAfee Host Data Loss Prevention ?

2 Présentation des composants et interactions

3 Fonctionnement de McAfee Data Loss Prevention

4 Chiffrement

5 Console du gestionnaire de stratégies Host DLP

6 Quelle Démarche Adopter ?

7 Conclusion

Chapitre V : La réalisation de la maquette de test

1 Architecture de la maquette

2 Installation et configuration de HDLP

3 Classification de contenu sensible

4 Règle de protection

5 Rôle du moniteur Host DLP

6 Administration de la base de données et génération de rapport

7 Conclusion

Conclusion

Annexe

Bibliographiques

![]() Télécharger le rapport complet

Télécharger le rapport complet