Télécharger le fichier pdf d’un mémoire de fin d’études

Evolution vers les systèmes d’automatisation à intelligence distribuée

Les systèmes d’automatisation à intelligence distribuée (SAID) ont été introduits dans les an-nées 80. Ils sont issus des systèmes d’automatisation précédents et ont été développés dans le but de répondre aux besoins de plus en plus importants en informations à traiter au sein des proces-sus industriels. En effet, l’évolution des processus automatisés qui prennent en compte, en plus du contrôle commande, la maintenance, la sécurité et la gestion technique a conduit à une augmenta-tion croissante des traitements d’informations en nombre et en complexité.

Afin de répondre à ces besoins, les systèmes d’automatisation ont subi deux évolutions [BCCR05] :

– Une première évolution est apparue avec l’introduction des bus de terrain (ou réseaux lo-caux industriels) [Tho04]. Ces bus ont permis de déporter les entrées/sorties digitales et analogiques. Cependant, ils ont également conservé l’architecture centralisée et ses incon-vénients (long temps de réponse, gestion simultanée de nombreuses variables, …). La figure 1.3 présente cette architecture centralisée dont les entrées/sorties sont déportées.

– Une seconde évolution a été de répartir l’unité centrale deet rapprocher les traitements au plus près des équipements ce qui a abouti au SAID présenté figure 1.4.

Les SAID sont composés de capteurs et d’actionneurs ditsintelligents capables de traiter loca-lement l’information et de la communiquer aux autres composants. Les SAID peuvent également être composés de petites unités de traitements (microautomate) gérant un sous-ensemble de cap-teurs et d’actionneurs comme présenté figure 1.4. Ces systèmes permettent une grande flexibilité

Joffrey Clarhaut 9/202

Les instruments intelligents

La notion d’instrument intelligent est apparue à la fin des an nées 80. En effet, à cette époque, les possibilités offertes par la technologie des microprocesseurs permettent de concevoir et d’utili-ser des constituants dits intelligents jusque dans les capteurs et les actionneurs.

Un instrument intelligent (qu’il soit capteur ou actionneur) est un équipement qui intègre des fonc-tionnalités supplémentaires ou évoluées aptes à améliorerce pourquoi il a été conçu [BCCR05], [CIA09].

Ainsi, en plus de sa fonction élémentaire d’acquisition d’une grandeur physique dans le cas du cap-teur ou d’action sur un processus dans le cas de l’actionneur, on attend d’un instrument intelligent 10/202 Joffrey Clarhaue qu’il offre des fonctions de compensation, de validation, d’autodiagnostic, d’autoconfiguration, associées à des moyens de communication adaptés.

C’est à travers ces nouveaux services qu’un instrument inte lligent se distingue d’un composant standard. De ce fait, il existe différents types d’instruments :

– l’instrument analogique dont le rôle est de convertir. Pour un capteur, il s’agit de tr ansformer une grandeur physique en un signal électrique utilisable par une unité de traitement. Pour un actionneur, il s’agit de transformer un signal en une action sur le processus industriel. Le lecteur intéressé peut se référer à [Gro02] et [DIA90] pouredplus amples détails.

– l’instrument numériquedont le rôle est également de convertir mais à travers une cha îne de traitements dans laquelle figure une ou plusieurs opérations numériques susceptibles d’amé-liorer cette conversion.

– l’instrument intelligent qui possède des fonctionnalités qui améliorent ses performances, par des fonctions embarquées de mémorisation et de traitement esd données et qui possède une capacité à crédibiliser sa fonction associée à une implication dans les fonctions du système auquel il appartient. Cette crédibilisation fait référencà la capacité à valider la mesure produite pour le capteur ou à rendre compte de la réalisation effective de l’action pour l’ac-tionneur. L’implication de l’instrument intelligent dans le système concerne, entre autre, sa participation à la sécurité du système en offrant des possibilités d’alarme, à la commande du système en intégrant des fonctions de régulation, …

Un instrument est souvent considéré comme intelligent dèsu’ilq intègre au moins un traitement numérique (complexe ou non) et ce quel que soit son apport en termes de services [BCCR05], [CIA09]. Dans la suite de ce mémoire, on adoptera cette définition dans laquelle un instrument ou un système n’est considéré comme intelligent que par lesonctionsf supplémentaires qu’il est susceptible de rendre par rapport à un instrument ou un système standard et ce tout au long de son cycle de vie.

D’un point de vue matériel, un instrument ou un système intelligent se compose alors de trois sous ensembles présenté sur la figure 1.5 :

– Une unité de traitement numérique : elle inclut un organe decalcul (microcontrôleur, micro-processeur, DSP, …), les périphériques associés (mémoires) et une alimentation.

– Une interface de communication permettant un dialogue bid irectionnel numérique avec le système d’automatisation.

– Une chaîne principale d’interface avec le processus : cett e chaîne d’acquisition (capteur) ou d’action (actionneur) est composée d’un ou plusieurs équipements associés à des condition-neurs.

Conception de systèmes d’automatisation

Démarche et modèle de conception

Le cycle de vie d’un système est composé de trois étapes, unetapeé de conception, une étape d’exploitation-maintenance et une étape de démantèlement.Dans le cadre de ce mémoire, nous nous intéresserons à l’étape de conception du système. Cett étape est importante pour le système puisqu’elle permet, à partir de l’expression d’un besoin in itial, de définir les caractéristiques d’un système opérationnel permettant de le satisfaire. Ainsi, onts déterminés, entre autres, le coût des équipements utilisés, les spécifications (technologie employée) et les performances du système conçu.

L’activité de conception d’un système peut être modéliséeou s la forme d’un cycle de dévelop-pement composé d’activités élémentaires. Ce cycle a faitobjetl’ de plusieurs modèles comme le modèle de [PB96] qui propose une approche algorithmique et une procédure systématique à suivre ou encore comme les modèles développés en génie informatique : le cycle en cascade [Roy70], le cycle en X [Hod91], le cycle en V [AFN96] ou encore le cycle en spirale [Boe88]. Mais quel que soit le modèle utilisé, un cycle de développement est considéré comme un enchaînement d’activi-tés nécessaires pour créer une ou plusieurs représentationdu système différenciées les unes des autres par le niveau d’abstraction de la représentation du ystème. Par exemple, les principales ac-tivités du cycle en V [AFN96], présenté figure 1.6, sont la définition des besoins (dans le cahier des charges), la spécification du système et de ses performances, la conception, puis la réalisation, le choix des constituants et l’intégration et enfin, le test et la validation-certification. Ce cycle montre deux phases dans l’activité de conception : une phase de spécification-conception qui est globale-ment descendante (ou top-down) et une phase de réalisation-test qui est globalement ascendante (ou bottom-up). En outre, ce cycle montre aussi qu’il existe deux parties possibles pour l’activité de conception : une conception préliminaire où l’on fait unepremière ébauche du système et de ses fonctions puis une conception détaillée.

Ces modèles ont été étendus pour prendre en compte les particularités des systèmes d’auto-matisation [Cal90], [PRZ92]. En effet, ces systèmes sont caractérisés par l’utilisation de matériels spécialisés (instruments intelligents) ayant des fonctions spécifiques et par l’utilisation de matériels programmables (automates, calculateurs) intégrant de nombreux traitements logiciels. De ce fait, la conception de ces systèmes implique une activité de définition et de répartition du logiciel sur le matériel mais également une activité de définition et de dimensionnement de ce matériel support. La conception d’un système d’automatisation (à intelligence distribuée ou non) passe par la défi-nition et la validation de trois architectures distinctes : l’architecture fonctionnelle, l’architecture matérielle et l’architecture opérationnelle [SLTBS95].

– L’architecture fonctionnelle, résultat de l’activité despécification, est une description des solutions envisagées pour répondre aux besoins. Elle exprime l’ensemble des activités du système.

– L’architecture matérielle est l’arrangement d’équipements et de moyens de communication qui définissent une solution. C’est le résultat d’un choix d’équipements et de leur dimen-sionnement compte tenu des besoins initiaux. La caractérisation (coûts, performances, …) des équipements d’une architecture matérielle est indispensable pour vérifier les propriétés de l’architecture opérationnelle et ainsi la valider.

– L’architecture opérationnelle est le résultat de la projection de l’architecture fonctionnelle sur l’architecture matérielle à l’aide de critères précis exigences( de sûreté de fonctionne- ment, coût financier minimum, …). Cette projection est eff ectuée de manière à ce que chaque fonction (ou groupe de fonctions) de l’architecture fonctionnelle soit implantée sur un équi-pement de l’architecture matérielle.

Le résultat de l’activité de conception est l’architectureopérationnelle optimale. Il s’agit de l’architecture opérationnelle qui optimise un ou plusieur critères parmi les architectures opéra-tionnelles admissibles, c’est-à-dire respectant les cont raintes énoncées avec les besoins initiaux.

L’architecture fonctionnelle

La première architecture à définir lors de la conception d’un système est l’architecture fonction-nelle. [MES94] et [Aka96] parlent de l’architecture fonctionnelle comme étant le modèle abstrait et formalisé de la structure du système, le lecteur intéress pourra se reporter à [Amo99b] où un état de l’art des modélisations fonctionnelles est dressé.

L’activité de conception fonctionnelle consiste à décomposer les fonctions que doit rendre le sys-tème en fonctions plus simples, elles-mêmes décomposablens sous-fonctions encore plus simples jusqu’à aboutir à des fonctions ou des composants élémentaires. L’organisation et le comportement des fonctions décrivent les activités du système d’automatisation tout au long de son cycle de vie. De nombreux ouvrages comme [Cal90] et [Bre00] recensent les méthodes de décomposition de systèmes (ou méthodes d’analyse fonctionnelle) les plus utilisées dont le principe est d’analyser, comprendre et spécifier le système de façon hiérarchique. Ces méthodes sont classifiables en trois catégories [Lut97] :

– une catégorie orientée fonctionsqui identifie les fonctions et leurs interactions. Parmi les méthodes de cette catégorie se trouve la méthode SADT (Structured Analysis and Design Technique) [IGL89], la méthode APTE [Bre00], le diagramme des interacteurs [PZB03] ou encore la méthode FAST (Functional Analysis System Technique) [Byt79].

– une catégorie orientée donnéesqui modélise les informations utilisées par le système étu- dié. On fait alors appel à des méthodes comme SART (Structured Analysis for Real Time) [HP87], MERISE [TRC83] ou les graphes de fluence [Rob61].

– une catégorie orientée objetsqui étudie simultanément les fonctions et les données du sys-tème. Dans ce cas, on utilisera les approches orientées objets [Rum95], [OMG07].

Le tableau 1.1, issu de [SB96a], présente la description et le domaine d’utilisation de quelques-unes de ces méthodes ainsi que l’étape d’application dans lecycle de vie du système. Par ailleurs, dans [Pet07] est présenté un ensemble de méthodes et modèlesutilisés dans le domaine spécifique des systèmes d’automatisation.

Nous avons utilisé la méthode du diagramme des interacteurspour déterminer nos fonctions et concevoir nos architectures fonctionnelles. En effet, cette méthode présente plusieurs avantages :

– Elle est utilisée pour concevoir tous types de systèmes : mécaniques, électroniques, hydrau-liques, d’automatisation ou d’organisation.

Les SAID : des systèmes complexes

Complexité liée au nombre de composants

La réalisation de systèmes d’automatisation remplissant de nombreuses missions nécessite l’utilisation possible d’un grand nombre de composants de différents types. En général, les com-posants sont choisis de manière à réduire globalement le coût de l’architecture matérielle, mais en respectant certaines contraintes technologiques (par exemple, des contraintes de fiabilité ou de disponibilité). A noter que dans la majorité des cas, les composants matériels ne sont pas dévelop-pés spécifiquement pour le système d’automatisation à concevoir. [QL03] parle de « composants sur l’étagère » (ou off-the-shelf component) dont un inconvénient repose sur une documentation succincte.

Il est évident que le nombre d’éléments du système d’automatisation a une influence directe sur la modélisation du système. Plus celui-ci est élevé, plus le modèle du système est important et plus celui-ci est complexe.

Complexité technologique

L’augmentation du nombre de composants s’accompagne généralement de l’emploi de tech-nologies innovantes et différentes. Dans le cadre des SAID,la complexité technologique est liée à l’emploi d’instruments intelligents qui apportent de nou velles possibilités mais qui introduisent également de nouvelles contraintes sur certains objectifsà atteindre (performances, sûreté de fonc-tionnement [CD95], …). Par ailleurs, ces technologies peuvent être sources de défaillances diffici-lement prévisibles.

Complexité d’états

Le nombre d’états dans lesquels un système d’automatisation peut se trouver est fonction du nombre de composants qui le constituent et du nombre d’états dans lesquels ces composants peuvent eux-mêmes se trouver.

L’exemple de l’avion à 4 réacteurs introduit par [Vil88] illustre bien la notion de vecteur d’états (16 états au total). Le pilotage de l’avion est totalement différent en fonction de la localisation et du nombre de réacteurs défaillants. A chaque vecteur d’état correspond un nouveau système à piloter dont les caractéristiques sont différentes.

Les modes ou états, qu’un système peut atteindre, sont classés par [Gru99] en trois catégories :

– les modes de fonctionnement nominal : ensemble de tous les états de fonctionnement normal du système.

– les modes d’arrêt : ensemble de tous les modes conduisant à un arrêt du système pour des raisons extérieures.

– les modes de défaillance : ensemble de toutes les défaillances conduisant à la perte du ser-vice.

Complexité fonctionnelle

La fonction d’un système est définie dans [Cal90] comme une « entité assurant une activité spé-cifique du système ». Une fonction peut être élémentaire ou complexe. Par décompositions succes-sives, une fonction complexe se décompose sous la forme d’une structure composée de fonctions élémentaires. Les fonctions sont définies dans le cahier descharges lors de la définition des be-soins, indépendamment des aspects technologiques.

Comme pour le nombre de composants ou le nombre d’états, le nombre de fonctions à remplir par un système d’automatisation a également une influence sur la modélisation du système. Plus le nombre de fonctions est élevé, plus sa complexité augmente.

Complexité structurelle

L’architecture opérationnelle du système d’automatisation forme une structure composite (com-posants, sous-systèmes, systèmes, …) structurée en plusieurs niveaux et où il existe de nombreuses dépendances/interactions entre les différentes fonctions pour un même niveau et entre les différents niveaux [MES94].

Le tableau 1.2 et la figure 1.9 résument les structures classiques utilisées pour représenter la logique de fonctionnement de la plupart des systèmes industriels d’automatisation.

Comme pour les autres aspects de la complexité, l’utilisation et la combinaison de ces structures au sein d’une architecture matérielle a également une influence sur la modélisation du système. Plus le nombre de ces structures est élevé, plus le système etson comportement sont complexes.

Les moyens de la sûreté de fonctionnement

Les techniques et méthodes actuelles, permettant le développement d’un système sûr de fonc-tionnement constituent différentsmoyens appliqués à chaque phase du cycle de vie du système : des spécifications et à la conception, en passant par la réalisation et l’exploitation, jusqu’à la mise hors service et le démantèlement du système. Ces moyens agissentsur les fautes, les erreurs et les dé-faillances. Ces dernières rendent inacceptable le service d’un système et sont qualifiées d’entraves à la sûreté de fonctionnement.

D’après la figure 1.10, les moyens de la sûreté de fonctionnement sont classés en trois catégories [LAB+95] :

– La prévision des fautes. Elle permet d’estimer l’occurrence et les conséquences des fautes par des évaluations ordinales (identification et classement des fautes) ou probabilistes.

– L’ évitement des fautespar la prévention et l’élimination des fautes. La préventiopermet d’éviter l’occurrence ou l’introduction de fautes en phasede spécification et de conception. L’élimination permet la correction des fautes par des techniques de vérification, par des techniques de test, ou par des techniques de diagnostic.

– La tolérance aux fautes. Elle permet au système de fournir un service malgré les fautes, le mode de fonctionnement du système est alors qualifié de mode dégradé.Elle utilise des techniques de recouvrement d’erreur de trois types :

– Par reprise. Le système est ramené à un point de fonctionnement avant l’erreur.

– Par poursuite. Le système est amené dans un nouvel état à partir duquel il peut continuer son fonctionnement.

– Par compensation. Le système fournit son service malgré les fautes grâce à l’utilisation de redondances matérielles et/ou logicielles.

Terminologie relative à la sûreté de fonctionnement

Notions de défaillance, erreur et faute

La sûreté de fonctionnement possède de nombreux concepts puisqu’elle inclut la connaissance, l’évaluation, la prévision et la maîtrise des défaillances.Selon [LAB+95], la sûreté de fonction-nement a pour objectif de spécifier, concevoir, réaliser et exploiter des systèmes où la faute est naturelle, prévue et tolérable.

Une faute est la cause première d’une erreur. Lorsqu’elle se manifeste, elle est susceptible de gé-nérer de nouvelles erreurs [Lor05].

Un système ou un sous-système est déclaré enerreur s’il ne répond plus au besoin qui lui est associé [Lor05] et si cette erreur est susceptible d’entraîner une défaillance [Beu06].

Un système qui ne fournit plus la fonction pour laquelle il a été conçu est déclaré commedé-faillant. Selon la définition de la Commission Electrotechnique Internationale, la défaillance est la fin de l’aptitude d’un dispositif à accomplir sa fonction req uise.

Un composant peut devenir défaillant suite à la succession d’événements observables ou non clas-sés parmi les fautes et les erreurs. Ces événements ne conduisent pas nécessairement à un compor-tement défaillant car cela dépend de la composition du système (existence de redondance, capacité du système à compenser ces fautes ou erreurs).

Notion d’événement redouté

Nous allons appeler Evénement Redouté (ER), les conséquences de l’occurrence d’une seule défaillance ou d’une séquence de défaillances amenant le sytème dans une situation de blocage en l’absence de réparation (cas du système non réparable) [Sch04].

Ce terme restera volontairement assez général et pourra désigner une des situations suivantes :

– événement indésirable:c’est un événement ne devant pas se produire ou devant se produire avec une probabilité moins élevée au regard d’objectifs deûretés de fonctionnement. Par exemple nous pouvons citer le cas de l’alarme intempestive.

– événement critique: c’est un événement qui entraîne la perte d’une ou de plusieurs fonctions du système ce qui provoque des dommages importants au système ou à l’environnement mais ne présente qu’un risque négligeable de mort ou de blessure.

– événement catastrophique: c’est un événement qui occasionne la perte d’une ou de plusieurs fonctions essentielles du système en causant des dommages importants au système ou à l’environnement et pouvant entraîner pour l’homme la mort ou des dommages corporels. Il est important de préciser que les événements qualifiés de atastrophiquesc sont surtout exploités dans l’aéronautique et dans le ferroviaire.

Ainsi, l’événement redouté permet de considérer les paramètres FMDS de la sûreté de fonction-nement de façon plus qualitative et plus compréhensible [CCB07]. Par exemple, les événements redoutés « impossibilité d’achever la mission », « arrêt inattendu » ou « comportement dangereux » sont relatifs respectivement aux paramètres de disponibilité,fiabilité et sécurité.

Notion de système sûr

Nous allons utiliser la définition de [CB06b] du système sûr : « un système sûr est un système qui accomplit ce pourquoi il a été conçu, sans incident réduisant sa disponibilité et sans acci-dent réduisant sa sécurité ». Comme les paramètres disponibilité et sécurité sont dépendants des paramètres de maintenabilité et de fiabilité d’après la figure 1.12 [SB96a], la conception d’un sys-tème sûr nécessite de trouver le meilleur compromis disponibilité-sécurité et donc intrinsèquement fiabilité-maintenabilité.

Sûreté de fonctionnement et activité de conception

Vers une architecture matérielle plus sûre

Généralités

Toute architecture matérielle contient des fautes qui se manifesteront potentiellement par l’ap-parition de défaillances au cours de la vie opérationnelle ud système. Il est donc important d’éva-luer les conséquences de ces défaillances grâce à des méthodes adaptées et de déterminer l’archi-tecture optimale (c’est-à-dire le meilleur agencement de c omposants) correspondant aux exigences de sécurité et de disponibilité. Le concepteur dispose de moyens permettant a priori d’éviter les fautes mais engendrant des coûts prohibitifs : choix de composants de qualité ayant une solidité intrinsèque supérieure aux composants standards (technique également appeléedurcissement d’un composant), utilisation de composants autotestables, utilisation de méthodes formelles … [Aub87], [Sch04].

Le concepteur peut également introduire des mécanismes deolérancet aux fautes afin d’éviter que des erreurs ou des fautes entraînent une défaillance du système. Ces techniques sont basées sur le principe de la redondance, ce dispositif est constitué de manière générale par :

– un élément primaire dont on peut tolérer les erreurs,

– un élément redondant pouvant réaliser tout ou une partie des fonctions de l’élément primaire,

– un élément de détection,

– un dispositif de réaction à cette erreur.

L’erreur peut alors être confinée, corrigée, ou bien l’élément défaillant peut être remplacé par un élément redondant suite à la reconfiguration du système. Dans [LAB+95] est détaillé un certain nombre de stratégies de reconfiguration pouvant être mises en oeuvre suite à la détection d’une erreur.

Il existe deux types de redondances [Aub87] :

– La redondance active : le nombre d’éléments redondés peut treê important et chacun d’entre eux participe à la réalisation de la fonction. Il s’agit, entre autres, de dispositifs de vote majoritaire, pour lesquels le résultat final issu du vote résulte de la comparaison entre les différentes sorties des éléments redondés.

– La redondance passive : l’élément redondant ne participe à la fonction qu’après détection et réaction à l’erreur.

Il est à noter ici qu’il existe également les défaillances liées au logiciel qui constituent une problématique importante mais qui ne seront pas traitées dans le cadre de ces travaux. Le lecteur intéressé pourra se reporter à [Arl95] qui présente les conditions de vérification et d’élimination de fautes logicielles ou encore à [SL02] qui présente une technique de vérification formelle du comportement des portes d’un métro.

Nous allons présenter les défaillances matérielles que l’on peut rencontrer au sein d’un système d’automatisation ainsi que les principales stratégies de econfiguration associées.

Les défaillances liées au matériel et les stratégiede reconfiguration

Les équipements d’un système sont soumis à un stress important de la part de l’environne-ment qui constitue la principale cause de défaillance : humidité, vibration, température, champ électromagnétique …

Nous allons passer en revue les principales sources de défaillances au sein d’un système d’au-tomatisation [Zie96] :

1. Les capteurs. Les principaux modes de défaillance habituellement considérés sont la dé-faillance en valeur (les données sont erronées), la défaillance temporelle (l’information cap-teur n’est pas envoyée à temps) et la défaillance par arrêt e(lcapteur n’envoie plus de don-nées, ou reste figé à une valeur constante).

Les méthodes de tolérance permettant d’assurer une continuité du fonctionnement en pré-sence de ces modes sont :

– La réplication du capteur : elle permet de tolérer des fautes intermittentes et permanentes qui sont dues à des défaillances en valeur ou par arrêt. Cetteréplication peut être matérielle ou logicielle (observateurs, estimateurs).

– La relecture du capteur : elle permet surtout de tolérer des fautes transitoires dues à des défaillances en valeur ou temporelles.

2. Les actionneurs. Les modes de défaillance considérés sont : la défaillance valeur (l’ac-tionneur agit de façon trop forte ou trop faible), la défaillance temporelle (il agit avec un décalage temporel) et la défaillance par arrêt (l’actionneur ne fait plus aucune action, ou une action constante). La technique de tolérance la plus courante consiste à introduire une des deux structures suivantes :

– Deux actionneurs sont mis en série : par exemple deux actionneurs sont nécessaires pour effectuer l’action souhaitée ; cette technique permet de réduire la probabilité de déclen-chement intempestif de l’action si l’un des actionneurs est défaillant.

– Deux actionneurs sont mis en parallèle : un seul actionneur est nécessaire pour effectuer l’action souhaitée ; cette technique permet de tolérer une éfaillanced par arrêt de l’un des actionneurs.

3. Les unités de traitement: ces composants sont en général plus fiables que les capteurset les actionneurs. Néanmoins, leur complexité rend difficile la connaissance des nombreux modes de défaillances possibles. De nombreuses techniquesde traitement d’erreur sont alors utilisées. Les unités de traitement permettent égalementeddiagnostiquer la présence d’er-reurs dans leur propre système par des contrôles d’erreur ou encore par la duplication et la comparaison d’informations. Le lecteur intéressé pourra se référer à [LAB 95] pour des compléments d’informations.

Du fait de sa complexité et bien qu’il existe des techniques matérielles permettant de rendre un système plus sûr, nous allons voir dans le paragraphe suivant que l’évaluation de la sûreté de fonctionnement du système d’automatisation est problématique et fait l’objet de nombreux travaux de recherche. De ce constat, nous présenterons nos besoins en une méthodologie de conception de systèmes d’automatisation sûrs de fonctionnement.

Nécessité d’une méthodologie de conception de systèmes d’automati- sation sûrs de fonctionnement

Besoins premiers

Avant l’ère des systèmes mécatroniques (constitués d’éléments électriques, mécaniques, pneu-matiques), un système était conçu de façon à remplir une miss ion bien définie afin de répondre à des besoins nouveaux de productivité, et/ou à plus faible coût. Chaque fonction pouvait être étudiée et développée indépendamment des autres et l’implicationedla sûreté de fonctionnement se résu-mait à la réutilisation des modèles initiaux complétés des onnéesd issues du retour d’expérience afin de répondre aux normes de sécurité.

Cependant, cette approche ne permettait pas de prendre en compte les risques inhérents à un nou-veau système exploitant des technologies différentes et decomplexité accrue dès les premières phases de conception. En effet, le choix d’une architecture fonctionnelle et matérielle se limitait uniquement à la bonne tenue de performances locales (rendem ent, coût …) et les objectifs de sûreté de fonctionnement n’étaient appliqués qu’en fin de cycle de conception lorsque les choix techno-logiques étaient effectués et de ce fait difficilement réversibles.

Le choix d’une architecture matérielle en phase de conception doit tenir compte des performances

à accomplir mais doit être également lié à des objectifs globaux intégrant la sûreté de fonctionne-ment. Les performances de sûreté de fonctionnement doiventêtre formulées au niveau le plus haut, c’est-à-dire au niveau du système complet puis déclinées à des niveaux inférieurs (sous-systèmes, composants) suivant la structure du dit système.

Par conséquent, la démarche de sûreté de fonctionnement auiveaun global du système se résume dans la démarche suivante :

– Analyse des risques visant à identifier les événements redo utés critiques pour la sécurité et la disponibilité.

– Etude de la sûreté de fonctionnement par des méthodes et outils adaptés.

– Choix des actions correctives à implanter suivant les obje ctifs de sûreté exprimés dans le cahier des charges.

La définition d’une méthodologie orientée sûreté de fonctionnement permet d’identifier au plus tôt les risques potentiels, de les classer et d’envisager de s actions correctives avant que les choix de conception ne soient figés. Une telle démarche permet également de justifier au plus tôt, à l’aide de l’évaluation d’un niveau de sûreté de fonctionnement, lechoix d’une architecture matérielle répondant aux critères de sûreté avant que la complexité du odèle,m encombré par un niveau de détails trop fin, ne nuise à la compréhension globale du système. L’évaluation de la sûreté de fonc- tionnement effectuée dès la phase de conception permet ains d’éviter, ou tout du moins de réduire le nombre de modifications tardives et donc coûteuses lors de la réalisation finale du système. Bien qu’il existe des techniques permettant de rendre un systèmeplus sûr, l’évaluation du niveau de sû-reté de fonctionnement des SAID permettant de garantir un niveau minimal n’est pas aisée compte tenu de leur complexité et de leur multiples possibilités deconception.

Issus de ce constat, de nombreux travaux tentent de proposer des solutions permettant de concevoir des systèmes d’automatisation sûrs de fonctionnement. Les travaux de [ECAY03] et de [KPTH01] concernent les systèmes ayant une architecture prédéfinie ou des systèmes spécifiques (parallèle-série, série-parallèle, …). Peu de travauxoncernent la conception de l’architecture ma-térielle [MBCC06]. Dans [CB06a], l’architecture opérationnelle est déterminée à partir de l’archi-tecture fonctionnelle et d’une architecture matérielle surdimensionnée en évaluant la disponibilité et la fiabilité puis en sélectionnant la solution qui maximise ces paramètres tout en minimisant le coût de la solution. L’approche de [CCCB04] présentée figure1.12 propose une démarche d’ob-tention de l’architecture opérationnelle intégrant dès laphase de conception les contraintes liées aux paramètres de la sûreté de fonctionnement.

|

Table des matières

1ère Partie : Conception de systèmes sûrs

1 Conception de systèmes sûrs de fonctionnement

1.1 Introduction

1.2 Les systèmes d’automatisation intelligents

1.2.1 Présentation

1.2.1.1 Les systèmes d’automatisation

1.2.1.2 Evolution vers les systèmes d’automatisation à intelligence distribuée

1.2.1.3 Les instruments intelligents

1.2.2 Conception de systèmes d’automatisation

1.2.2.1 Démarche et modèle de conception

1.2.2.2 L’architecture fonctionnelle

1.2.2.3 L’architecture matérielle

1.2.2.4 L’architecture opérationnelle

1.3 Problématique liée à la conception des systèmes d’automatisation

1.3.1 Les SAID : des systèmes complexes

1.3.1.1 Complexité liée au nombre de composants

1.3.1.2 Complexité technologique

1.3.1.3 Complexité d’états

1.3.1.4 Complexité fonctionnelle

1.3.1.5 Complexité structurelle

1.3.2 Difficultés liées à l’obtention des architectures

1.4 Sûreté de fonctionnement et activité de conception

1.4.1 Historique et terminologie

1.4.1.1 La sûreté de fonctionnement

1.4.1.2 Les paramètres de la sûreté de fonctionnement

1.4.1.3 Les moyens de la sûreté de fonctionnement

1.4.1.4 Terminologie relative à la sûreté de fonctionnement

1.4.1.5 Notions de défaillance, erreur et faute

1.4.1.6 Notion d’événement redouté

1.4.1.7 Notion de système sûr

1.4.2 Vers une architecture matérielle plus sûre

1.4.2.1 Généralités

1.4.2.2 Les défaillances liées au matériel et les stratégies de reconfiguration

1.4.3 Nécessité d’uneméthodologie de conception de systèmes d’automatisation sûrs de fonctionnement

1.4.3.1 Besoins premiers

1.4.3.2 Intérêt d’intégrer des scénarios pour l’évaluation de la sûreté de fonctionnement

1.4.3.3 Les besoins liés au développement d’uneméthodologie de conception de systèmes sûrs

1.5 Problématique sur l’évaluation de la sûreté de fonctionnement

1.5.1 Les méthodes basées sur une approche expérimentale

1.5.2 Les méthodes basées sur une approche analytique

1.5.2.1 Les approches statiques

1.5.2.2 Les approches dynamiques

1.6 Conclusion

2 Méthodologie de conception de systèmes sûrs

2.1 Introduction

2.2 Formalisation du problème de conception

2.2.1 Défaillance, scénario, longueur et ensemble de scénarios

2.2.2 Opérateurs caractérisant les relations entre défaillances

2.2.2.1 Opérateur AND

2.2.2.2 Opérateur OR

2.2.2.3 Opérateur PAND

2.2.2.4 Opérateur SEQ

2.2.3 Comparaison entre niveaux de sûreté de fonctionnement et entre systèmes

2.2.4 Prise en compte des composants de sécurité et intelligents

2.2.4.1 Définition du coefficient de fiabilité relatif (RRC)

2.2.4.2 Exemple

2.3 Etape de modélisation

2.3.1 Modèle hiérarchique fonctionnel

2.3.1.1 Définition des missions principales et du modèle fonctionnel

2.3.1.2 Enrichissement avec les fonctions de sécurité et de surveillance

2.3.1.3 Ajout des équipements au modèle fonctionnel

2.3.1.4 Définition des alternatives de composants

2.3.2 Modèle dysfonctionnel : l’arbre de défaillances multiples

2.3.2.1 Hypothèse liée aux systèmes considérés

2.3.2.2 Relations entre modes de défaillances

2.4 Etape d’optimisation

2.4.1 Algorithme d’optimisation

2.4.1.1 Génération des solutions

2.4.1.2 Sélection des solutions optimales

2.4.1.3 Aspect pratique

2.4.2 Comparaison avec la méthode d’optimisation du type branch and bound

2.4.3 Obtention des architectures matérielles optimales

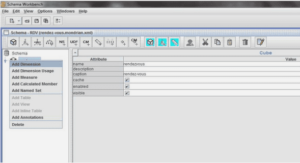

2.5 Présentation de la plate forme ALoCSyS

2.5.1 Description de la plateforme actuelle

2.5.2 Améliorations envisagées

2.6 Conclusion

2ème Partie : Application au ferroutage

3 Le wagon intelligent pour améliorer la sûreté de fonctionnement du ferroutage

3.1 Introduction

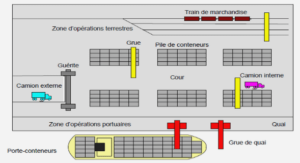

3.2 Présentation du ferroutage

3.2.1 Ferroutage et réseaux de transport ferroviaires

3.2.2 Principe de fonctionnement et atouts

3.2.3 Premiers besoins liés au développement du ferroutage

3.2.4 Exigences sécuritaires ferroviaires européennes

3.2.4.1 Contexte législatif sécuritaire des systèmes de transport guidé européens

3.2.4.2 Un constat : l’absence d’exigences sécuritaires européennes pour le ferroutage

3.3 Les risques liés aux systèmes de transport guidé

3.3.1 Les risques généraux

3.3.2 Les risques liés au matériel et à la circulation des trains

3.3.3 Les besoins liés au système de ferroutage

3.3.3.1 Les besoins liés à la qualité de service rendue

3.3.3.2 Les besoins liés à la nature complexe et distribuée du ferroutage

3.4 Le concept du wagon intelligent

3.4.0.3 Pourquoi un wagon intelligent ?

3.4.0.4 Analyse de deux accidents de ferroutage

3.4.0.5 La réduction des risques par le wagon intelligent

3.4.1 Présentation générale du concept

3.4.2 Décomposition fonctionnelle

3.4.2.1 Définition des hypothèses et des phases de fonctionnement

3.4.2.2 Diagrammes obtenus et fonctions supplémentaires à implanter

3.4.2.3 Arbres fonctionnels hiérarchiques du wagon intelligent

3.4.3 Les sous-systèmes considérés pour la conception

3.5 Conclusion

4 Application de l’approche de conception au wagon intelligent

4.1 Introduction

4.2 Etape de modélisation

4.2.1 Définition des missions principales et des modèles fonctionnels

4.2.2 Enrichissement du modèle avec des fonctions de sécurité

4.2.3 Ajout des équipements au modèle fonctionnel

4.2.4 Définition des alternatives de composants

4.2.5 Construction du modèle comportemental

4.2.5.1 Définition des événements redoutés et des modes de défaillances

4.2.5.2 Ajout des relations entre modes de défaillances

4.3 Etape d’optimisation

4.3.1 Ensembles optimaux obtenus

4.3.2 Comparaison avec une méthode d’évaluation classique de la sûreté de fonctionnement

4.3.2.1 Ensembles optimaux obtenus

4.3.2.2 Différences observées

4.4 Conception d’un système global de protection

4.4.1 Modélisation du système

4.4.2 Résultats de l’étape d’optimisation

4.5 Conclusion

Conclusion générale

Bibliographie

Télécharger le rapport complet