Il y a une dizaine d’années, la sécurité du réseau, était gérée par un administrateur réseau ou un serveur qui a pour but de garder l’environnement en toute sécurité. Dix années plus tard, aucune entreprise ne penserait à exclure la sécurisation des systèmes d’information de la liste des expertises internes incontournables. D’après les études récentes, il en va de même pour la surveillance professionnelle du réseau. Dans un futur proche, avoir une section spécialisée pour le monitoring réseau deviendrait tout aussi naturel que d’avoir une section pour la gestion de parc ou le stockage d’information. En effet, la nature distribuée de l’entreprise typique d’aujourd’hui, et en particulier le manque de personnel informatique dans les régions éloignées, présentent une série de défis opérationnels et d’infrastructure. Sans personnel informatique sur ces sites, les administrateurs réseau ont du mal à obtenir des informations sur les éventuelles pannes et pour les décisions de déploiement et de planification. De même, le personnel central manque généralement de visibilité sur le réseau pour résoudre les problèmes ou restaurer les niveaux de performance. Les équipes du département de systèmes d’information passeront alors énormément de temps et d’argent à la recherche de problèmes à distance.

Par ailleurs, le nombre de menaces comme le ransomware WannaCry ou le Quantum Insert de la NSA, augmente de jour en jour sur Internet. Ces genres d’incidents prouvent qu’aujourd’hui plus que jamais l’information des individus et des organisations sont continuellement à risque. Les méthodes de détection d’intrusion traditionnelles basées sur le port ou l’inspection de la charge utile sont souvent dépassées par ce genre d’attaque. De nos jours, à l’âge du Data Mining et du Machine Learning, de nouvelles approches voient le jour.

Au cœur de ces problématiques se trouve le thème de ce mémoire intitulé : « Monitoring WAN et classification de trafic par Machine Learning ».

Présentation de la société et analyse des besoins

Présentation de la société

La société ARO (Assurance Réassurance Omni branche) est, comme son nom l’indique, une société anonyme spécialisée dans le secteur des assurances et de réassurances. Son expérience et sa performance la placent à la tête des compagnies d’assurance à Madagascar : Elle possède 63,4 % de part du marché national. Etant donné son importance en termes de couverture nationale, le réseau ARO est un réseau très étendu. ARO dispose d’un réseau important composé de 21 agences et de 8 agences générales couvrant toute l’île. [1] ARO est membre du réseau GLOBUS depuis septembre 2008. Fondé en 2007, GLOBUS est un réseau panafricain de sociétés d’assurances qui compte actuellement une trentaine de membres, réparti dans tout le continent Africain, et qui fournit une offre globalisée de produits/services d’assurance aux clients multinationaux ayant des intérêts dans toute l’Afrique.

Historique et statut de la société

La société ARO a été créée en 1975 suite à la nationalisation de la société française « La Préservatrice » installée à Madagascar depuis 1935.

− Raison Sociale : ASSURANCES REASSURANCE OMNIBRRANCHES (ARO) ;

− Date de création : 1975 suite à la nationalisation de la société française « La Préservatrice »;

− Forme juridique : SA (Société Anonyme) ;

− Capital : 7.013.300.000 Ariary ;

− Activités : Assurance / Réassurance/ Investissement institutionnel ;

− Chiffre d’affaires 2016 : 138 Milliards d’Ariary ;

− Part de marché : 63,4%, leader sur le marché Malagasy ;

− Certifiée ISO 9001 : 2015 ;

− Notation : AA- (GCR – Afrique du Sud, traduisant une forte capacité à faire face aux engagements à l’égard des assurés) ;

− Marge de solvabilité : 8,6 fois le minimum réglementaire ;

− Membre du réseau GLOBUS : un réseau panafricain de sociétés d’assurances ;

− Siège Social : Rue des parlementaires Français 77, Antsahavola ;

− BP : 42, Tél : +261 20 22 201 54, Antananarivo 101 ;

− E-mail : aro1@moov.mg ;

− Site web: http://www.aro.mg/.

Activités de la société

La compagnie propose un éventail diversifié de produits, qui couvre pratiquement tous les risques pouvant survenir pour les particuliers et pour les professionnels, quels que soient leurs secteurs d’activités.

On distinguera ainsi pour les particuliers, les assurances :

− Santé ;

− Responsabilité civile ;

− Rente éducation ;

− Biens : habitation, autos (avec 3 types : A, B, C).

Pour les professionnels, la compagnie offre un grand choix de couvertures :

− Perte d’exploitation ;

− Marchandises transportées ;

− Risques chantiers ;

− Récoltes sur pieds (agriculture) ;

− Mortalité d’animaux d’élevage ;

− Maritimes, etc.

Le réseau ARO

Réseau direct

Le réseau direct est composé de 21 agences réparties dans les différentes régions de l’île :

− Région d’Analamanga : Agence Antsahavola, Ampefiloha, Ankorondrano, Des Grands Comptes, Analakely, Anosizato ;

− Région Vakinakaratra : Direction Régionale d’Antsirabe ;

− Région Haute Matsiatra : Direction Régionale de Fianarantsoa ;

− Région d’Atsimo Andrefana : Direction Régionale de Toliara ;

− Région Anosy : Agence Régionale de Taolagnaro ;

− Région Menabe : Direction Régionale de Morondava ;

− Région Diana : Direction Régionale d’Antsirananana, Agence Régionale d’Ambanja, Agence Régionale de Nosy Be ;

− Région Sava : Direction Régionale de Sava, Agence Régionale d’Antalaha ;

− Région Vatovavy Fitovinany : Agence Régionale de Manakara ;

− Région Boeny : Direction Régionale de Mahajanga, Agence Antsohihy ;

− Région Atsinanana : Direction Régionale de Toamasina ;

− Région Alaotra Mangoro : Agence Régionale d’Ambatondrazaka.

Agences générales

Les agences générales ne font pas partie du réseau direct mais font partie des branches de la société : ATHIS, Société Auximad, Cabinet Mitsinjo, Henri Fraise Fils assurances, Ets RAMANANDRAIBE EXPORT, ADEMA Assurances, ARORIAKA.

Etude de l’existant

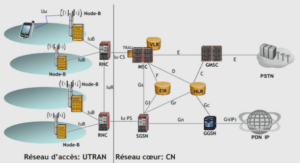

Cette section traite un aperçu de l’architecture réseau actuellement en place dans la société, ainsi que des serveurs. Les éléments présentés ci-après sont à prendre en considération avant l’implémentation de la solution de monitoring. En effet, vue que l’adaptation à ce qui est déjà en place est nécessaire, en aucun cas il n’est pas permis d’imposer un choix qui touche aux politiques déjà établies, que celles-ci soient de sécurité ou autre lors de la phase d’implémentation du projet. L’architecture du réseau est de type réseau en étoile. La figure 1.03 représente une architecture simplifiée du réseau représentant :

− La salle des serveurs du siège ;

− Le parc de postes clients du siège : composé de PC (Personal computer) servant de postes de travail et d’imprimantes réseaux.

− Le lien de connexion internet : Le routeur R_5 représente le routeur d’accès à internet ;

− Les différents liens vers les agences distantes : les liaisons WAN (Wide Area Network) reliant le siège aux agences distantes sont caractérisés par différents types de liens avec des débits variés.

− Les routeurs : Les routeurs R_2, R_3, R_4 représentent les routeurs dans les agences distantes. Le routeur R_1 représente le routeur central situé au siège.

− Les postes clients des agences distantes : les agences distantes ne possèdent pas de parc de serveur, elles disposent d’un parc de poste clients et d’imprimantes réseaux.

|

Table des matières

INTRODUCTION GENERALE

CHAPITRE 1 PRESENTATION DE L’ORGANISME D’ACCUEIL ET PROBLEMATIQUE DU THEME GENENERAL

1.1 Introduction

1.2 Présentation de la société et analyse des besoins

1.2.1 Présentation de la société

1.2.1.1 Historique et statut de la société

1.2.1.2 Organigramme et activités de la société

1.2.1.3 Les produits de la société

1.2.1.4 Le réseau ARO

1.2.2 Etude de l’existant

1.2.2.1 Connexion entre les différents sites

1.2.2.2 Le cœur du réseau

1.2.2.3 Convention de nommage

1.2.2.4 Sécurité

1.2.3 Problématiques et analyse des besoins

1.2.3.1 Problématiques des réseaux privés d’entreprise

1.2.3.2 Analyse des besoins de la société

1.3 Objectifs et stratégie de résolution des problématiques

1.3.1 Surveillance du lien WAN

1.3.2 Surveillance des serveurs

1.3.3 Surveillance des services

1.3.4 Gestion de la sécurité

1.4 Conclusion

CHAPITRE 2 ETAT DE L’ART SUR LA SURVEILLANCE RESEAU ET SUR LA CLASSIFICATION DE TRAFIC PAR MACHINE LEARNING

2.1 Introduction

2.2 Le monitoring réseau

2.2.1 Le concept de la supervision réseau

2.2.2 Différents types de supervision

2.2.2.1 Supervision Technique

2.2.2.2 Supervision Applicative

2.2.2.3 Contrat de service

2.2.2.4 Supervision Métier

2.2.3 Nécessité de la supervision

2.2.4 La norme ISO 7498/4

2.2.4.1. Gestion des performances

2.2.4.2. Gestion des configurations

2.2.4.3. Gestion de la comptabilité

2.2.4.4. Gestion des anomalies

2.2.4.5. Gestion de la sécurité

2.2.5 Différentes techniques de supervision

2.2.5.1 Requête PING

2.2.5.2 Traceroute

2.2.5.3 SNMP

2.2.5.4 Syslog

2.2.5.6 Analyse du fichier Log

2.2.5.5 IP SLA

2.2.6 Terminologies pour la surveillance réseau

2.2.6.1 Elément à superviser

2.2.6.2 Acquisition

2.2.6.3 Fréquence

2.2.6.4 Seuil

2.2.6.5 Reset

2.2.6.6 Réponse

2.2.6.7 Requester

2.2.7 Modes de déploiement des logiciels de supervision

2.2.7.1 Déploiement centralisé

2.2.7.2 Déploiement hiérarchique

2.2.7.3 Déploiement distribué

2.2.8 Etude comparative des outils de supervision

2.2.8.1 Nagios

2.2.8.2 Cacti

2.2.8.3 Zabix

2.2.8.4 Centreon

2.2.8.5 Check_mk

2.2.9 Choix de l’outil mis en place

2.3 Méthode de classification de trafic réseau par Machine Learning

2.3.1 Nécessité de la classification de trafic

2.3.2 Méthodes existantes

2.3.2.1 Classification basée sur les ports

2.3.2.2 Classification basée sur la charge utile et l’inspection des paquets

2.3.3 Fondamentaux du Machine Learning

2.3.3.1 Généralités et terminologies

2.3.3.2 Concept du Machine Learning (ML)

2.3.3.3 Types d’apprentissage

2.3.4 Classification de trafic par Machine Learning

2.3.4.1 Collecte de données

2.3.4.2 Prétraitement des données

2.3.4.3 Algorithmes d’apprentissages utilisés pour la classification

2.3.4.4 Paramètres d’évaluation du modèle créé

2.3.5 Choix de l’algorithme pour la classification de trafic

2.4 Conclusion

CHAPITRE 3 IMPLEMENTATION DE LA SOLUTION DE MONITORING

3.1 Introduction

3.2 Implémentation de la solution de monitoring

3.2.1 Simulation de l’architecture réseau

3.2.1.1 Présentation de GNS3

3.2.1.2 Configuration des routeurs

3.2.1.3 Emulation des serveurs à superviser

3.2.2 Simulation du lien WAN avec WANem

3.2.2.1 Présentation de WANem

3.2.2.2 Installation de WANem

3.2.2.3 Configuration

3.2.3 Installation de Nagios

3.2.3.1 Présentation de l’architecture Nagios

3.2.3.2 Modes de fonctionnement de Nagios

3.2.3.3 Installation des prérequis

3.2.3.4 Compilation et installation de Nagios

3.2.3.5 Configuration de l’interface Web

3.2.3.6 Compilation et installation des plugins

3.2.3.7 Gestion de démarrage du serveur

3.2.3.8 Vérification de l’installation et démarrage du serveur

3.2.4 Configuration de Nagios

3.2.4.1 Configuration des machines Windows à surveiller

3.2.4.2 Configuration des machines Linux à surveiller

3.2.4.3 Configuration des routeurs

3.2.5 Notification par mail

3.2.5.1 Commandes utilisées pour envoyer les mails

3.2.5.2 Contacts à notifier

3.2.6 Notification par SMS

3.2.6.1 Gateway SMS

3.2.6.2 Définition des commandes

3.2.6.3 Définition du contact

3.2.7 Intégration des outils de graphes

3.2.7.1 Installation et configuration de PNP4Nagios

3.2.7.2 Installation et configuration de MRTG

3.2.8 Interface graphique et tableau de bord

3.2.8.1 Tableau de bord

3.2.8.2 Graphes

3.3 Conclusion

CONCLUSION GENERALE