Télécharger le fichier pdf d’un mémoire de fin d’études

Les différentes techniques d’accès multiple

Les systèmes de communications à accès multiple se décomposent en trois catégories.

La première utilise le multiplexage fréquentiel. Les utilisateurs émettent simultanément mais pas dans la même bande de fréquence.

La seconde méthode utilise le multiplexage temporel où chaque utilisateur émet dans la même bande de fréquence mais à des instants différents.

La dernière catégorie passe par un multiplexage parles codes où tout le monde possède un accès complet dans la totalité de la bande de fréquence à n’importe quel moment mais chacun est identifié par un code particulier.

La préférence que l’on a d’une méthode par rapportà une autre dépend largement des caractéristiques globales du système à concevoir.

Le multiplexage en fréquence

Il y a plusieurs méthodes pour partager une ressource radio entre N utilisateurs. Une solution simple consiste à diviser la bande de fréquence en N sous-bandes disjointes et à allouer une sous-bande à chaque utilisateur. Cette méthode est appelée Frequency Division Multiple Access (FDMA). Elle est utilisée dans de nombreux ystèmes de transmissions filaires.

La difficulté majeure de mise en oeuvre réside dansla séparation des différents sous-bandes de fréquence. En pratique ces dernières ne peuvent pas être jointives et sont séparées par un intervalle de garde ou bande de garde de largeur spectrale Wg.

Avantages et inconvénients de la technique FDMA

Avantages :

– Puisque c’est une technique entièrement analogique, le système qui utilise la technique FDMA a un avantage au niveau de la complexité moindre de l’unité mobile. En effet, cette technique ne requiert des dispositifs de synchronisation et des formatages complexes.

– Cette technique présente une certaine immunité à l’étalement de spectre car le débit est faible en générale, alors la durée des symboles estassez importante.

Inconvénients :

– La sensibilité aux perturbations électromagnétiques est l’une des faiblesses de cette technique de multiplexage. Si une source parasite émet dans une fréquence particulière, le canal où se situe cette fréquence aura un taux d’erreur important.

– Dans cette technique, il est difficile de gérer les ressources de façon optimale. Si des stations n’émettent pas, il y a perte sèche de la bande passante qui leur a affecté.

– Pour desservir un grand nombre donné d’abonnés, ettec méthode requiert un grand nombre d’équipements pour chaque circuit (un émetteur, deux codecs, deux modems et un récepteur).

– Le nombre d’abonné desservi est faible, le coût partagé par abonné est alors élevé.

– La technique FDMA n’est pas bien adaptée aux communications sporadiques comme les paquets courts.

Pour résoudre certains problèmes et pour se protéger des perturbations, d’autres techniques ont été développées.

Le multiplexage temporel

Une autre méthode pour décomposer une ressource ensous canaux allouables à différents utilisateurs consiste à définir une durée de trameTt et à décomposer en N intervalles de durée : T Tt (1.01)

Chaque utilisateur qui souhaite transmettre des données se voit allouer un time slot particulier dans chaque trame. Ce système est appelé Time Division Multiple Access (TDMA) et il est fréquemment utilisé pour les transmissions adior de voix et de données.

Dans les systèmes de radiocommunications avec les mobiles fonctionnant en TDMA, une des principales difficultés réside dans le fait qu’il faut synchroniser, sur la même horloge, l’ensemble des terminaux et qu’il faut éviter que esl paquets de données (burst) émis par deux terminaux qui utilisent des time slots adjacents, ne se recouvrent, même partiellement, à l’arrivée à la station de base. Pour éviter ce type de problème, il faut prévoir un intervalle de garde, ce qui revient à avoir une durée du time slot supérieure à la durée du burst émis.

Lorsque cette technique est utilisée dans des sous-bandes de la bande totale allouée au système, on définit plus précisément la technique’accèsd comme étant de FDMA/TDMA et ceci lui permet d’augmenter la capacité d’un système FDMA en appliquant du TDMA sur chacune des fréquences porteuses. C’est comme le cas du GSM actuel.

Avantages et inconvénients de la techniqueTDMA

Avantages :

– Pour protéger les canaux d’une source radio parasite, l’utilisation des bandes de fréquences dans le temps suit un rythme de celui des intervalles temporels (IT). Ainsi un canal de communication IT n’utilise deux fois de suite la même fréquence. Si une unique intervalle temporel est perturbé s’il y a du brouillage pour la fréquence porteuse utilisée à un instant donné, le paquet suivant étant transporté sur une fréquencdifférente ne sera pas, lui, affecté par ces perturbations. De même, si un récepteur a du mal à capter une fréquence, un canal de communication est alors affecté uniquement pour unpaquet de données.

– Puisque chaque canal radio est effectivement partagé par un grand nombre d’abonné, le coût de système partagé devient plus bas.

– La technique TDMA ne nécessite plus de duplexeurcar il est devenu possible d’émettre et de recevoir sur des intervalles de temps différents, ce qui permet de remplacer les circuits duplexeurs par des circuits de commutation rapide.

– Toutefois, en TDMA le débit transmis est plus élevé qu’en FDMA en raison d’un temps disponible pour la transmission plus bref.

– La technique TDMA est bien adaptée aux communications sporadiques comme la parole, ou les paquets courts mais elle ne permet pas encore une utilisation efficace du spectre.

Inconvénients :

– Le problème supplémentaire à résoudre en TDMA estcelui de la synchronisation paquet par paquet. Le TDMA nécessite une parfaite synchronisation entre utilisateurs, ce qui n’est pas si simple a géré.

– Dans le type d’accès dit « statique », si la station n’utilise pas sa tranche de temps pour émettre, il y a perte de la tranche, alors la mise en place du TDMA « dynamique » a pour but d’allouer des tranches de temps seulement aux stations qui en font la demande .

– Le traitement numérique nécessaire augmente la complexité du mobile.

– Le temps de garde entre les différentes communications multiplexées sur un canal ne peut pas dépasser une valeur donnée. Si l’émetteur estrèst éloigné du récepteur, le temps de garde peut dépasser la valeur limite et il y a aura chevauchement entre deux communications adjacentes. Ceci entraîne la perte de la liaison, la communication ne pourra pas aboutir. C’est la raison pour la quelle la zone de couverture est limitée (environ 35 Km au maximum).

Pour éviter d’avoir à allouer des ressources à des utilisateurs on peut imaginer un système dans lequel ces utilisateurs pourraient émettre simultanément sur une même bande de fréquence Une telle méthode d’accès multiple est appelée CodeDivision Multiple Access.

Le multiplexage par code de répartition

L’accès multiple par division de codes autorise l’allocation de la totalité de la bande de fréquences, de manière simultanée, à tous les utilisateurs d’une même cellule. Les algorithmes de codage génèrent des codes ayant une faible probabilité d’être détectés et une faible probabilité d’interception. Pour ce faire, un code binaire spécifique est octroyé à chaque utilisateur qui s’en servira pour transmettre l’information en format binaire d’une manière orthogonale. Cependant en pratique, l’attribution des codes parfaitement orthogonaux à tous les utilisateurs peut induire une limitation sensible de la capacité du système.

Si la base est de dimension N, N sources peuvent alors partager la même bande de fréquence par la superposition des N signaux séparables.

La Figure 1.05 représente l’arrangement des signaux selon les 3 axes : temps, fréquence, codes. Dans le cas de canaux dispersifs, l’intervalle de garde permet d’éviter les recouvrements entre symboles successifs et les séquences pseudo-aléatoires de durée T+ doivent rester orthogonales dans toute translation inférieure ou égale à (séquences de duréeT dites parallèles sur le support T+).

Largeur de bande B

Chaque utilisateur possède son propre code Ci. L’attribution de différents codes permet une réutilisation de la même fréquence dans les cellules adjacentes. Toutefois, lorsque le nombre de communications simultanées augmente, un problème d’auto-interférence entre en jeu excédant le nombre maximal de codes attribués. La surcharge de la cellule affecte tous les autres utilisateurs par l’interférence provoquée sur leurs canaux. EnCDMA, la surcharge du système se traduit par une qualité de transmission de plus en plus dégradée.

Par contre, cette technologie est actuellement le plus en vogue puisqu’elle présente :

¨ une meilleure protection contre les brouillages et les interférences

¨ un meilleur rendement spectral, l’utilisation de la bande passante est optimal

¨ une meilleure protection contre le phénomène d’évanouissement du signal

¨ une meilleure confidentialité des transmissions, les deux correspondants sont les seuls à connaître l’algorithme de codage

¨ une faible consommation d’énergie à cause de la technique du codage.

¨ L’inconvénient majeur du CDMA pur est la difficultéde la détection Multi-Utilisateurs à cause du grand nombre de codes.

¨ Les autres canaux sont des sources de bruit puisque les codes utilisés sont « presque-orthogonaux ». Par conséquent, ceci entraîne une augmentation progressive de la probabilité de collision de deux communications utilisant deux codes se chevauchant partiellement avec le nombre de communication en cours (voir CHAPITRE 3).

¨ Le système CDMA est très coûteux à réaliser du faitde la complexité des composants utilisés dans ce système.

ACCES MULTIPLE PAR CODAGE

Les notions de bases d’étalement et de désétalement du spectre [3] [5] [6] [10]

Unités de l’information

La durée d’un symbole :

La durée T d’un symbole représente un bit des données à transmettre.

Le chip :

L’étalement de spectre est effectué parune fonction indépendante de l’information à transmettre. Cette fonction est matérialisée par une séquence d’étalement. Les éléments des séquences d’étalement sont appelés des « chips » deuréed T.

Le facteur d’étalement :

On appelle facteur d’étalement SF (Spreading Factor), la longueur N du code. Si chaque symbole a une durée T, on a 1 chip toutes les T /N secondes. Le nouveau signal modulé a un débit N fois plus grand que le signal initialement envoyé par l’usager et utilisera donc une bande de fréquences N fois plus étendue.

Les séquences d’étalement

Une séquence d’étalement est une suite d’élément binaire, cadencé à un rythme largement supérieur au débit d’information à traiter. La multiplication de cette dernière avec une séquence d’étalement fait que les données obtenues après cette opération sont étalées à travers une large bande largement supérieure à celle de l’information à transmettre.

La longueur d’une séquence

Une séquence d’étalement est caractérisée par sa longueur qui n’est autre que le nombre de chip dans une période toute entière de la séquence.

Les différentes techniques d’accès multiple

Les systèmes de communications à accès multiple se décomposent en trois catégories.

La première utilise le multiplexage fréquentiel. Les utilisateurs émettent simultanément mais pas dans la même bande de fréquence.

La seconde méthode utilise le multiplexage temporel où chaque utilisateur émet dans la même bande de fréquence mais à des instants différents.

La dernière catégorie passe par un multiplexage parles codes où tout le monde possède un accès complet dans la totalité de la bande de fréquence à n’importe quel moment mais chacun est identifié par un code particulier.

La préférence que l’on a d’une méthode par rapportà une autre dépend largement des caractéristiques globales du système à concevoir.

Le multiplexage en fréquence

Il y a plusieurs méthodes pour partager une ressource radio entre N utilisateurs. Une solution simple consiste à diviser la bande de fréquence en N sous-bandes disjointes et à allouer une sous-bande à chaque utilisateur. Cette méthode est appelée Frequency Division Multiple Access (FDMA). Elle est utilisée dans de nombreux ystèmes de transmissions filaires.

La difficulté majeure de mise en oeuvre réside dansla séparation des différents sous-bandes de fréquence. En pratique ces dernières ne peuvent pas être jointives et sont séparées par un intervalle de garde ou bande de garde de largeur spectrale Wg.

Avantages et inconvénients de la technique FDMA

Avantages :

– Puisque c’est une technique entièrement analogique, le système qui utilise la technique FDMA a un avantage au niveau de la complexité moindre de l’unité mobile. En effet, cette technique ne requiert des dispositifs de synchronisation et des formatages complexes.

– Cette technique présente une certaine immunité à l’étalement de spectre car le débit est faible en générale, alors la durée des symboles estassez importante.

Inconvénients :

– La sensibilité aux perturbations électromagnétiques est l’une des faiblesses de cette technique de multiplexage. Si une source parasite émet dans une fréquence particulière, le canal où se situe cette fréquence aura un taux d’erreur important.

– Dans cette technique, il est difficile de gérer les ressources de façon optimale. Si des stations n’émettent pas, il y a perte sèche de la bande passante qui leur a affecté.

– Pour desservir un grand nombre donné d’abonnés, ettec méthode requiert un grand nombre d’équipements pour chaque circuit (un émetteur, deux codecs, deux modems et un récepteur).

– Le nombre d’abonné desservi est faible, le coût partagé par abonné est alors élevé.

– La technique FDMA n’est pas bien adaptée aux communications sporadiques comme les paquets courts.

Pour résoudre certains problèmes et pour se protéger des perturbations, d’autres techniques ont été développées.

Le multiplexage temporel

Une autre méthode pour décomposer une ressource ensous canaux allouables à différents utilisateurs consiste à définir une durée de trameTt et à décomposer en N intervalles de durée :

Chaque utilisateur qui souhaite transmettre des données se voit allouer un time slot particulier dans chaque trame. Ce système est appelé Time Division Multiple Access (TDMA) et il est fréquemment utilisé pour les transmissions adior de voix et de données.

Dans les systèmes de radiocommunications avec les mobiles fonctionnant en TDMA, une des principales difficultés réside dans le fait qu’il faut synchroniser, sur la même horloge, l’ensemble des terminaux et qu’il faut éviter que esl paquets de données (burst) émis par deux terminaux qui utilisent des time slots adjacents, ne se recouvrent, même partiellement, à l’arrivée à la station de base. Pour éviter ce type de problème, il faut prévoir un intervalle de garde, ce qui revient à avoir une durée du time slot supérieure à la durée du burst émis.

Lorsque cette technique est utilisée dans des sous-bandes de la bande totale allouée au

système, on définit plus précisément la technique’accèsd comme étant de FDMA/TDMA et ceci lui permet d’augmenter la capacité d’un système FDMA en appliquant du TDMA sur chacune des fréquences porteuses. C’est comme le cas du GSM actuel.

Le rapport de stage ou le pfe est un document d’analyse, de synthèse et d’évaluation de votre apprentissage, c’est pour cela chatpfe.com propose le téléchargement des modèles complet de projet de fin d’étude, rapport de stage, mémoire, pfe, thèse, pour connaître la méthodologie à avoir et savoir comment construire les parties d’un projet de fin d’étude.

|

Table des matières

INTRODUCTION

PREMIERE PARTIE : REVUE DE LA LITTERATURE

1. Généralités sur le VIH/SIDA

1.1. Définition

1.1.1. Qu’est ce que le SIDA

1.1.2. VIH et ses caractéristiques

1.2. Etiopathogenie

1.2.1. Mode de transmission

1.2.2. Mécanisme d’entrée du VIH dans la cellule

1.2.3. Physiopathologie

1.2.4. Histoire naturelle

1.3. Méthodes de dépistage du VIH

1.3.1. Méthode de dépistage directe

1.3.2. Méthode de dépistage indirecte

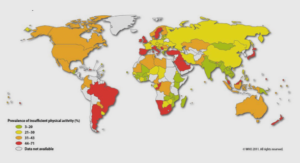

1.4. Epidémiologie

1.4.1. Un tournant dans les pays développés

1.4.2. A Madagascar

1.4.3. Modalités épidémiques

1.4.4. Ampleur et gravité de l’infection à VIH et SIDA

1.5. Mesures préventives

1.5.1. Prévention de la transmission sexuelle du VIH

1.5.2. Prévention de la transmission sanguine du VIH

1.5.3. Prévention de la transmission du VIH par des aiguilles ou seringues contaminées

1.5.4. Prévention de la transmission de VIH périnatale

2. Programme de la prévention de la transmission mère-enfant du VIH/SIDA (PTME)

2.1. Définition

2.2. Objectifs…

2.3. Intérêts et avantages…

2.4. Facteurs de risque favorisant la transmission mère-enfant

2.5. Stratégie d’approche à la prévention de la transmission mère-enfant du VIH/SIDA

2.6. Composante de programme de la PTME

2.7. Prise en charge des femmes enceintes selon la PTME…

2.8. Evaluation du risque de transmission du VIH de la mère à l’enfant…

2.9. Procédures diagnostiques

2.10. Précautions universelles

DEUXIEME PARTIE : NOTRE ETUDE

1. Matériels et méthodes

1.1. Objectifs de l’étude

1.2. Cadre de l’étude

1.3. Méthodologies

1.4. Matériels d’étude

2. Résultats de l’étude

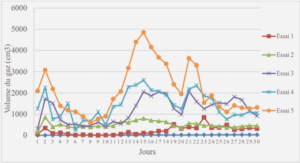

2.1. Résultats de l’étude descriptive

2.1.1. Nombres des femmes enceintes venues en 1ère CPN par rapport au nombre de grossesses attendues

2.1.2. Proportion des femmes ayant accepté le dépistage

2.1.3. Selon l’arrondissement

2.1.4. Selon l’âge

2.1.5. Niveau scolaire

2.1.6. Activités des femmes enceintes

2.1.7. Situation matrimoniale

2.1.8. Notion d’ulcération vaginale dans les 12 derniers mois

2.1.9. Notion d’écoulement vaginal dans les 12 derniers mois

2.1.10. Conduite tenue devant les IST

2.1.11. Comportement sexuel à risque

2.1.12. Connaissance du VIH /SIDA

2.1.13. Résultats sérologiques

2.1.14. Selon la gestité

2.1.15. Selon la parité

2.2. Résultats de l’étude analytique

2.2.1. Selon les résultats du sérodiagnostic de la syphilis et l’union avec le conjoint

2.2.2. Selon les résultats du sérodiagnostic du VIH et la connaissance du SIDA

2.2.3. Selon la profession et la notion d’antécédents d’écoulements vaginaux

2.2.4. Selon la profession et la notion d’antécédents d’ulcérations vaginales

2.2.5. Selon les résultats du sérodiagnostic de la syphilis et la connaissance du SIDA

2.2.6. Selon la tranche d’âge et la notion d’antécédents d’écoulements vaginaux

2.2.7. Selon l’arrondissement et la notion d’ulcération vaginale

2.2.8. Selon la parité et l’âge

2.2.9. Selon la tranche d’âge et partenaire sexuel inhabituel

TROISIEME PARTIE : COMMENTAIRES-DISCUSSIONS-SUGGESTIONS

1. Commentaires et discussions…

2. Suggestions

CONCLUSION

ANNEXE

BIBLIOGRAPHIE

Télécharger le rapport complet