LES RESEAUX MOBILES

APPLICATIONS DU WI-FI

Les applications du Wi-Fi sont diverses et nombreuses. Il répond aux besoins d’un réseau d’entreprise Ethernet sans fil. La première application était donc d’étendre le réseau filaire existant.

Le Wi-Fi s’est ensuite introduit dans les foyers chez le grand public. L’objectif derrière l’installation d’un réseau sans fil est de pouvoir se connecter à l’internet depuis n’importe quel endroit du domicile. Ce réseau semble adéquat parce qu’une seule borne Wi-Fi suffit à couvrir un domicile de moins de 100 m².

La troisième utilisation concerne les hotspots. En effet, un hotspot est un point d’accès sans fil à Internet. D’un terminal mobile personnel, les utilisateurs peuvent se connecter et accéder à internet qu’ils soient dans un café, un hôtel, un aéroport, ou même une salle d’attente. Cette technologie qui date de 14 ans, a connu un essor remarquable dès son apparition. De ceci sont créés les WISP (Wireless Internet Service Providers) ou fournisseurs d’accès à internet sans fil.

TYPES D’ARCHITECTURE

ARCHITECTURE AUTONOME :

Cette architecture représente la solution classique et largement déployée au monde. Elle est constituée par un ensemble de points d’accès autonomes, agissant comme des éléments indépendants. En fait, chaque PA dispose de sa propre version de configuration et prend en charge un certain nombre de tâches telles que la gestion des associations 802.11, la gestion des radiofréquences et la gestion de la sécurité. Toutefois, cette architecture présente des limitations au niveau de la configuration des points d’accès qui est individuelle et au niveau de la gestion de mobilité.

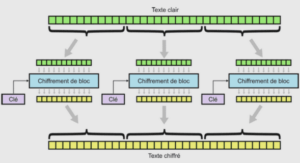

ARCHITECTURE CENTRALISEE :

Contrairement à l’architecture autonome, celle-ci concentre l’intelligence en un point unique. En effet, elle est constituée par des points d’accès légers, des contrôleurs, et des serveurs d’administration. Le point central de cette architecture sont les contrôleurs ou Etude et les WLC (Wireless Lan Controller) qui ont la charge de piloter les bornes et gérer des fonctionnalités avancées telles que la mobilité, la détection des intrusions, et le cache DHCP/RADIUS. Le deuxième composant est le point d’accès léger qui renvoie toutes les fonctions avancées de la couche liaison au contrôleur, ce qui facilite leur gestion.

AUTHENTIFICATION

La norme 802.1X :

802.1x est un standard d’authentification mis en place par l’IEEE et permettant de contrôler l’accès au réseau et à ses équipements. Il est basé sur le protocole EAP dont le rôle est de transporter les informations d’identifications des utilisateurs. Ce standard est utilisé principalement pour sa facilité d’utilisation et de gestion. Ce standard se compose de trois parties importantes : le point d’accès, le serveur d’identification (notamment Radius) et le terminal. En effet, le terminal essaie de se connecter via le point d’accès. Ce dernier lui demande un identifiant qui le transmet au serveur d’identification. Le serveur redemande à l’utilisateur de confirmer son identité, et vérifie les informations reçues en fonction desquelles l’utilisateur est autorisé ou non. D’un point de vue compatibilité, les serveurs Radius gèrent le standard de sécurité 802.1x. Cependant, il est à noter qu’il y a une variation sur les protocoles EAP acceptés. Extensible Authentification Protocole EAP :

L’EAP est un protocole d’identification, basé sur un échange de trames et des méthodes d’authentification. Ce protocole peut être utilisé avec un point d’accès compatible avec 802.1x, autorisant ainsi une négociation des clés de chiffrement. Le protocole EAP et cette méthode d’authentification peuvent prendre en charge d’autres mécanismes tels que AKA (Authentification and Key Agreement), SIM (Subscriber Identity Module) ou MD5.

LA 3EME GENERATION / UNIVERSAL MOBILE TELECOMMUNICATIONS SYSTEM

Le réseau de la troisième génération radio peut être représenté par l’UMTS. Cette génération a apporté des améliorations par rapport à la deuxième génération -2G- avec toutes ses évolutions. Ces améliorations peuvent être résumées par :

Un accès plus rapide à internet depuis les équipements mobiles à savoir les téléphones portables, les tablettes ou les clés 3G.

Une qualité de communication plus proche de la téléphonie fixe.

Une solution pour la congestion vécue par les réseaux 2G essentiellement dans les grandes villes.

Pour profiter de ces avantages avec le minimum de coût, nous avons eu recours à l’exploitation de l’architecture du réseau 2G et nous avons introduit des modifications pour mettre en place les réseaux 3G. Cette coexistence des deux générations en termes d’architecture complémente les deux réseaux et optimise la qualité de services.

LIMITATION DE LA 3G

Dès le lancement de la technologie UMTS, celle-ci est devenue obsolète. Les limitations du réseau UMTS proviennent de plusieurs sources et en premier lieu, le débit se révèle insuffisant pour transporter des données lourdes. D’un débit réel de 384 kbit/s, les applications sur la 3G restent limitées. De plus, à la commercialisation de cette technologieet pour éviter les problèmes de congestion, les opérateurs ont opté à des limitations de la bande passante allouée à chaque utilisateur à une centaine de méga par mois. La 3G est maintenant presque partout présente au monde à ce jour, même si l’investissement pour son déploiement et son infrastructure a coûté cher. A noter également que le client était contraint à changer son téléphone portable par un compatible et prenant en charge la nouvelle technologie.

L’insatisfaction des utilisateurs, et leur besoin insatiable en un réseau de haut débit a poussé les opérateurs à concevoir un autre réseau plus performant au niveau du débit. De ce fait, la technologie HSPDA est créée avec un débit de l’ordre de 1,8 Mbit/s en première version. Toutefois, les évolutions ne cessent de prendre part à notre quotidien et ainsi apparaît la quatrième génération.

LA 4EME GENERATION / LONG TERM EVOLUTION

LTE (Long Terme Evolution), connue sous le nom de la 4G, est la dernière technologie sans fil apparu. Elle est basée sur des techniques radios telles que l’OFDMA et le MIMO, permettant le transfert de données à très haut débit, avec une portée plus importante, un nombre d’appels par cellule supérieur et une latence plus faible.

Les réseaux LTE sont des réseaux cellulaires constitués de milliers de cellules radio qui utilisent les mêmes fréquences hertziennes. Ceci permet d’affecter à chaque cellule une largeur spectrale plus importante, variant de 3 à 20 MHz, et donc d’avoir une bande passante plus importante et plus de débit dans chaque cellule.

LIMITATIONS DE LA 4G

La quatrième génération, bien que pas encore commercialisée partout dans le monde, elle se fait une place parmi les autres technologies existantes. En effet, la première offre mobile en 4G utilisant le standard LTE a été lancée dans les villes de Stockholm (Suède) et Oslo (Norvège) le 15 décembre 2009. Cependant, les téléphones mobiles compatibles n’ont apparu qu’une année plus tard par le constructeur Samsung.

Les limitations de la 4G sont rares à ce jour, du fait que la technologie n’est pas encore bien lancée. Cependant, les chercheurs estiment que pour des raisons de coût, elle sera difficilement acceptée par le consommateur, qui cherche à avoir un réseau de très haut débit à moindre coût.

Techniquement, pour des contraintes de batterie, les nœuds mobiles seront limités à un petit nombre de radios d’adaptation qui doivent être capables de fonctionner dans un certain nombre de modes de communication pris en charge et sur une gamme de fréquences.

|

Table des matières

INTRODUCTION GÉNÉRALE

Chapitre 1: Présentation de l’organisme d’accueil

INTRODUCTION

I. NAISSANCE ET EVOLUTION DE SIGMATEL

II. SOLUTIONS PROPOSEES

III. SERVICES

IV. PARTENAIRES

CONCLUSION

Chapitre2 : PRESENTATION DU CAHIER DE CHARGE

INTRODUCTION

I. PROBLEMATIQUE

II. PISTES DE SOLUTION

III. CONTEXTE REEL

IV. LE PROJET POUR L’ENTREPRISE

V. TACHES DEMANDEES ET OBJECTIFS

VI. PLANIFICATION

1. PRESENTATION DU DIAGRAMME DE GANT

2. ORDONNANCEMENT DES TACHES

CONCLUSION

Chapitre3 : APERÇU SUR LES RESEAUX MOBILES

INTRODUCTION

I. LE WI-FI

1. APPLICATIONS DU WI-FI

2. MODES DE FONCTIONNEMENT

3. TYPES D’ARCHITECTURE

4. GESTION DE LA MOBILITE

5. AUTHENTIFICATION

II. LA 3EME GENERATION

1. ARCHITECTURE DU RESEAU 3G

2. CLASSES DE SERVICES UMTS

3. INDICATEURS CLE DE PERFORMANCE

4. LIMITATION DE LA 3G

III. LA 4EME GENERATION / LONG TERM EVOLUTION

1. ARCHITECTURE DU RESEAU LTE

2. QUALITÉ DE SERVICE ET PCRF

3. LIMITATIONS DE LA 4G

CONCLUSION

Chapitre 4 : TECHNOLOGIE 3G OFFLOAD

INTRODUCTION

I. HISTORIQUE

II. CONTEXTE REGLEMENTAIRE DU WI-FI OFFLOAD AU MAROC

III. POURQUOI CHOISIR LE WI-FI

IV. PRINCIPE DE FONCTIONNEMENT

V. AVANTAGES ET INCONVENIENTS

VI. ARCHITECTURE GLOBALE

VII. FONCTIONNEMENT GLOBAL DE LA SOLUTION

1. TECHNIQUES D’AUTHENTIFICATION

2. IMPLEMENTATION DU PCC DANS LE WIFI OFFLOAD

Chapitre5 : PROJET de WIFI Outdoor « WIFI-7DAK »

Introduction

I. Présentation de projet

1. Contexte général de projet

2. Présentation de système de projet

II. Les équipements actifs de système

1. Les équipements radio Altai Indoor

2. Équipements Radio ALTAI Outdoor

3. Altai C1 Super WiFi CPE

4. Altai Wireless Management System (AWMS)

III. Présentation de l’architecture réseau

1. Principaux connexion dans le réseau d’accès

2. Le design Backhaul

Conclusion

Chapitre 6 : REALISATIONS ET TESTS

INTRODUCTION

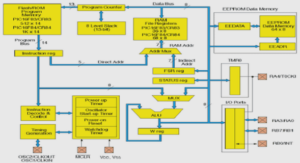

I. ENVIRONNEMENT MATERIEL

1. ROUTEROS MIKROTIK

2. ZONE DIRECTOR RUCKUS

3. ZONE FLEX RUCKUS

II. ENVIRONNEMENT LOGICIEL

1. SYSTEMES D’EXPLOITATION

2. OUTIL DE VIRTUALISATION VMWARE WORKSTATION

3. OUTIL DE SNIFFING WIRESHARK

III. PHASE DE SIMULATION

1. ARCHITECTURE

2. REALISATION DE LA MAQUETTE ET CONFIGURATION DES EQUIPEMENTS

3. PRESENTATION DE LA PLATEFORME DE GESTION DES HOTSPOTS

IV. ARCHITECTURE DE TEST

1. OBJECTIFS

2. TEST 1 : AUTHENTIFICATION

3. TEST 2 : COMPTABILITE

4. TEST 3 : REDONDANCE

Conclusion

CONCLUSION GENERALE

![]() Télécharger le rapport complet

Télécharger le rapport complet