Les étapes pour que OpenCV détecte un visage

Domaines de la Reconnaissance Faciale

Aujourd’hui la reconnaissance faciale est utilisée principalement pour des raisons sécuritaires. Elle peut être utilisée à des fins très diverses. Par exemple, l’authentification, le contrôle d’accès (autorisation) et la vidéo de surveillance. Un bon exemple de l’usage des applications d’identification, est le nouveau tunnel qui sera installé d’ici la fin de l’été, situé à Dubaï premier de ce type dans le monde. Il s’agit d’un système biométrique qui permet aux passagers d’être identifiés en traversant un tunnel dans le but d’augmenter l’efficacité des points de contrôle de sécurité. Ils n’ont même pas besoin de montrer leur passeport. L’outil fonctionne grâce à la reconnaissance de l’iris et du visage. La procédure dure environ 15 secondes. [3] La reconnaissance faciale est aussi utilisée dans les Applications militaires. Un bon exemple de ce domaine est l’utilisation des lunettes de style « Robocop » munies d’une petite caméra d’une portée de 12 milles (19,3 km) par la marine américaine, la caméra peut aussi faire partie de l’optique d’un soldat sur son arme.

Grâce à cet équipement, les soldats peuvent identifier des ennemis en quelques secondes sur le terrain, et cela sans réseau à large bande. [4] En revanche, on distingue un autre domaine d’application de ces systèmes qui est l’assistance à l’utilisateur. Les systèmes de reconnaissance faciale sont de plus en plus présents au quotidien. Ils sont par exemple utilisés sur les réseaux sociaux sur internet pour identifier quelqu’un sur une photo, sur les Smartphones pour les déverrouiller… Facebook a la plus grande collection et exposition de photos au monde et a maintenant une chance d’unifier tous les visages. Oui, même les personnes qui ne sont pas identifiées. Facebook a annoncé qu’il a développé un programme appelé DeepFace, qui selon les chercheurs, peut déterminer si deux visages appartiennent à la même personne avec une précision de 98%. Selon Facebook, dans 97,53% des cas, les photos à différents âges de même personnes ont la même réponse au test, comme le prouve la procédure de DeepFace pour la reconnaissance du célèbre acteur Sylvester Stallone.

Historique

La reconnaissance faciale est une technique biométrique relativement récente. Si l’empreinte digitale est la technique biométrique la plus ancienne inventée en 1903 pour rechercher les criminels, la reconnaissance des visages a été développé par « Benton et Van Allen » en 1968 pour évaluer la capacité d’identification des visages non familiers. Il ne s’agit pas d’un test de reconnaissance ménisque de visages familiers ou non familiers, mais d’une épreuve consistant à apparier des photographies de visages non familiers présentés sous différents éclairages et selon des angles différents et nécessitant une bonne capacité d’intégration Visio-spatiale [6]. L’utilisation des techniques de reconnaissance faciale a connu un développement à grande échelle depuis le milieu des années 90, avec l’utilisation efficace de nouvelles technologies, notamment l’ordinateur et sa capacité de traitement d’images. L’utilisation de ces techniques existe depuis qu’une machine est capable de comprendre ce qu’elle « voit » lorsqu’on la connecte à une ou plusieurs caméras, c’est à dire que les premiers essais datent du début des années 70 (Benton et Van Allen en 1968), et sont basés sur des méthodes à bases d’heuristiques, basés sur des attributs faciaux mesurables comme l’écartement des yeux, des sourcils, des lèvres, la position du menton, la forme, etc. Ces méthodes sont très peu robustes, car elles font de nombreuses suppositions en se plaçant dans des cas très simples (visage de face, bonnes conditions d’illuminations, etc. L’une des premières tentatives de reconnaissance de visage est faite par Takeo Kanade en 1973 lors de sa thèse de doctorat à l’Université de Kyoto.

Détection de Face à l’aide de fonction de LBP

LBP présente un espace caractéristique discriminant qui peut être appliqué à des problèmes de détection des visages et de reconnaissance, motivé par son invariance par rapport aux transformations d’échelle de gris monotones (par exemple, tant que l’ordre des valeurs de gris reste le même, la sortie de l’opérateur LBP continue est constante, et le fait qu’il peut être extrait en un seul balayage à travers l’image entière. Les motifs binaires locaux (LBP) sont des descripteurs de texture qui peuvent également être utilisés pour représenter des visages, puisqu’une image de visage peut être vue comme une composition de motifs de micro-texture. En bref, la procédure consiste à diviser une image faciale en plusieurs régions où les caractéristiques LBP sont extraites et concaténées dans un vecteur de caractéristiques qui sera plus tard utilisé comme descripteur facial. Le LBP est apparu à l’origine comme un descripteur de texture générique. L’opérateur attribue une étiquette à chaque pixel d’une image en limitant un voisinage 3×3 avec la valeur de pixel central et en considérant le résultat comme un nombre binaire. Dans différentes publications, les valeurs résultantes circulaires 0 et 1 sont lues soit dans le sens des aiguilles d’une montre, soit dans le sens inverse des aiguilles d’une montre. Dans ce PFE, le résultat binaire sera obtenu en lisant les valeurs dans le sens des aiguilles d’une montre, à partir du voisin supérieur gauche, comme on peut le voir sur la figure suivante.

Maven

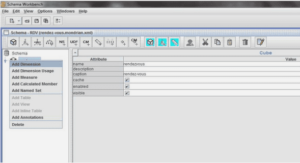

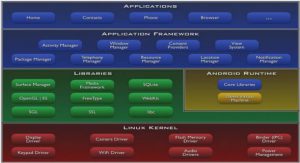

Le déploiement d’applications est devenu aujourd’hui un vrai casse-tête. En effet, à chaque phase du projet, les développeurs doivent gérer un environnement différent : intégration, recette, pré-production, production. Chaque environnement possède ses propres caractéristiques : adresses IP, serveurs de bases de données, etc. Aujourd’hui, les applications sont la plupart du temps générées à l’aide de scripts Ant, de Shell scripts ou même à la main. Cela revient souvent à faire des multitudes de copier/coller de scripts et à les réadapter à chaque projet. Maven permet donc de s’affranchir de ces contraintes et d’uniformiser le déploiement des applications. [19] Maven est un outil de construction de projets (build) open source développé par la fondation Apache, initialement pour les besoins du projet Jakarta Turbine. Un élément clé relativement spécifique de Maven est son aptitude à fonctionner en réseau. Il utilise un paradigme connu sous le nom de Project Object Model (POM) afin de décrire un projet logiciel, ses dépendances avec des modules externes et d’ordre à suivre pour sa production. Il est livré avec un grand nombre de tâches prédéfinies, comme la compilation de code Java ou encore sa modularisation.

|

Table des matières

Table des figures

Liste des tableaux

Introduction générale

CHAPITRE 1 : La reconnaissance faciale

1.1 Introduction

1.2 La reconnaissance faciale

1.3 Domaines de la Reconnaissance Faciale

1.4 Historique

1.5 Les techniques de détection et de reconnaissance faciale

1.6 Problématique

1.7 Conclusion

Chapitre 2 spécifications et conceptions

2.1 introduction

2.2 Spécification de la technique et langage utilisés

2.2.1 Techniques de détection utilisées

2.2.1 Choix du langage de programmation

2.2.2 Les diagrammes de cas d’utilisation

2.3 Conception

2.3.1 Conception global

2.3.2 Conception détaillée

2.3.2.1 Diagramme de séquence « identification »

2.4 Conclusion

Chapitre 3 : Réalisation

3.1 Introduction

3.2 Environnement du Travail

3.3 Présentation

3.3.1 Détection de visage

3.3.3 Reconnaissance faciale

3.4 Détection de visage par open cv

3.4.1 Introduction :

3.4.2 Les étapes pour que OpenCV détecte un visage

3.5 Prétraitement pour la reconnaissance faciale fisher (lda)

3.6 Conclusion

Conclusion Générale et perspectives

![]() Télécharger le rapport complet

Télécharger le rapport complet