Grâce au développement des technologies informatiques, l’homme a pu mettre en place le réseau mondial d’ordinateurs permettant la communication et l’échange de données dans le monde entier, c’est l’internet ou INTERconnected NETworks. En fait, ce dernier devient une ressource indispensable au bon fonctionnement d’une organisation, d’une entreprise, d’une banque … Actuellement, le monde ne peut se séparer et aucun pays ne reste enclaver, puisque les réseaux télécommunications le recouvrent. Les différents operateurs, les fournisseurs de ce réseau est une grande société car ils allouent les fréquences aux utilisateurs donc il faut sécuriser les informations, les données.

La cryptographie existe depuis l’Antiquité et s’avère indispensable. Sans elle, l’information ne serait pas sécurisée car n’importe qui pourrait intercepter les échanges à travers le monde entier, aucune confidentialité ne serait plus assurée, outils indispensable dans les échanges bancaires, que ce soit par internet ou même aux terminaux bancaires, afin d’assurer une parfaite fiabilité. La confidentialité et la fiabilité que la cryptographie assure ne sont cependant pas absolues, car des technologies toujours plus puissants sont crées régulièrement afin de déjouer les codes mis en place. On doit donc chercher continuellement des chiffrements plus résistants aux attaques frauduleuses.

La sécurisation varie suivant le besoin du concepteur qu’il préfère et nous intéresse aussi à la sécurisation matière physique comme le carte bancaire durant la fabrication. On choisit d’analyser la carte bancaire car imaginons que nous vivrons un monde avec technologie de cartes, RFID, carte intelligente … ; toute est carte, cela évite le vol, la violence, les falsifications et la criminalité. Seulement le piratage augmente le taux de fraude de la fabrication, de la fausse carte, pour cela nous portons des études pour améliorer cette sécurisation.

L’ENVIRONNEMENT DE LA TELECARTE BANCAIRE

Historique

La carte bancaire est un moyen de paiement apparu dans les années 50. À l’origine, elle sert à retirer des espèces aux distributeurs automatiques. Puis, dans les années 80, son utilisation s’étend au paiement électronique chez les commerçants. En 1990, la carte bancaire connaît une innovation majeure : elle est rééquipée d’une puce électronique, se combine avec la piste magnétique. Largement adoptée aujourd’hui par les consommateurs, la carte bancaire sert à effectuer des paiements auprès des commerces physiques possédant un terminal de paiement, des paiements virtuels sur l’internet ainsi que des retraits d’espèces aux distributeurs de billets. L’avenir de la carte bancaire, avec les innovations en face de l’enjeu sont performants, le garantit de niveau de la sécurité est plus élevé afin de résister aux fraudes et aux piratages, s’adapter à de nouvelles utilisations telles que le paiement en ligne et faire face à l’arrivée des paiements sans contact et sans carte. Dans ce cas à cause de l’évolution de la nouvelle technologie actuelle, les chercheurs recherchent les stratégies pour améliorer la sécurisation de la carte bancaire.

Les télécartes

Le support est composé de plusieurs couches PVC assemblées, deux couches pour une carte classique, d’une épaisseur de 800 µm. Ces deux couches, recto et verso de la carte sont imprimées en offset, souvent ultra violet ou waterless, ou/et par sérigraphie. Elles sont ensuite assemblées avec un film plastique de protection transparent en PVC, appelé overlay, appliqué sur chaque face. L’overlay du recto est un simple film en PVC .

Carte bancaire à piste magnétique

Une piste magnétique est préalablement déposée au verso avant l’application du film. Cette piste magnétique permet de stocker des informations .

L’aspect intérieur

La piste magnétique et son utilisation sont soumises à la norme ISO [18]. La piste magnétique en trois zones d’écriture, contenant un nombre limité de caractères. Cet ensemble de feuilles est ensuite découpé au format de la carte. Sur ce complexe, sont déposés :

− les éléments sécuritaires

− l’hologramme de surface

− le panneau pour la signature notamment.

La zone sécurisée

Les informations de la carte sont contenues exclusivement sur la bande magnétique. La bande est composée de micro particules ferromagnétiques dispersées dans un liant. Lorsqu’on applique un champ magnétique à ce mélange, les particules se comportent comme de petits cristaux aimantés qui prennent une certaine orientation selon la valeur du champ magnétique. En choisissant un champ définit on peut alors contrôler ces particules. Il existe plusieurs types de particules, mais ce qui est retenue pour la carte magnétique courante c’est l’oxyde de fer. Tous ces types de particules ont une certaine rémanence : cette propriété permet à un matériau magnétique d’acquérir et de conserver une aimantation permanente.

La puce électronique

Le module électronique constitue la majeure partie de la valeur ajoutée apporté par le fabricant de cartes bancaires. La première étape de sa fabrication est l’assemblage du circuit imprimé et du circuit intégré. Le circuit imprimé comporte le support permettant de relier les divers composants électroniques entre eux. Le circuit intégré, aussi appelé puce électronique, est quant à lui un composant permettant de reproduire des fonctions électroniques. Le câblage du circuit intégré sur le circuit imprimé se réalise à l’aide de fils d’or. L’ensemble est ensuite protégé à l’aide d’une résine.

L’assemblage de la puce électronique et la piste magnétique

Presque toutes les cartes bancaires, les informations personnelles sont imprimées sur la carte, souvent en monochromie noir. La technique d’impression majoritairement employée est le jet d’encre binaire ; elle consiste à expulser en intervalles de temps donnés par gouttes d’encre en direction du support. Elles passent dans un champ électrostatique : les gouttes chargées sont déviées vers une gouttière tandis que les gouttes non chargées se dirigent vers le support d’impression. La puce électronique contient des mémoires pour des calculs de cryptographie.

La zone sécurisée

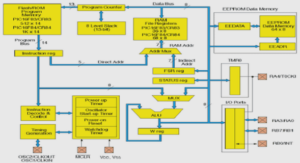

Le cœur de la puce, le microprocesseur, est un bloc monolithique. Il contient à la fois les unités de calcul tels le processeur et éco-processeur cryptographique, les mémoires contenant le code de la carte dans la ROM, les mémoires de travail, persistantes comme l’EEPROM, ou temporaires telle la RAM, et les éléments de communication. La carte est enfin prête à être envoyée au client avec son code secret .

Le codage de norme

Il existe une série de normes qui définissent différentes caractéristiques pour les cartes à bandes magnétiques. Notamment l’encodage et la répartition des informations sur la bande. Ces normes ont été définies par un organisme s’appelant ISO : International Organization for Standardization. Ces normes définissent 3 pistes sur la bande magnétique. Voici la disposition de ces pistes de manière standard :

− La piste ISO1, qui permet de stocker 210 bit par pouce, soit environ 82 bit par cm.

− La piste ISO2, qui permet de stocker 75 bit par pouce, soit environ 29 bit par cm.

− La piste ISO3, ayant les mêmes caractéristiques que la piste 1 .

Ces normes définissent aussi des codes alphanumériques faisant la correspondance entre une suite de bit et un caractère particulier. La piste ISO1 a pour codage un alphabet sur 7 bits et les piste 2 et 3 un alphabet à 5 bits. Ces codes contiennent aussi des caractères spéciaux de début et de fin de piste qui encadrent l’information et des séparateurs.

|

Table des matières

INTRODUCTION GENERALE

CHAPITRE 1 : L’ENVIRONNEMENT DE LA TELECARTE BANCAIRE

1.1 Historique

1.2 Les télécartes

1.2.1 Carte bancaire à piste magnétique

1.2.1.1 Aspect extérieur

1.2.1.2 L’aspect intérieur

1.2.1.3 La zone sécurisée

1.2.2 La puce électronique

1.2.3 L’assemblage de la puce électronique et la piste magnétique

1.2.3.1 La zone sécurisée

1.2.3.2 Le codage de norme

1.2.3.3 Les rôles des différents composants

1.3 Principes de transactions bancaires

1.3.1 Monétique

1.3.1.1 Définition

1.3.1.2 Terminal de paiement électronique

1.3.2 Les différentes structures

1.3.3 Le Distribution Automatique Bancaire

1.3.3.1 Fonctionnement

1.4 Carte bancaire

1.4.1 Cartes de débit

1.4.2 Cartes de crédit

1.4.3 Cartes accréditives

1.5 Le commerce électronique

1.5.1 Le payment off-line

1.5.2 Le paiement on-line

1.6 Dialogues

1.6.1 Notion

1.6.2 La structure

1.6.3 La demande d’autorisation

1.6.4 Le routage

1.7 Architecture fonctionnelle

1.7.1 Le serveur d’autorisation

1.8 Le réseau interbancaire

1.8.1 Gestion des échanges par tuyaux

1.8.2 Raccordement

1.8.3 Création du réseau interbancaire

1.8.3.1 Processus Interbancaire

1.8.3.2 Délai d’annulation

1.8.3.3 SWIFT

1.9 Conclusion

CHAPITRE 2 : LE PRINCIPE DE LA SECURISATION DE LA CARTE BANCAIRE

2.1 Piste magnétique

2.2 Enregistrement et lecture magnétique

2.2.1 Principe général

2.2.2 Les caractéristiques

2.2.3 Les données numériques

2.2.4 Principe du codage F/2F

2.3 Encodage de bande magnétique

2.3.1 Force coercitive

2.3.2 HiCo, LoCo

2.4 La durée de vie de la carte

2.4.1 L’usage

2.4.2 Durabilité et sécurité des cartes

2.5 Les inconvénients

2.6 La sécurité

2.6.1 La technique de sécurisation de bande magnétique

2.6.2 L’opération XOR

2.7 Avantage

2.8 Faiblesses

2.9 Carte puce

2.9.1 Les différents types de la puce

2.9.1.1 Carte mémoire à circuit intégrer

2.9.1.2 Carte de microprocesseur à circuit intégré

2.10 Evolution de carte puce

2.10.1 Norme

2.10.2 Protocole de communication

2.11 JavaCard

2.11.1 Définition

2.11.2 Standardisation

2.11.3 Avantages de Java pour la Programmation des cartes à puces

2.12 La sécurisation de la puce électronique

2.12.1 La signature RSA

2.13.1.1 Code confidentiel

2.13.1.2 L’authentification par DES

2.13 Les avantages

2.13.1 Au niveau software

2.13.2 Au niveau physiquement sécurisé

2.14 Conclusion

CHAPITRE 3 : LA CRYPTOGRAPHIE ET SA LIAISON AVEC LA CARTE BANCAIRE

3.1 La cryptologie

3.1.1 Térmologie

3.1.2 La cryptographie répond à différents besoins

3.2 Principaux systèmes de chiffrement

3.2.1 Systèmes classiques

3.2.1.1 Substitution

3.2.1.2 Transposition

3.2.2 Systèmes de chiffrement quantique

3.2.3 Systèmes modernes

3.3 Principe général du chiffrement

3.3.1 Chiffrement avec une clé

3.3.2 Chiffrement avec deux clés

3.4 Algorithme cryptographique

3.4.1 Algorithme à clé secrète

3.4.2 Algorithme à clé publique

3.5 Cryptosystèmes à clef privée

3.5.1 Le cryptosystèmes DES et son successeur

3.5.1.1 Description de DES

3.5.1.2 La diversification de la clef

3.5.1.3 Les boîtes- S

3.5.2 Le cryptosystème 3DES

3.6 Cryptosystèmes à clefs publiques

3.6.1 Notarisation

3.7 Force de l’application

3.7.1 Sécurité et performances du RSA

3.7.2 Problèmes du RSA

3.7.3 Conclusion RSA

3.7.4 Les limites du RSA

3.8 La signature numérique d’un message

3.8.1 Le possesseur de la clé publique

3.8.2 La sécurisation des échanges

3.8.2.1 L’usurpation d’identité

3.8.2.2 Infrastructure de sécurité, la PKI

3.9 RSA et la carte bancaire

3.9.1 Carte Bancaire

3.10 Conclusion

CONCLUSION GENERALE