la piraterie maritime, une menace avérée pour l’économie de l’énergie en mer

La production mondiale pétrolière est répartie sur plus de 10.000 champs offshore, impliquant chacun d’une part un ensemble d’équipements pour extraire, traiter et stocker provisoirement le pétrole et d’autre part des navires chargés d’effectuer le transport maritime d’hydrocarbures entre lieux de production et de consommation. La piraterie maritime moderne représente à l’heure actuelle le risque majeur pour la sécurisation de ces sites de production énergétique et du transport maritime pétrolier.

La piraterie maritime : un risque majeur sur le milieu maritime

Loin des images fantasmagoriques qui placent la piraterie dans l’univers romancé des bateaux à voiles, la piraterie moderne est un phénomène violent dont la recrudescence inquiète les autorités maritimes internationales.

La piraterie est « l’acte illicite de violence ou de détention ou toute déprédation commis par l’équipage ou des passagers d’un navire ou d’un aéronef privé, agissant à des fins privées, et dirigé soit contre un autre navire ou aéronef, ou contre des personnes ou des biens à leur bord, en haute mer, soit contre un navire ou aéronef, des personnes ou des biens, dans un lieu ne relevant de juridiction d’aucun État ».

Force est donc de constater que les individus et organisations qui pratiquent des attaques contre des pêcheurs, des navires de commerce, des plaisanciers ou des plateformes pétrolières sont particulièrement déterminés, souvent suréquipés (moyens de locomotion, moyens de communications, armements…), et leurs «chefs » expérimentés assurent la pérennité de cette activité délictueuse en gérant les attaques comme s’il s’agissait d’une entreprise « mondiale ».

Les bateaux utilisés par les pirates sont des vedettes très puissantes, des «speedboats », capables de rattraper aisément un lourd navire de commerce, qui ne peut que ralentir, incapable de virer de bord ou d’augmenter la vitesse au point de semer l’embarcation légère. Ces « dollars flottants » sont des proies faciles, croisant dans des eaux peu fréquentées par les autorités côtières [Onuoha, 2010]. Les « bateaux-mères », des pirates, postés en arrière du champ des « opérations», sont équipés des dernières technologies en matière de repérage dans l’espace, ce qui leur permet de cibler et d’organiser très précisément une attaque en prenant au dépourvu le navire attaqué, en envoyant des vedettes souvent indétectables par les navires assaillis.

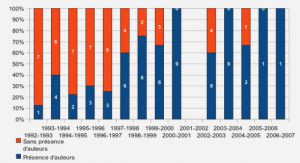

Les actes de piraterie ne cessent de se multiplier. En 2013, 264 attaques ont été recensées par le Bureau maritime international (BMI), dont 141 en Asie du Sud-Est et 51 en Afrique de l’Ouest. 85 % des attaques ont eu lieu de nuit et les principales cibles sont les navires de commerce (pétrolier, vraquier et remorqueurs avec barge) au mouillage ou naviguant à faible vitesse. Dans la majorité des cas, les pirates cherchent à voler du matériel facile à revendre, ou à piller les navires, ou leur cargaison mais aussi à kidnapper certains membres d’équipage. Selon le BMI, une attaque sur 4, lorsqu’elle n’est pas interrompue par les forces gouvernementales navales de sécurité, est menée avec succès.

La maritimisation de l’énergie, nouveaux territoires, nouveaux enjeux et nouvelles menaces

« La sécurité énergétique fait partie des challenges économiques et sécuritaires les plus sérieux, aussi bien aujourd’hui que dans le futur. La croissance des économies du monde et des sociétés va de pair avec l’importance de l’énergie et de pair avec les infrastructures qui produisent et fournissent cette énergie. Les infrastructures énergétiques critiques fournissent le carburant qui permet à l’économie globale d’avancer et à nos sociétés de fonctionner ». C’est en ces termes que s’est ouverte l’allocution de l’OSCE (Organization for Security and Cooperation in Europe) lors de la réunion du comité économique de l’OTAN du 22 septembre 2008 à Bruxelles.

Plusieurs catastrophes ont démontré la vulnérabilité que peuvent avoir de telles infrastructures et l’impérieuse nécessité d’une profonde rigueur dans le respect des procédures, la conception et l’exploitation de ces systèmes « critiques ». La question de la maritimisation de l’énergie se révèle donc comme un enjeu considérable [Napoli., 2014]. La production offshore joue un rôle important dans l’approvisionnement énergétique des sociétés modernes. Si la majorité de la production est opérée par moins de 500 mètres d’eau, l’offshore dit « profond », dans des zones situées par plus de 1 000 m de hauteur d’eau, se développe depuis quelques années grâce à des avancées technologiques majeures, notamment dans le domaine de la sismique ou des installations sous-marines. Pour donner un ordre d’idée, la production d’huile par plus de 1 000 mètres de fond a augmenté de 12 % entre 2006 et 2008. Pour le gaz, la production par plus de 1000 mètres représente moins de 2 % de la production mondiale et les réserves sont estimées à 2,7 Tm3 (mille milliards).

Revue de littérature sur les attaques de piraterie contre les infrastructures énergétiques en mer, le cas des champs pétroliers

Les cas d’attaques d’infrastructures énergétiques offshore, s’ils restent pour le moment moins fréquents et moins médiatisés que ceux d’attaque de navires, n’en sont pas moins extrêmement inquiétants en ce sens qu’ils dévoilent une grande vulnérabilité des infrastructures. Les attaques sur les navires transportant de l’énergie représentent un pourcentage significatif. En 2006, elles avoisinaient environ 12 % des attaques pour atteindre plus de 24 % en 2007. La plupart des attaques sont des actes visant à dérober un bien de valeur. Elles se déroulent dans les ports mêmes ou à l’aide de petites embarcations très rapides. Le nombre de détournements et de prises d’otages ainsi que de demandes de rançon a aussi fortement augmenté. En août 2003, le tanker malaisien Penrider a été abordé au large de l’Indonésie et une rançon demandée pour un montant de 100 000 dollars. Les cas où le navire est attaqué pour les biens qu’il transporte est clairement un objectif des pirates. En 1998, le Petro Ranger a été attaqué hors des eaux territoriales de Singapour. Il transportait près de 12 000 tonnes de produits pétroliers. Les pirates sont allés jusqu’à le débaptiser et le renommer Wilby en lui attribuant un pavillon hondurien. Le Petro Ranger devient ainsi, pour un temps, un navire fantôme [Nincic., 2009].

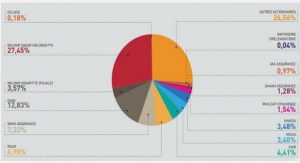

La grande majorité des attaques contre des navires transportant de l’énergie concerne les tankers de pétrole et le transport de gaz liquide. Par rapport au nombre total de la flotte de tankers (environ 120 000), 4 000 (3 %) sont des tankers énergétiques. En 2007, les pirates se sont aussi intéressés avec succès aux plateformes pétrolières mobiles et aux transporteurs de gaz liquide. Ainsi, deux ont été attaqués en 2007, l’un en Indonésie, l’autre au large de Singapour. Trois plateformes fixes de forage ont aussi été attaquées, deux au Nigeria (avec un kidnapping et une rançon à la clef) et une en Inde. Ces évènements démontrent que les pirates sont désormais en capacité de s’attaquer à tout type de cible. La piraterie à l’encontre des installations pétrolière en mer a depuis 1988 pris une ampleur considérable.

Des solutions technologiques innovantes qui se déploient progressivement

A ce jour, il existe deux types de systèmes opérationnels dédiés à la protection des cibles maritimes :

• La détection d’une menace ;

• La gestion d’une attaque.

La détection d’une menace

Dans le domaine de la détection en environnement marin, il existe de nombreux systèmes. Citons :

• Des systèmes à base de radar à impulsions tels que par exemple les radars de veille ou de navigation de type TERMA, RURUNO, RACAL ou DECA, ou encore le système Sea-Giraffe d’Ericsson [Saab, 2005]. Ces systèmes sont destinés à détecter en priorité des mobiles coopératifs de taille importante ou moyenne. Ils ont des performances médiocres face à de petites cibles marines non coopératives évoluant dans une mer formée (fouillis de mer) et sont pénalisés par une zone aveugle à faible distance du porteur. Par ailleurs, les systèmes à balayage sont généralement relativement lents pour analyser un domaine étendu.

• Des systèmes de surveillance optroniques (développés par exemple par SAGEM, EADS, THALES, RADAMEC, ALENIA, HGH, FLIR Systems, etc. [Sagem, 2012]). Ces systèmes sont handicapés par les problèmes de réflexion solaire sur la mer et restent sensibles aux conditions météorologiques, leur portée étant rapidement réduite en présence de brume ou brouillard et d’embruns.

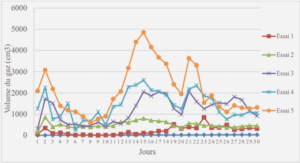

A titre d’exemple, le projet SCANMARIS ([Morel et al., 2010] et [Morel et al., 2008]) a permis de tester en milieu marin des modules innovants de détection de comportements suspects d’embarcations de tailles variables de manière globale et à long terme en analysant le trafic maritime régulier et en le croisant avec des bases de données sur les navires, pour identifier des suites spatio-temporelles d’anomalies.

La gestion d’une attaque

Les solutions élaborées reposent principalement sur des outils de diagnostic convoquant des raisonnements probabilistes et/ou à base de connaissances expertes. Les algorithmes rencontrés dans la littérature révèlent des insuffisances dans l’évaluation et la planification de la réaction [Giraud et al., 2013]. Les exemples d’attaques cités précédemment sont de parfaites illustrations de la faiblesse des dispositifs anti-piraterie actuellement mis en place. La sécurité des installations pétrolières est donc à ce jour assurée par des dispositifs dits classiques. Ces derniers, malgré leurs points forts pour l’aide à la détection, ne traitent pas des différents types de menaces (bateau de pêche, jet ski, tanker, etc.) et leur efficacité dépend de nombreux paramètres liés à l’environnement ainsi qu’aux contraintes techniques et opérationnelles [Giraud et al., 2010].

La solution consiste donc à augmenter le degré de protection des infrastructures en développant un système capable de prévenir la menace et de générer des réactions internes et externes en cas d’intrusion confirmée ([Morel et al., 2007] et [Giraud et al., 2012]).

|

Table des matières

Introduction

Contexte : la piraterie maritime, une menace avérée pour l’économie de l’énergie en mer

1. La piraterie maritime : un risque majeur sur le milieu maritime

2. La maritimisation de l’énergie, nouveaux territoires, nouveaux enjeux et nouvelles menaces

3. Revue de littérature sur les attaques de piraterie contre les infrastructures énergétiques en mer, le cas des champs pétroliers

4. Des solutions technologiques innovantes qui se déploient progressivement

4.1 La détection d’une menace

4.2 La gestion d’une attaque

Problématique et objectifs de recherche

Organisation du manuscrit de thèse

Chapitre 1 : Le projet de publications

1.1. Introduction

1.2. Les conférences nationales à comité de lecture

1.2.1. Workshop Interdisciplinaire sur la sécurité globale (WISG 2012) : 6ème colloque sur la sécurité globale (24 et 25 janvier 2012)

1.2.2. Informatique des organisations et Systèmes d’Information et de Décision (INFORSID 2012) : 30ème édition (29 au 31 mai 2012)

1.2.3. Lambda Mu 18 (λmu18 2012) : Maîtrise des risques et sûreté de fonctionnement (16 au 18 octobre 2012)

1.2.4. Lambda mu 19 (λmu19 2014) : Congrès de maîtrise des risques et sûreté de fonctionnement (20 au 23 octobre 2014)

1.3. Les conférences internationales à comité de lecture

1.3.1. Technologies d’information pour le secteur maritime (Information Technologies for the Maritime Sectors ITEMS 2012) : Premier atelier international (15 avril 2012)

1.3.2. Journée Francophones sur les Réseaux Bayésiens (JFRB 2012) : 6ème édition (11 au 13 mai 2012)

1.3.3. Système de l’ingénierie des systèmes (System of Systems Engineering 2012) : 7ème conférence internationale (16 au 19 juillet 2012)

1.3.4. Analyse des Risques (Risk Analysis 2012) : 8ème conférence internationale sur l’analyse et l’atténuation des risques (19 au 21 septembre 2012)

1.4. Les revues internationales à comité de lecture

1.4.1. The Radio Science Bulletin

1.4.1.1. Présentation et ambition de la revue

1.4.1.2. Pourquoi publier dans cette revue ?

1.4.1.3. Résumé de l’article

1.4.1.4. Les principales remarques des rapporteurs

1.4.2. Safety Science

1.4.2.1. Présentation et ambition de la revue

1.4.2.2. Pourquoi publier dans cette revue ?

1.4.2.3. Résumé de l’article

1.4.2.4. Les principales remarques des rapporteurs

1.4.3. International Journal of Critical Infrastructure Protection

1.4.3.1. Présentation et ambition de la revue

1.4.3.2. Pourquoi publier dans cette revue ?

1.4.3.3. Résumé de l’article

1.4.4. Ocean Engineering

1.4.4.1. Présentation et ambition de la revue

1.4.4.2. Pourquoi publier dans cette revue ?

1.4.4.3. Résumé de l’article

1.5. Conclusion

Chapitre 2 : Article 1 : Modélisation causale probabiliste à l’aide des réseaux bayésiens pour prévenir le risque de piraterie à l’encontre des plateformes pétrolières en mer

2.1. Présentation de l’article

2.2. Version anglaise de l’article

Chapitre 3 : Article 2 : Un Réseau Bayésien pour manager le risque de Piraterie Maritime contre les Champs Pétroliers Offshores

3.1. Présentation de l’article

3.2. Version anglaise de l’article

Chapitre 4 : Article 3 : Contribution des Réseaux Bayésiens Dynamiques pour la Protection des Infrastructures Critiques : Plateformes Pétrolières Offshores

4.1. Présentation de l’article

4.2. Version anglaise de l’article

Chapitre 5 : Article 4 : Couplage entre Réseau Bayésien Statique et Dynamique en mesure de répondre au risque de Piraterie Maritime contre les champs pétroliers Offshores

5.1 Présentation de l’article

5.2 Version anglaise de l’article

Chapitre 6 : Une approche bayésienne pour le management du risque de piraterie maritime à l’encontre des infrastructures pétrolières en mer

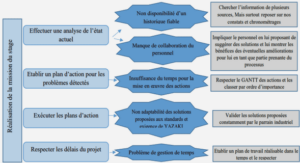

6.1 Introduction

6.2 Le contexte

6.2.1 Attaques de plateformes pétrolières, une réalité

6.2.2 Une protection peu efficace et forcément à améliorer

6.2.3 L’intelligence artificielle et les réseaux bayésiens à la rescousse

6.3 Conception d’un réseau bayésien statique

6.3.1 Description du réseau bayésien

6.3.2 Discussion des apports et des limites du modèle conçu

6.4 Conception d’un réseau bayésien dynamique

6.4.1 Description du réseau bayésien dynamique

6.4.2 Discussion des apports et des limites du modèle conçu

6.5 Le couplage entre réseau bayésien statique et réseau bayésien dynamique

6.6 Conclusion

Conclusion