Gestion du spectre (Spectrum Management)

Radio cognitive

Depuis quelques années les systèmes de télécommunication ont évolué d’une façon exponentielle, grâce à la demande croissante des utilisateurs de technologie sans fil qui sont devenues indispensables au quotidien, Mais ce développement est en train d’engendrer un blocage à cause de la pénurie du spectre. Ce qui a conduit à la recherche de solutions destinées à résoudre ce problème, ainsi une nouvelle technologie appelée radio cognitive (RC) est apparue. La radio cognitive est une technologie clé de la future cinquième génération qui pourrait révolutionner le monde des réseaux sans fil et qui permet aux terminaux comme les téléphones sans fil de communiquer entre eux grâce à l’intelligence artificielle. La radio cognitive apporte une gestion dynamique du spectre dont l’objectif principal est de résoudre le problème de l’insuffisance du spectre, et de garantir une meilleure qualité de service aux utilisateurs selon leurs nécessités. Il y a plusieurs techniques pour l’accès dynamique au spectre dont l’apprentissage automatique qui est une technique de science des données qui permet aux ordinateurs d’utiliser des données existantes afin de prévoir les tendances, les résultats et les comportements futurs. Nous allons étudier dans ce chapitre la radio cognitive dans ses différents aspects: principes, architecture, cycle de cognition, fonctions et composantes, ainsi que l’apprentissage automatique dans la RC.

Radio Cognitive

Le terme « radio cognitive » a été créé officiellement par un génie en la matière qui n’est autre que Joe Mitola lors d’un séminaire à l’institut royale de technologie (KTH, Stockholm, Suède) en 1998. Le concept a été soutenu au départ par la Défense américaine, publié plus tard en 1999 dans un article de Mitola et KTH professeur de communications Gerald Q. Maguire, [4] et en 2000 il l’a publié dans sa Thèse de doctorat [5]. Mitola combine son expérience de la radio logicielle ainsi que sa passion pour l’apprentissage automatique et l’intelligence artificielle pour mettre en place la technologie de la radio cognitive. D’après lui : « Une radio cognitive peut connaître, percevoir et apprendre de son environnement puis agir pour simplifier la vie de l’utilisateur » [6].

La cognition a été décrite, à partir des années 1950, comme un système de traitement de l’information créant et manipulant des représentations mentales du monde Cette description a été fortement influencée par le développement rapide de l’informatique à la fin des années 1940 [7]. La radio cognitive est donc un système doté de capacités cognitives qui permettent à un terminal d’acquérir une connaissance sur son environnement, d’avoir une vision des ressources radio disponibles et enfin de lui donner la possibilité d’exploiter ces bandes inutilisées pour aboutir à une gestion plus efficace du spectre radio. Plusieurs définitions ont été présentées par d’autres auteurs pour décrire la radio cognitive.

Parmi elles, celle d’Akyildiz [8] qui considère la radio cognitive comme étant la technologie clé qui permettra aux réseaux de nouvelle génération d’utiliser et de partager le spectre de manière opportuniste. Selon Haykin [9], la radio cognitive représente un système de communication sans fil intelligent qui est conscient de son environnement et qui utilise les méthodologies “understanding-by-building” (compréhension par construction) afin d’étudier son environnement et de s’adapter aux différentes variations statistiques. Ainsi, deux principaux objectifs sont pris en compte dans cette définition : (1) la communication fortement fiable au besoin, et (2) l’utilisation efficace du spectre radio. La Commission Fédérale des Communications (FCC) [10] définit la radio cognitive comme étant une radio qui peut changer les paramètres de son émetteur sur la base des interactions avec l’environnement dans lequel elle opère.

Applications

Comme application de l’apprentissage automatique dans la RC, nous pouvons citer un travail de C. Clancy et al, [27] où un modèle concret pour une radio cognitive générique a été décrit pour utiliser un moteur d’apprentissage. L’objectif est d’intégrer les résultats du moteur d’apprentissage dans un moteur de raisonnement basé sur le calcul des prédicats afin que les radios puissent se souvenir des leçons apprises dans le passé et agir rapidement dans le futur. Les auteurs ont essayé de formaliser l’application des algorithmes d’apprentissage automatique à la radio cognitive, et de développer un cadre dans lequel ils peuvent être utiles ainsi le moteur cognitif générique proposé, peut résoudre des problèmes tels que la maximisation de la capacité et l’accès dynamique au spectre. Plusieurs algorithmes d’apprentissage dédiés à la RC ont été évoqués par les auteurs tel que : « hidden Markov models » [28], « neural networks » [29], and « genetic algorithms » [30]. L’algorithme de Perceptron [20, 21, 22] est peut-être le premier et le plus simple algorithme d’apprentissage et il servira de point de départ. Le Perceptron est conçu pour répondre aux questions oui / non. L’utilisation de l’apprentissage automatique pour des problèmes de prédiction plus complexes a été davantage abordée par plusieurs auteurs. Quelques exemples notables sont la régression multidimensionnelle [26], l’entraînement discriminatif des modèles de Markov cachés [23], et les problèmes de classement [24, 25].

Une autre étude sur la prédiction des spectres a été réalisée par Zhang et al, [31] où les auteurs ont proposé une nouvelle stratégie de prédiction de spectre et de sélection de canal utilisant des techniques d’apprentissage automatique, qui comprend trois étapes: du Réseau Radio Cognitive Le réseau de radio cognitive est une nouvelle technologie qui se caractérise par son intelligence et qui s’adapte aux changements de son environnement pour mieux utiliser le spectre. Les RRC (Réseaux Radio Cognitive) aident à résoudre le problème de la pénurie de spectre en permettant aux SU de coexister avec les PU sans causer d’interférence. Cette technologie permet la coexistence et le partage de ressources de spectre sous licence entre deux types d’utilisateurs, PU et SU. Les noeuds radio cognitive ont des capacités uniques qui leur permettent de profiter des espaces blancs disponibles dans un spectre. L’utilisation des réseaux de radio cognitive comprend la correction et la construction des mesures de sécurité pour lutter contre les attaques. Nous catégorisons les attaques sur les RRC en quatre classes principales : les attaques de la couche physique, les attaques de la couche de liaison, les attaques de couche de réseau et les attaques de la couche de transport [33]. Dans ce chapitre, une brève introduction sur la sécurité est étudiée suivi par les différentes attaques qui ciblent le réseau de radio cognitive. Nous classons les attaques en fonction de la couche qu’elles ciblent en commençant par la couche physique et en remontant vers la couche transport.

|

Table des matières

Liste des figures

Liste des tableaux

Liste des abréviations

Introduction générale

CHAPITRE I : Radio cognitive

I.1 Introduction

I.2 Radio logicielle

I.2.1 Radio logicielle restreinte

I.2.2 Relation entre RC et SDR

I.3 Radio Cognitive

I.3.1 Historique

I.3.2 Définition

I.3.3 Principe

a) Utilisateurs Primaires (PU)

b) Utilisateurs Secondaires (SU)

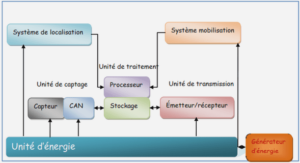

I.4 Architecture de la radio cognitive

I.5 Cycle de cognition

I.6 Composantes de la radio cognitive

I.7 Fonction de la Radio cognitive

I.7.1 Détection du spectre (Spectrum Sensing)

I.7.2 Gestion du spectre (Spectrum Management)

a) Analyse du spectre

b) Décision sur le spectre

I.7.3 Partage du spectre (Spectrum Sharing)

I.7.4 Mobilité du spectre (Spectrum mobility)

I.8 Apprentissage automatique dans la RC

I.8.1 Définition

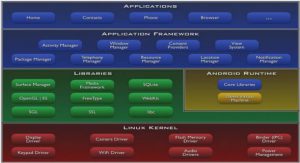

I.8.2 Architecture de la RC avec l’apprentissage automatique

I.8.3 Méthodes d’apprentissage automatique

a) Apprentissage supervisé

b) Apprentissage non supervisé

c) Apprentissage par renforcement

I.8.4 Données d’Apprentissage

I.8.5 Applications

I.9 Conclusion

CHAPITRE II : Sécurisation du Réseau Radio Cognitive

II.1 Introduction

II.2 Fondamentaux sur la sécurité informatique

II.2.1 Définition de la sécurité

II.2.2 Les principes de la sécurité

II.2.2.1 Authentification

II.2.2.2 Autorisation

II.2.2.3 Disponibilité

II.2.2.4 Intégrité

II.2.2.5 Confidentialité

II.3 Sécurité dans la Radio Cognitive

II.3.1 Les attaques de la couche physique (physical layer attacks)

II.3.1.1 Emulation de l’utilisateur Primaire (PUE : Primary User Emulation)

II.3.1.2 L’attaque de la fonction objectif (Objective Function Attack)

II.3.1.3 L’attaque de Brouillage(Jamming)

II.3.1.4 Menaces sur la couche physique

II.3.2 Les attaques de la couche liaison (Link Layer Attack)

II.3.2.1 Falsification de données de détection de spectre (SSDF)

II.3.2.2 Négociation de canal égoïste (SCN)

II.3.2.3 Contrôle de la saturation du canal

II.3.3 Les attaques de la couche Réseau (Network Layer Attack)

II.3.3.1 Attaques de puits (Sinkhole Attacks)

II.3.3.2 Sybil Attack

II.3.3.3 Attaque Hello Flood

II.3.4 Les attaques de la couche transport (Transport Layer Attack)

II.3.4.1 Attaque de Lion (Lion Attack)

II.4 Conclusion

CHAPITRE III : Contribution et résultats

III.1 Introduction

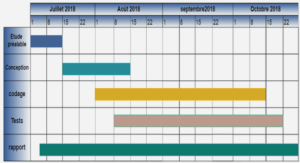

III.2 Présentation du scénario

III.3 Outils utilisés

III.3.1 Netbeans

III.3.2 SQLite

III.3.3 Jade

III.4 Travail effectué

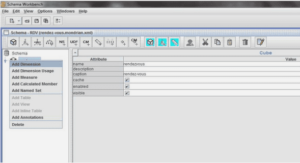

III.4.1 Base de données utilisée et critères

III.4.2 Contribution

III.4.2.1 Apprentissage automatique

III.4.2.2 Sécurité

a) Algorithme de sécurité proposé

III.5 Comportement des Utilisateurs

III.5.1 Côté PU

III.5.2 Côté SU

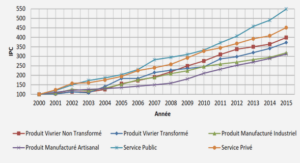

III.6 Résultats obtenus

III.7 Présentation de l’application

III.8 Conclusion

Conclusion générale

RÉFÉRENCES BIBLIOGRAPHIQUES

Annexe A

Annexe B

![]() Télécharger le rapport complet

Télécharger le rapport complet