Réseaux en bus

Cette topologie est l’organisation la plus simple d’un réseau. Dans un réseau en bus tous les ordinateurs sont connectés directement à une seule ligne de transmission par l’intermédiaire de câble généralement coaxial appelé « bus ». Elle a pour avantage d’être facile à mettre en œuvre et à maintenir. Si une machine tombe en panne sur le réseau en bus, alors le réseau fonctionne toujours, par contre elle est extrêmement vulnérable étant donné que si le câble est défectueux, c’est l’ensemble du réseau qui est affecté. [2]

Le modèle OSI

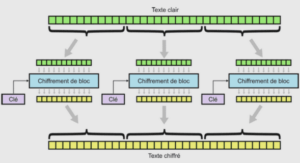

Introduction Au cours des deux dernières décennies, le nombre et la taille des réseaux ont augmenté considérablement. Cependant, bon nombre de réseaux ont été mis sur pied à l’aide de plates formes matérielles et logicielles différentes. Il en a résulté une incompatibilité entre de nombreux réseaux et il est devenu difficile d’établir des communications entre des réseaux fondés sur des spécifications différentes. Pour résoudre ce problème, l’Organisation Internationale de Normalisation (ISO) a examiné de nombreuses structures de réseau. L’ISO a reconnu l’opportunité de créer un modèle réseau qui aiderait les concepteurs à mettre en œuvre des réseaux capables de communiquer entre eux et de fonctionner de concert (interopérabilité). Elle a donc publié le modèle de référence OSI (Open Systems Interconnections) en 1984. Le modèle OSI décrit l’architecture en 7 couches logicielles présentant chacune des interfaces standard pour communiquer entre elles. [4] Nous allons décrire les sept couches qui constituent le modèle OSI. Prenons le schéma ci-après pour illustrer le principe du modèle. Chaque couche ajoute ainsi son information d’en-tête ou message reçu de la couche supérieure. C’est comme si chaque message était placé dans une enveloppe. L’enveloppe avec son contenu forme le PDU ou Protocol Data Unit de la couche. Les PDU sont des champs contenant des informations qui sont ajoutés/supprimés par les couches traversées par les données. Même si ce modèle reste très théorique, il a le mérite d’être le plus méthodique. (C’est d’ailleurs sa raison d’être). Il y a deux points qu’il convient de bien comprendre avant tout : Chaque couche est conçue de manière à dialoguer avec son homologue, comme si une liaison virtuelle était établie directement entre elles. Chaque couche fournit des services clairement définis à la couche immédiatement supérieure, en s’appuyant sur ceux, plus rudimentaires, de la couche inférieure, lorsque celleci existe. [4]

Description succincte des couches

1 La couche physique : La couche physique définit les spécifications électriques, mécaniques, procédurales et fonctionnelles permettant d’activer, de maintenir et de désactiver la liaison physique entre les systèmes d’extrémité. Elle transmet les bits à travers un canal de communication. Les bits représentent les enregistrements des bases de données ou des fichiers à transférer mais la couche physique ignore ce que ces bits représentent. Ces bits peuvent être encodés sous forme de 0 et 1 ou sous forme analogique. Les caractéristiques telles que les niveaux de tension, la synchronisation des changements de tension, les débits physiques, les distances maximales de transmission, les connecteurs physiques et d’autres attributs semblables sont définies par la couche physique. [5]

2 La couche liaison de données. : La couche liaison de données prend les données de la couche physique et fournit ses services à la couche réseau. Les bits reçus sont groupés en unité logique appelée trame. Dans le contexte d’un réseau, une trame peut être une trame token ring ou ethernet ou FDDI, ou un autre type de trame réseau. La couche liaison de données assure un transit fiable des données sur une liaison physique. Ainsi, la couche liaison de données s’occupe de l’adressage physique (plutôt que logique), de la topologie du réseau, de l’accès au réseau, de la notification des erreurs, de la livraison ordonnée des trames et du contrôle de flux. [4][5]

3 La couche réseau : La couche réseau gère les connexions entre les nœuds du réseau. Un service supplémentaire fourni par la couche réseau concerne la façon de router les paquets (unité d’information de la couche réseau) entre les nœuds d’un réseau. La couche réseau est une couche complexe qui assure la connectivité et la sélection du chemin entre deux systèmes hôtes pouvant être situés sur des réseaux géographiquement éloignés. [6]

4 La couche transport : La couche transport tente de fournir un service de transport des données qui protège les couches supérieures des détails d’implémentation du transport. En fournissant un service de communication, la couche transport établit et raccorde les circuits virtuels, en plus d’en assurer la maintenance. La fourniture d’un service fiable lui permet d’assurer la détection et la correction des erreurs, ainsi que le contrôle du flux d’informations. [6]

5 La couche session : Comme son nom l’indique, la couche session ouvre, gère et ferme les sessions entre deux systèmes hôtes en communication. Cette couche fournit des services à la couche présentation. Elle synchronise également le dialogue entre les couches de présentation des deux hôtes et gère l’échange des données. Outre la régulation de la session, la couche session assure un transfert efficace des données, classe de service, ainsi que la signalisation des écarts de la couche session, de la couche présentation et de la couche application. [4]

6 La couche présentation : Pour que 2 systèmes puissent se comprendre, ils doivent utiliser le même système présentation de données. La couche présentation gère cette représentation des données. Elle s’assure que les informations envoyées par la couche application d’un système sont lisibles par la couche application d’un autre système. Au besoin, la couche présentation traduit différents formats de représentation des données en utilisant un format commun. [4][6]

7 La couche application : La couche application est la couche OSI la plus proche de l’utilisateur. Elle fournit des services réseau aux applications de l’utilisateur. Elle se distingue des autres couches en ce sens qu’elle ne fournit pas de services aux autres couches OSI, mais seulement aux applications à l’extérieur du modèle OSI. Voici quelques exemples de ce type d’application : tableurs, traitements de texte et logiciels de terminaux bancaires. La couche application détermine la disponibilité des partenaires de communication voulus, assure la synchronisation et établit une entente sur les procédures de correction d’erreur et de contrôle d’intégrité des données. [4][6]

Le routeur

Un routeur est un équipement réseau permettant de déterminer, à partir de l’adresse logique contenue dans le paquet, le meilleur chemin pour atteindre le destinataire. Il se différencie d’un commutateur par le traitement de l’adresse du destinataire (adresse IP) indiqué dans le paquet. Un routeur lit l’en-tête du paquet et décide de l’envoyer sur son port de sortie selon le protocole de routage avec lequel il a été implémenté. C’est au niveau des routeurs (plus précisément routeurs IP) que les algorithmes de contrôle de flux et de qualité de service sont mis en place au niveau IP. [7]

Avantages et inconvénients de la NAT statique

En associant une adresse IP publique à une adresse IP privée, on peut rendre une machine accessible sur Internet. Par contre, on remarque qu’avec ce principe, on est obligé d’avoir une adresse publique par machine voulant accéder à Internet. Cela ne va pas régler notre problème de pénurie d’adresses IP. D’autre part, tant qu’à donner une adresse publique par machine, pourquoi ne pas leur donner cette adresse directement plutôt que de passer par un intermédiaire ? A cette question, on peut apporter plusieurs éléments de réponse. D’une part, il est souvent préférable de garder un adressage uniforme en interne et de ne pas mêler les adresses publiques aux adresses privées. Ainsi, si on doit faire des modifications, changements, interventions sur le réseau local, on peut facilement changer la correspondance entre les adresses privées et les adresses publiques pour rediriger les requêtes vers un serveur en état de marche. D’autre part, on gâche un certain nombre d’adresses lorsqu’on découpe un réseau en sous-réseaux (adresse de réseau, adresse de broadcast…). Avec la NAT statique, on évite de perdre ces adresses. Malgré ces quelques avantages, le problème de pénurie d’adresses n’a toujours pas été réglé. Pour cela, on va se pencher sur la NAT dynamique. [10] [11]

Réduction du coût de changement et de mouvement

La raison la plus souvent donnée pour justifier l’implémentation des réseaux virtuels à l’intérieur d’une entreprise est de permettre la réduction des coûts lorsque les utilisateurs changent, par exemple, de service et de bureau de travail. Ces coûts peuvent devenir très importants dans le cas d’une entreprise où il y a souvent des réorganisations internes. Par contre, il n’est pas facile de chiffrer ce coût car ce n’est pas seulement un coût monétaire, c’est également un coût en terme de temps passé par l’administrateur du réseau pour les nouvelles configurations (ce qui revient en fait également à un coût budgétaire car le temps passé à l’administrateur est un temps où il est payé et qu’il pourrait occuper à quelques occupations plus bénéfiques pour l’entreprise, comme développer de nouveaux services pour les utilisateurs). Ainsi, la configuration des VLANs se réalise de manière dynamique et libère le temps de l’administrateur. [16]

|

Table des matières

REMERCIEMENTS

ABREVIATIONS

INTRODUCTION

CHAPITRE 1 ARCHITECTURE D’UN RESEAU

1.1 Les différents types des réseaux

1.1.1 Réseau PAN

1.1.2 Réseau LAN

1.1.3 Réseau MAN

1.1.4 Réseau WAN

1.2 Topologie des réseaux

1.2.1 Réseaux en bus

1.2.2 Réseaux en étoile

1.2.3 Réseaux en anneau

1.2.4 Réseaux mixte

1.3 Le modèle OSI

1.3.1 Introduction

1.3.2 Description succincte des couches

1.4 Les différents équipements d’interconnexion d’un réseau

1.4.1 Le répéteur

1.4.2 Le pont

1.4.3 Le concentrateur

1.4.4 Le routeur

1.4.5 Le commutateur

1.5 Conclusion

CHAPITRE 2 LE PROTOCOLE NAT

2.1 Introduction

2.2 Notion d’adresse

2.2.1 Les différentes classes d’adresses IP

2.2.2 Adresses privées

2.3 Definition NAT (Network Address Translation)

2.4 Terminologie NAT

2.4.1 Adresse locale interne

2.4.2 Adresse globale interne

2.4.3 Adresse locale externe

2.4.4 Adresses globale externe

2.5 Les différents types de NAT

2.5.1 NAT statique

2.5.2 NAT dynamique

2.6 La norme 802.3 ou Ethernet

2.6.1 Principe du CSMA/CD

2.6.2 Format de la trame Ethernet 802.3

2.6.3 Description des différents champs

2.7 La commutation

2.7.1 Principe général

2.7.2 Les différents types de commutation

2.7.3 Les réseaux full-duplex

2.8 Conclusion

CHAPITRE 3 LES RESEAUX VLANS ET LE PROTOCOLE NAT

3.1 Généralités sur les réseaux VLANs

3.1.1 Définition d’un réseau VLAN

3.1.2 Principe de fonctionnement

3.1.3 Les différents types de VLANs

3.2 Le protocole 802.1q

3.2.1 Introduction

3.2.2 Les types de trames

3.2.3 Description succincte de la norme 802.1q

3.2.4 Le VTP (VLAN Trunking Protocol)

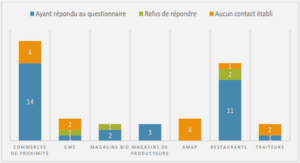

3.3 Avantages apportés par l’implémentation de VLANs

3.3.1 Réduction du coût de changement et de mouvement

3.3.2 Création de groupe de travail « Virtuel »

3.3.3 Réduction du nombre de routeurs

3.3.4 La sécurité

3.4 Les communications intra-VLAN (routage virtuel)

3.5 Les communications inter-VLAN

3.6 Utilité du protocole NAT dans un réseau VLAN

3.7 Conclusion

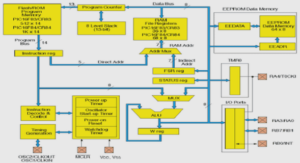

CHAPITRE 4 SIMULATION AVEC LE LOGICIEL PACKET TRACER

4.1 Introduction au simulateur de réseau

4.2 LE PACKET TRACER

4.3 Simulation avec le logiciel Packet Tracer

4.3.1 Création du réseau

4.3.2 Configuration de la fonction NAT

4.3.3 Configuration du réseau VLAN

4.3.4 Table d’adressage

4.3.5 Test de fonctionnement

4.4 Conclusion

CONCLUSION GENERALE

ANNEXE 1 : PACKET TRACER

ANNEXE 2 : LES PROTOCOLES DE TRANSPORT TCP/UDP

BIBLIOGRAPHIE

FICHE DE RENSEIGNEMENTS

RESUME

ABSTRACT

Télécharger le rapport complet