Analyse de la Mobilité dans les Réseaux IP

Mobilité des terminaux

La mobilité de terminaux, qui est aussi celui rencontré le plus fréquemment. En fonction de la portée et de la durée du déplacement, on distingue deux sous-catégories de la mobilité des terminaux : la portabilité et la mobilité continue (Fig 1.2). Dans le cas de la portabilité : un terminal est déplacé entre deux points d’attachement aux réseaux distants. En profitant de la présence accrue des terminaux portables, on a pris l’habitude de les emporter et de les connecter au réseau dans différents endroits, profitant des îlots de couverture sansfil dans les campus universitaires, les hôtels ou les gares. Cependant, ceci n’est pas un modèle de mobilité propre aux réseaux sans-fil, puisque c’est identique à la connexion de l’ordinateur portable par un réseau filaire.

En même temps, être connecté par un sans fil ne signifie pas nécessairement être mobile, car des machines fixes peuvent être connectées par un sans-fil pour éviter le câblage. La portabilité relève plutôt du nomadisme et sa principale caractéristique est que le terminal n’utilise pas le réseau pendant qu’il est déplacé. Dans le second cas, celui de la mobilité continue, les utilisateurs se déplacent au long d’une couverture réseau sans-fil contiguë, fournie par un ou plusieurs points d’accès. Ces points d’accès peuvent être équipés d’une même technologie et former des cellules adjacentes. L’autre cas est quand plusieurs technologies sans-fil créent des zones de couverture superposées. Quand un terminal est connecté à un réseau sans-fil, il peut être déplacé sans problème dans le rayon de son point d’accès courant, les seules conséquences notables apparaissant au niveau des erreurs de transmission si le terminal s’éloigne.

Par contre, une opération plus complexe est le transfert d’un terminal d’un réseau à un autre, désigné par le terme anglais handoff. Le handoff entre deux cellules d’un même type de réseau est appelé handoff horizontal, tandis que le handoff vertical se fait entre des points d’accès d’une technologie sans-fil différente. La continuité de la connexion au réseau malgré le changement de point d’accès est la caractéristique principale d’un handoff. Elle est exprimée par le niveau de pertes des paquets ou encore par le temps nécessaire au transfert de l’association. Ces pertes apparaissent à cause du délai pris par la réassociation physique au nouveau point d’accès, mais aussi parce que la nouvelle localisation doit être apprise par les équipements réseaux qui acheminent les paquets vers l’hôte mobile. Souvent dans le cas d’un handoff vertical mais parfois aussi dans les handoffs horizontaux, un changement d’adresse IP est nécessaire, ce qui induit d’autres délais supplémentaires et provoque même l’interruption des connexions réseaux. Dans le cas idéal où le handoff ne provoque pas d’interruption des services réseau, on parle d’un handoff transparent aux applications.

Mobilité des utilisateurs

La plupart des utilisateurs se servent de plus d’un terminal pour communiquer à travers des applications et services réseaux. Il n’existe pas encore un seul terminal qui offre à la fois faible poids, petite taille, grande autonomie d’énergie, forte puissance de calcul et capacités multimédia étendues. Les utilisateurs font un compromis et utilisent différents terminaux en fonction de l’endroit et de la situation où ils se trouvent.

Par conséquent à la pluralité des terminaux et services de communication, l’utilisateur possède plusieurs identifiants, en fonction de l’application utilisée : adresses e-mail professionnelles et personnelles, numéros de téléphone (téléphone portable, téléphones à la maison et au bureau), et d’autres noms d’utilisateur pour d’autres applications Internet comme la messagerie instantanée et la téléphonie sur Internet. Une fonction importante à accomplir dans le cadre de la mobilité de personnes est qu’un utilisateur peut communiquer indépendamment de son terminal. Cela demande que tous les identificateurs énumérés plus haut soient regroupés pour que la personne puisse être localisée et les communications redirigées vers son terminal et application actifs. Les connexions réseaux doivent donc être établies à un niveau d’abstraction plus élevé, entre des personnes, et non plus entre des terminaux ou d’applications.

La mobilité des utilisateurs décrite précédemment implique que les services et applications réseau sont disponibles et peuvent être utilisés d’une manière similaire, indépendamment du terminal courant de l’utilisateur. Pour satisfaire ceci, des applications entières ou des parties de code logiciel doivent être transférés dans certains cas d’une machine à une autre, même en cours d’exécution. On appelle ce transfert mobilité de services et applications. Un exemple particulier de la mobilité de composants logiciels est le profil personnel de services utilisateur. La portabilité du profil de services signifie que les applications réseau fournissent les mêmes services, associés aux préférences de l’utilisateur, quelque soit son terminal actif. Le but est de créer un environnement personnel virtuel que l’utilisateur emporte partout pour accéder à ses données personnelles, à ses communications réseau et à ses applications favorites. Bien sur, l’environnement personnel doit aussi intégrer d’une manière transparente des services locaux – on veut avoir accès à des données personnelles, mais aussi accéder aux vidéoprojecteurs et imprimantes de l’endroit visité.

Une session réseau est une abstraction qui regroupe une ou plusieurs connexions réseau et qui fournit des services pour gérer globalement l’état de ces connexions. La mobilité au niveau d’une session doit permettre à ses connexions de rester actives et suivre les deux points finaux, en dépit de leur mobilité. La mobilité au niveau session est plus générale que la mobilité des hôtes ou la mobilité des utilisateurs, puisque ces deux classes y en sont des instances particulières. Ainsi, comme on peut voir sur la figure (Fig 1.3), le déplacement d’un hôte peut être vu comme le déplacement d’une session regroupant toutes les connexions qui ont cette machine comme point final. De l’autre coté, la mobilité des personnes implique le déplacement des connexions ouvertes par une personne vers son nouveau terminal.

Dans la pile de protocoles Internet il n’y a pas du support explicite pour regrouper plusieurs connexions dans une session, alors que ce niveau existait dans le modèle OSI. En plus de l’initialisation d’une session et de la négociation des divers paramètres pour l’identifier, le niveau session du modèle OSI permet la définition de points de synchronisation de la session. Ceci fournit le support pour l’interruption et le redémarrage de la session à partir de ces points. Vu l’absence du niveau session dans les protocoles Internet, certaines applications ont été conçues dès le départ pour s’établir elles-mêmes une association de longue durée qui peut comprendre plusieurs connexions simultanées ou enchaînées dans le temps. On cite comme exemple des sessions HTTP pour la navigation web.

Mobilité des connexions au niveau transport

Quand les protocoles TCP/IP ont été conçus, on a implicitement considéré que les machines sont statiques et ne changeront pas le point d’attachement et l’adresse IP pendant la durée de vie d’une connexion. En conséquence, au lieu d’identifier les hôtes par d’autres moyens, les protocoles du niveau transport et les applications ont été développés en utilisant les adresses IP comme des identificateurs stables des extrémités d’une connexion. Dans la composition du trafic global Internet, TCP est majoritaire, il représente 80% des flots de données échangés. Puisqu’il offre des garanties pour le transport des données à destination, TCP est utilisé par toutes les applications qui ont besoin de la fiabilité dans l’échange de données sur l’Internet. Néanmoins, il présente un problème majeur vis-à-vis de la mobilité, car une connexion TCP est identifiée par un quadruple (adresse IP source, port source, adresse IP destination, port destination).

Une fois qu’une connexion TCP est établie, chacune des deux extrémités va envoyer et recevoir des données seulement vers et à partir d’une machine située à une adresse IP fixe. Cela entre en conflit avec la mobilité d’hôtes : si une machine se déplace vers un sous-réseau différent, elle ne peut pas garder l’ancienne adresse IP, car les paquets qui y sont adressés seront acheminés à l’ancien sousréseau. À la place, la machine doit changer son adresse pour pouvoir réceptionner les données au nouvel endroit où elle se trouve. Mais dans ce cas elle ne pourra pas continuer les connexions TCP déjà ouvertes, car ces connexions n’acceptent pas de données envoyées ou reçues d’une ou à une adresse IP différente ; en conséquence, ces connexions TCP seront interrompues. Le même problème apparaît également dans le cas des hôtes ayant un multi-accès au réseau. Les différentes interfaces sont en général connectées à des sous-réseaux différents et donc configurées avec des adresses IP différentes. Dans cette situation également, il est impossible, du point de vue du protocole TCP, de changer d’une manière transparente les interfaces utilisées pour envoyer ou recevoir les datagrammes.

|

Table des matières

Remerciements

Table des matières

Liste des figues

Liste des tableaux

Acronymes

Introduction générale

CHAPITRE I Analyse de la Mobilité dans les Réseaux IP

I.1 Mobilité – Vue d’ensemble

I.1.1 Types de mobilité

I.1.1.1 Mobilité des terminaux

I.1.1.2 Mobilité des réseaux

I.1.1.3 Mobilité des utilisateurs

I.1.1.4 Mobilité de services et applications

I.1.1.5 Mobilité de sessions

I.1.2 Fonctionnalités requises par la mobilité

I.1.2.1 Association au réseau

I.1.2.2 Configuration au niveau IP

I.1.2.3 Mise à jour des informations de localisation

I.1.2.4 Transfert des sessions réseau

I.1.2.5 Multi-domiciliation

I.2 Mobilité dans le Modèle TCP/IP

I.2.1 Acheminement des paquets IP vers les noeuds mobiles

I.2.2 Mobilité des connexions au niveau transport

I.3 Conclusion

CHAPITRE II Solutions de Gestion de la mobilité des Noeuds dans les Réseaux IP

II.1 Introduction

II.2 Solution au niveau réseau : Mobile IP

II.2.1 Protocole IPv4 Mobile

II.2.2 Protocole IPv6 Mobile

II.2.2.1 Messages de signalisation

II.2.2.1 Gestion de la mobilité

II.2.2.1 Gestion de la mobilité

II.2.2.1.b Auto-configuration d’adresses

II.2.2.1.c Mise à jour d’association

II.3 Solutions au niveau transport

II.3.1 E-TCP

II.3.2 TCP Migrate

II.3.3 Le protocole SCTP

II.4 Solutions au niveau session : Session Migrate

II.5 Solutions au niveau application : SIP

II.6 Conclusion

CHAPITRE III Extension de Mobile SCTP avec le Support Nd’Equilibrage de Charge

III.1 Introduction

III.2 Présentation générale du protocole SCTP

III.2.1 Généralités

III.2.2 Format générale d’un paquet SCTP

III.2.3 Établissement d’une association

III.2.4 Terminaison d’une association

III.2.5 Transfert des données utilisateurs (gestion des acquittements)

III.3 Contrôle de Congestion en SCTP

III.3.1 Slow Start

III.3.2 Congestion Avoidance

III.4 Multihoming

III.4.1 Gestion des adresses IP

III.4.2 Contrôle des adresses empruntées (ou des chemins

III.4.3 Transfert de données dans une association avec multihoming

III.5 Multihoming et mobilité

III.5.1 Extension de SCTP : Adressage dynamique

III.5.2 Procédure ASCONF de SCTP

III.5.3 Règles générales de gestion des adresses

III.5.4 Mobile SCTP (mSCTP

III.5.5 Combinaison de la mobilité au niveau couche liaison avec celle au niveau transport

III.5.6 Insuffisances de mSCTP

III.5.7 Cellular SCTP : cSCTP

III.5.8 Mécanisme de gestion de mobilité au niveau transport (basé sur mSCTP)

III.6 Proposition d’extension avec le support d’équilibrage de charge basé sur le type de flux

III.6.1 Définition du type de flux

III.6.2 Définition des types d’interfaces d’acces

III.6.3 Modification des paquets chunk asconf et asconf-ACK

III.6 .4 Mécanisme proposé

III.7 Les principales métriques liées à la QoS

III.7.1 Exigences de QoS pour les applications audio et vidéo

III.7.2 Exigences de QoS pour les applications de données

III.8 Conclusion

CHAPITRE IV Implémentation sous NS2 de mSCTP avec Equilibrage de charge Résultats de Simulation

IV.1 Introduction

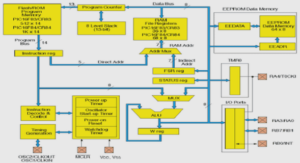

IV.2 Implémentation du protocole sctp dans ns-2

IV.3 Set Primary Address

IV.4 Model de simulation

IV.5 Paramètre de simulation

IV.5.1 Les caractéristiques du trafic écoulé

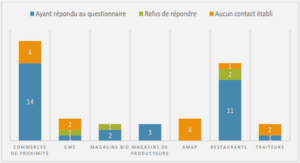

IV.5.2 Les scenarios de simulation

IV.5.2.1 Scenario avec une forte congestion

IV.5.2.2 Scenario avec une congestion quasi nulle

IV.6. Métrique utilisé pour l’évaluation de notre proposition

IV.6.1 Présentation du langage Awk

IV.6.2 Les métriques calculées

IV.7 Résultats de simulation et discussion

IV.7.1. Scenario : Performances en cas de congestion

IV.7.2 Scenario : Performances en absences de congestion

IV.8 La Conclusion

Conclusion générale

Bibliographie

![]() Télécharger le rapport complet

Télécharger le rapport complet